Questo articolo vi arriva grazie alle gentili donazioni di "ferro.e.fuoco" e "robdalmas".

Giovedì 9 marzo, dalle 13 alle 14.30, presso la Sala Commissioni di Palazzo Marino si terrà la Commissione Consiliare che

ascolterà l'assessore Giancarlo Martella e il responsabile dei sistemi informativi a proposito del blocco della rete di computer del Comune di Milano a causa del virus KamaSutra, già ampiamente descritto a suo tempo in vari articoli di questo blog fra il

25/1/06 e il

10/2/06. Potrebbe essere l'occasione per saperne finalmente qualcosa di più, visto il riserbo che ha circondato la parte tecnica dell'intera vicenda milanese.

L'audizione si tiene su

richiesta del consigliere comunale Maurizio Baruffi, come promesso nella

conferenza stampa del 9/2/06, alla quale ho partecipato e della quale vi devo ancora un

resoconto. Mi rendo conto che è passato quasi un mese, ma altre notizie, più una scorpacciata memorabile di focaccia, mi hanno frenato fin qui. Mi sdebito subito, scusandomi in anticipo per la prolissità pressoché inevitabile.

Temevo una sbrodolata di politichese, ma si è rivelata

quasi una riunione tecnica, nella quale purtroppo mancava chi avrebbe potuto chiarire bene i termini del pasticcio, ossia i responsabili informatici del Comune di Milano. Ma altre presenze, che racconterò tra poco, hanno reso altrettanto interessante e molto proficuo l'incontro. Ho pubblicato le mie

foto su Flickr; se ne avete altre, indicatele nei commenti a questo articolo.

Il tema della conferenza era una proposta del consigliere comunale Baruffi di introdurre il software libero nel sistema del Comune di Milano, per contenere i costi e per evitare future Waterloo come quella che aveva portato il Comune alla paralisi per almeno

cinque giorni, causando disagi alla cittadinanza e forti imbarazzi politici (era in visita il ministro Stanca) oltre che dichiarazioni sconsiderate che attribuivano il disastro a imprecisati

"hacker dei centri sociali".

Visto che avevo fatto un

commento abbastanza sferzante nel mio blog, e conoscendo il mio interesse verso il software libero e i formati non proprietari, i Verdi mi hanno invitato come consulente e per vivacizzare un po' l'incontro in compagnia di Marcello Saponaro (consigliere regionale), Lele Rozza (analista funzionale) e Valerio Ravaglia (

Attivazione.org).

Valerio ha portato un

comunicato della Free Software Foundation oltre a

quello di Attivazione.org; Lele ha presentato Linux ai giornalisti, mostrando una distribuzione Ubuntu felicemente installata su un normale portatile (un

Sony Vaio); io ho portato una chiavetta USB contenente il virus Kamasutra, che ho offerto scherzosamente ai presenti.

Lele Rozza ha infilato la chiavetta nel Vaio, ha cercato di aprire Kamasutra sotto Linux, e ovviamente non è successo nulla. Concetto banale per noi addetti ai lavori, ma senz'altro intrigante per chi non mangia pane e informatica:

esistono computer invulnerabili a Kamasutra e a tantissimi altri virus. E non sono computer "strani", tipo il mio

Apple iBook: è roba di serie. Passare a Linux non richiederebbe, insomma, cambiare i computer del Comune.

Oltretutto

un po' di varietà nel software farebbe comunque bene. Se si usa un solo tipo di software, si rischia che un singolo virus faccia cadere tutto il sistema informatico e che il numero di computer anche solo

potenzialmente infetti (e quindi da bonificare lo stesso per sicurezza) sia altissimo: è quello che è successo, per esempio, con il

fermo totale delle Poste Italiane prodotto dal virus SQLHell/Slammer nel febbraio del 2003. Diversificando software e sistemi operativi, in caso di attacco virale verrebbero colpiti soltanto i computer che usano il software vulnerabile allo specifico virus, mentre gli altri resterebbero in funzione e potrebbero essere esclusi con certezza dalla lista dei computer da bonificare. Facendo un paragone ecologico, Baruffi ha chiamato questo approccio

"biodiversità".

Anche se abbiamo tutti ribadito che non volevamo incolpare specificamente Microsoft di nulla, visto che

il problema della sicurezza non è soltanto questione di software ma anche di educazione degli utenti, molte delle domande e dei nostri commenti hanno riguardato l'azienda di zio Bill, per il semplice fatto che è praticamente onnipresente nei sistemi informatici del Comune e che il virus che ha fatto così tanti danni è un virus per Windows. Io ho poi definito

"sovietico" il

mutismo totale del Comune sui dettagli tecnici della vicenda, paragonandolo (in quanto a efficacia) al comportamento dei responsabili russi durante il disastro di Chernobyl. Fatte le debite proporzioni, in effetti, questa è stata

una Chernobyl informatica: una

débâcle assurda che non doveva assolutamente succedere e che è stata gestita creando una cortina ostinata di riserbo.

Ha fatto molto scalpore la notizia (riportata dal

Corriere della Sera) di un costo di

30 milioni di euro l'anno per la gestione del sistema informatico. Ovviamente abbiamo fatto notare che parte (quanta, non si sa) di quel costo deriva dalle licenze software, che nel caso del software libero non ci sarebbero.

Certo il software libero non s'installa da solo, per cui occorre comunque preventivare spese di assistenza tecnica; spese che esistono però anche con il software a pagamento, per cui

si tratta fondamentalmente di scegliere fra a) spese di licenza più spese di assistenza e b) spese di assistenza e basta. Si può poi discutere sulla maggiore facilità di manutenzione di macchine Linux (anche sul desktop) rispetto a quella di macchine Windows, che produce ulteriori risparmi sull'assistenza.

Io ho accennato alla possibilità di

migrazioni "soft", come quelle avviate con successo in Francia da interi ministeri e dalla

Gendarmerie: passare al software libero non è necessariamente una cosa traumatica, un "tutto o niente". Si può cominciare sostituendo Internet Explorer con Firefox, turando così gran parte delle vulnerabilità di Windows; si può proseguire sostituendo Outlook con Thunderbird; e poi si può eliminare il costo delle licenze di Microsoft Office adottando OpenOffice.org (che fra l'altro genera documenti in formato PDF automaticamente, senza software esterno; Microsoft Office lo farà soltanto dalla prossima versione).

Il tutto senza lasciare subito Windows.

Già così si riducono costi diretti (le licenze) e indiretti: accenno al fatto che

l'uso di formati non-Microsoft evita di dover continuare a comperare software sul quale si dovranno pagare licenze e garantisce che anche fra venti, cinquanta, cent'anni i documenti pubblici siano leggibili senza dover pagare il dazio a qualcuno che ha il monopolio su come accedere ai documenti.

Poi, quando gli utenti si sono abituati a usare questi programmi liberi, si può passare a Linux

mantenendo i medesimi programmi. È tutto software che infatti esiste anche in versione Linux. In questo modo, la transizione è pressoché invisibile all'utente comune.

Tolto di mezzo Windows, il suo costo di licenza è sparito e lo si risparmia ogni anno, per sempre (su quanto sia questo costo, nel caso del Comune di Milano, tornerò fra poco).

Il vantaggio aggiuntivo di una migrazione a Linux è che consente di controllare con rigore quello che gli utenti possono e non possono fare. L'installazione di programmi può essere inibita con facilità, evitando

l'anarchia del software nei vari uffici, grazie alla quale oggigiorno tutti installano software P2P e Skype abusivamente sui computer del posto di lavoro.

Anche la gestione della sicurezza ne beneficia. Impostare Linux in modo che non esegua gli allegati pericolosi (tipo KamaSutra) è semplice; farlo sotto Windows, con il suo browser integrato nelle viscere del sistema operativo e la sua gestione imperfetta dei privilegi di amministratore, è tutt'altra cosa. Oltretutto

il numero di virus per Linux è infinitesimo rispetto a quello per Windows, per cui il pericolo è oggettivamente molto minore. Anche se Windows non è direttamente responsabile per lo sconquasso milanese, è indubbio che se il Comune avesse usato Linux, il problema Kamasutra non si sarebbe presentato.

È più o meno a questo punto dell'articolato discorso-proposta di non dare più un euro a zio Bill perché il suo software è un colabrodo difficile da rappezzare che dal fondo della sala si alza una mano.

"Sono Carlo Rossanigo, di Microsoft".

In sala si ode un improvviso, surreale risucchio: quello di una ventina di persone che per un istante fermano le proprie biro e trattengono tutte il fiato, voltandosi all'unisono verso il rappresentante di Microsoft con l'atteggiamento di chi si è accorto che l'incontro di routine si preannuncia decisamente più interessante del previsto.

Rossanigo (direttore relazioni esterne e corporate marketing di Microsoft Italia) è molto professionale e documentato: elenca le cifre ingentissime dei budget di ricerca Microsoft per migliorare la sicurezza e sottolinea che il problema di Milano non è dovuto a Windows ma è dovuto alla mancata educazione informatica dell'utente (e su questo siamo d'accordo). Il suo ampio intervento è chiaramente mirato a

contenere il danno d'immagine a Microsoft prodotto da questa vicenda (fra l'altro, Rossanigo dice che mi ha sentito a

Caterpillar) e dalle nostre parole nella conferenza stampa.

È suo dovere avere questa posizione, e la sa presentare bene. Detesto andare contro una persona cordiale che sta facendo il proprio mestiere, ma anch'io devo fare il mio. Di fronte alle sue considerazioni sugli sforzi di sicurezza compiuti da Microsoft in questi anni, non mi trattengo dal notare che nonostante tutti questi sforzi e questo vasto budget di ricerca, la gravissima

falla WMF è rimasta in Windows per

sedici anni, sin dai tempi di Windows 3.0 (1990). E alla fine non l'ha neppure scoperta Microsoft.

Rossanigo accenna anche agli sforzi di

interoperabilità compiuti da Microsoft, facendo intendere che soltanto usando i suoi prodotti si è sicuri di poter condividere dati e risorse. Io obietto che l'interoperabilità Microsoft esiste soltanto fra i suoi prodotti, ma non verso l'esterno: i formati Word, Excel, Powerpoint sono sostanzialmente

segreti, per cui un documento Word può essere letto con certezza soltanto da Word (e quindi pagando la licenza a Microsoft); ci sarebbe anche da dire sulla nota (in)compatibilità fra versioni differenti di Microsoft Word, ma sorvolo.

Faccio invece notare che

Microsoft è di fronte all'antitrust UE, con un rischio multa di 2 milioni di euro al giorno, perché non garantisce l'interoperabilità del proprio software per server; per cui mi spiace, ma parlare di interoperabilità del suo software è decisamente disinformante. L'interoperabilità è invece offerta a piene mani dal software libero, che cerca ovunque possibile di usare formati liberamente utilizzabili e pienamente documentati. Confesso che mi fa un certo effetto poter finalmente dire queste cose direttamente a un rappresentante Microsoft.

Lo scambio di battute con Rossanigo prosegue cauto ma cordiale, e colgo l'occasione per chiedergli molto schiettamente quanto paga il Comune di Milano in licenze Microsoft:

trecentomila euro ogni anno. Soldi che si potrebbero risparmiare col software libero. Un milione di euro ogni tre anni circa non sono noccioline.

Un altro aspetto meno polemico e più tecnico che emerge dalle parole di Rossanigo è che

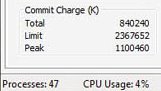

Microsoft ha offerto e inviato una squadra di specialisti al Comune per aiutare a risolvere il problema Kamasutra. Squadra che però non è riuscita a sistemare le cose, forse perché il compito era impossibile (si parla di 10.000 computer potenzialmente colpiti, di cui qualche centinaio realmente infetti, ma vai a capire

quali).

Salta fuori, a un certo punto, che

anche un altro dei presenti è di Microsoft (purtroppo ho perso l'appunto con il suo nome e me ne scuso; forse qualche lettore saprà colmare la mia lacuna di memoria guardando la foto qui sotto, dove Rossanigo è al centro e il secondo uomo Microsoft è quello con la cravatta gialla) e interviene con un altro discorso sui benefici di lavorare con il software Microsoft.

È un

dispiego di forze davvero notevole, per una semplice conferenza stampa, e mi chiedo se sia un esempio della politica di zio Bill di intervenire massicciamente in

overkill mode per controbilanciare ogni possibile pubblicità negativa. Anche lui dice di conoscermi bene e di

leggere sempre il mio blog: lusinghiero ma inquietante... mi sento un po' sorvegliato speciale, oltre che colpevole di un calo di produttività in casa Microsoft (se tutti leggono i miei rantoli, chi è che scrive il software?).

In effetti il metodo Microsoft di conoscere bene l'avversario ed essere presenti in forze

funziona, perché l'incontro si trasforma in un vivace dibattito a cinque (i due esponenti Microsoft da un lato, Lele Rozza, io e Valerio Ravaglia dall'altro), in cui più volte ci troviamo a scivolare verso discorsi tecnici che rischierebbero di essere poco chiari per i giornalisti non informatici presenti e a ribadire, un po' difensivamente, che non ce l'abbiamo specificamente con Microsoft, ma semplicemente

cerchiamo di trovare delle soluzioni che facciano risparmiare dané e diano servizi migliori alla cittadinanza. La ripetizione avrà forse tediato i giornalisti presenti, che magari avrebbero gradito una scazzottata verbale, ma era necessaria per non fare la figura degli anti-Microsoft per partito preso.

Questo atteggiamento disponibile (del quale ringrazio Lele e Valerio, che mi hanno saputo moderare) ha dato qualche frutto immediato. Siamo finiti, non so esattamente come, a parlare di

focaccia paragonandola all'

open source: la ricetta della focaccia è nota a tutti, ma questo non impedisce di guadagnare a chi la sa preparare bene, così come il codice sorgente del software

open source e i formati non proprietari sono noti a tutti, ma questo non impedisce di guadagnare a chi li sa confezionare bene. Al termine della conferenza stampa, inoltre, ci siamo fermati a chiacchierare con Rossanigo e l'altro esponente di Microsoft.

In questo "fuori onda" è emersa la considerazione che

Microsoft non è l'unica a incassare un sacco di soldi in licenze al Comune di Milano, e che ci sarebbero aziende che prendono anche venti volte tanto, ogni anno, in licenze software. Sarebbe molto interessante avere le cifre e i nomi di queste aziende, per vedere se sono sostituibili con soluzioni libere e meno costose. Voci interne al Comune mi suggeriscono Oracle, ma non le posso confermare. Un intervento di Oracle e delle altre aziende che collaborano informaticamente con il Comune di Milano sarebbe molto opportuno e chiarificatore.

Rossanigo coglie l'occasione per invitarmi a un incontro informale che si terrà la sera stessa a Milano con Martin Taylor, General Manager di Microsoft, in visita dagli Stati Uniti per incontrare vari blogger italiani. L'occasione è ghiotta quanto inattesa, per cui m'ingegno (con l'impagabile supporto logistico di mia moglie Elena) per trattenermi a Milano per la giornata.

L'incontro si rivelerà prezioso e illuminante sul

modus operandi di zio Bill. Ma questa è un'altra storia che racconterò prossimamente: per quanto riguarda il caso Kamasutra a Milano, gli aspetti tecnici continuano ad essere coperti dal riserbo più totale. Speriamo che l'audizione annunciata per giovedì chiarisca almeno la

dinamica dell'infezione, che resta oggetto di mistero e di grande curiosità. Tutti, dai rappresentanti Microsoft agli addetti ai lavori presenti in sala, abbiamo concordato che

è stupefacente che un virus per nulla sofisticato abbia potuto eludere le difese del Comune (che pure esistono e non sono banali, a quanto mi risulta) quando l'aggiornamento antivirale per Kamasutra era disponibile da tempo.

Le teorie più gettonate sono quelle del laptop d'ufficio portato fuori dalla rete aziendale, infettato involontariamente collegandolo a Internet e poi riportato in ufficio (quindi dentro le difese perimetrali), e quella di un'infezione arrivata tramite un PC del Comune sul quale girava software P2P non autorizzato. Ma sono solo congetture.

Fonti collegate al Comune mi dicono che

il disordine nel sistema informatico è grande: per esempio, ci sarebbero reparti che hanno installato addirittura

server Web abusivi (sui quali gira un po' di tutto, Linux compreso) perché è l'unico modo per far andare avanti i servizi mentre l'amministrazione centrale latita o ha tempi di reazione insostenibilmente lunghi. E in mezzo al disordine i virus prosperano.

Forse è il caso di pensare ai rimedi, prima della prossima figuraccia. Gli

hacker, quelli veri, quelli buoni, gli smanettoni insomma, quelli che magari di sera frequentano i centri sociali ma di giorno gestiscono la sicurezza informatica di banche e grandi aziende, sono a disposizione. Basta avere la maturità di chiamarli invece di accusarli a vanvera.

Punto Informatico segnala il successo di un suo lettore nel farsi rimborsare il Windows non utilizzato, come previsto dalla licenza d'uso. Sì, si può: qualcuno ricorderà la mia esperienza analoga nel lontano 1999.

Punto Informatico segnala il successo di un suo lettore nel farsi rimborsare il Windows non utilizzato, come previsto dalla licenza d'uso. Sì, si può: qualcuno ricorderà la mia esperienza analoga nel lontano 1999.