Ultimo aggiornamento: 2023/03/23 22:45.

È disponibile subito il podcast di oggi de Il Disinformatico della

Radiotelevisione Svizzera, scritto, montato e condotto dal sottoscritto: lo

trovate presso

www.rsi.ch/ildisinformatico

(link diretto) e qui sotto.

Le puntate del Disinformatico sono ascoltabili anche tramite

feed RSS,

iTunes,

Google Podcasts

e

Spotify.

Buon ascolto, e se vi interessano il testo di accompagnamento e i link alle

fonti di questa puntata, sono qui sotto.

---

[CLIP: dal trailer di Maria Regina di Scozia, diretto da Josie Rourke (2019)]

C’era una volta una bambina, di nome Maria, incoronata come regina quando

aveva nove mesi, che da grande fu rinchiusa per anni in un castello dalla

cugina, anche lei regina. Ma Maria riuscì a comunicare con i suoi amici, che

cercavano di liberarla, nascondendo dei messaggi segreti dentro i turaccioli

delle botti di birra che rifornivano il castello... e usando la crittografia

end-to-end, come fa WhatsApp, ma fu tradita da un bug nel

sistema crittografico.

Ritratto di Maria, regina di Scozia, realizzato da François Clouet (

Wikipedia)

Sì, avete sentito bene. Questa è la storia, tragicamente vera, di Maria

Stuarda, o Mary Stuart per usare il suo nome originale, che fu regina

di Scozia per più di vent’anni nel 1500 e trascorse gli ultimi due decenni

della sua vita come prigioniera della cugina, la regina Elisabetta I

d’Inghilterra, che temeva che Maria prendesse il suo posto e alla fine ne

firmò la condanna a morte. E l’informatica ha un ruolo centrale in questa

storia, perché Maria comunicò davvero con i suoi alleati usando la

crittografia 500 anni fa, ovviamente senza usare computer, ed è grazie

all’informatica che pochi giorni fa un gruppo internazionale di crittografi ha

annunciato la scoperta e la decifrazione di alcune delle sue lettere più

segrete, che si pensava fossero andate perdute per sempre.

Benvenuti alla puntata del 10 febbraio 2023 del Disinformatico, il

podcast della Radiotelevisione Svizzera dedicato alle notizie e alle storie

strane dell’informatica. Io sono Paolo Attivissimo.

[SIGLA di apertura]

La storia complessa e tormentata di Maria Stuarda ha ispirato moltissimi

romanzi e numerosi film. Colta e poliglotta, cresciuta alla corte di Francia e

imparentata con i re francesi e con Caterina de’ Medici, Maria si sposò tre

volte, diventando regina consorte di Francia, regina di Scozia e, per diritto

di sangue Tudor, erede diretta del trono della cugina Elisabetta I, regina

d’Inghilterra. Qualunque riassunto non può rendere giustizia alla sua vita

intricata, piena di drammi politici, rivolte religiose, battaglie, rapimenti,

tradimenti, complotti e assassinii.

Quello che conta, per la storia che vi sto raccontando, è che alla morte del

terzo marito e alla sconfitta dei suoi sostenitori in Scozia, Maria Stuarda si

rifugiò da Elisabetta I, che però la tenne prigioniera in vari castelli per

ben 18 anni usando una serie di pretesti politici e di accuse più o meno

inventate. I fedelissimi cattolici di Maria Stuarda continuarono a cospirare

per liberarla, assassinare Elisabetta e così far salire al trono Maria, che

secondo loro era la legittima erede del trono d’Inghilterra.

Durante la lunga prigionia Maria rimase comunque in contatto con il mondo

esterno tramite i suoi ambasciatori, almeno inizialmente, ma poi anche quel

canale di comunicazione fu chiuso. E così nel 1586 cominciò a inviare messaggi

ai suoi alleati nascondendoli nei turaccioli delle botti di birra che

periodicamente transitavano dal suo luogo di prigionia. Ma si trattava di una

trappola.

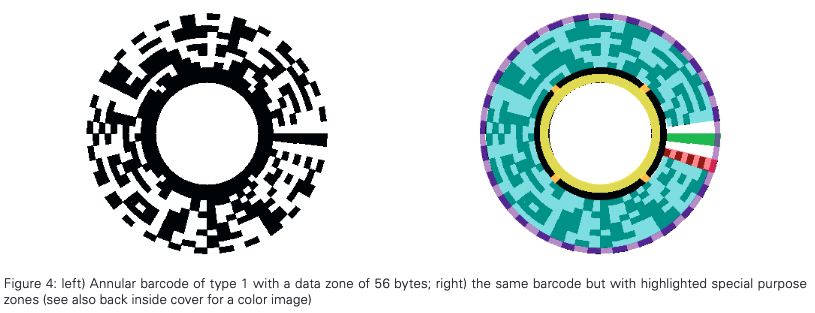

Per sicurezza, questi messaggi erano crittografati in modo che chi li

trasportava non potesse conoscerne il contenuto, un po’ come oggi WhatsApp e

altri servizi di messaggistica usano la crittografia end-to-end. Chi

trasporta questi messaggi sa da chi provengono e a chi sono destinati, ma non

è in grado di leggerli.

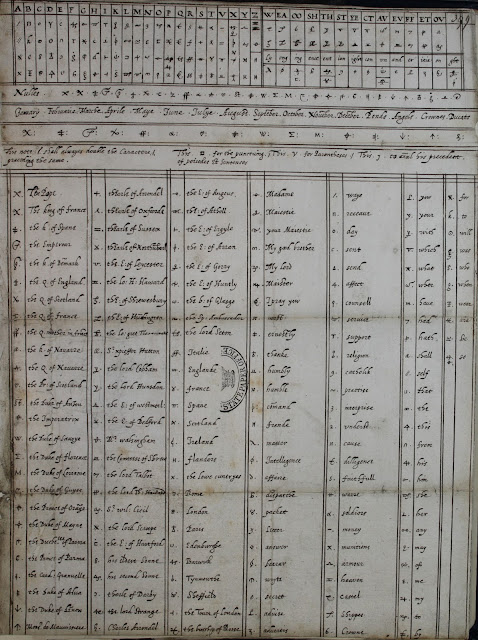

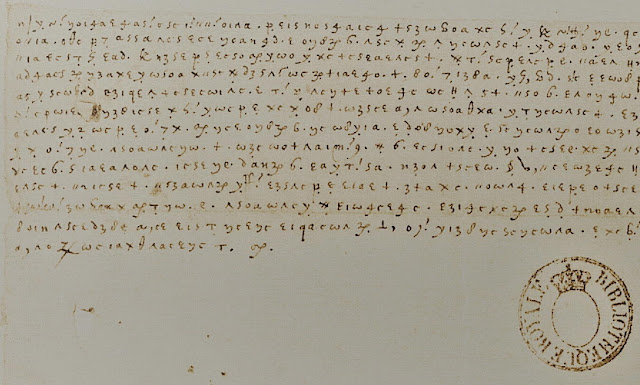

All’epoca di Maria Stuarda ovviamente non c’erano computer, per cui si usava

un sistema manuale: un cosiddetto

cifrario a sostituzione con omofoni e nomenclatura, in cui ogni lettera del messaggio originale veniva sostituita con un

simbolo concordato e per rendere più difficili i tentativi di decifrazione la

stessa lettera poteva essere rappresentata da simboli differenti e poi

venivano inseriti simboli che non volevano dire nulla e altri che

rappresentavano le lettere doppie, le date e i nomi delle persone, che sono

appigli classici dei crittoanalisti, gli esperti incaricati di

decifrare questi messaggi segreti.

Per gli standard della fine del 1500 questo cifrario era un sistema piuttosto

sicuro, ma aveva un bug fondamentale: il fattore umano. Nella vicenda

di Maria Stuarda, questo fattore umano ha un nome preciso: Gilbert Gifford, il

fabbricante di birra che faceva da trasportatore dei messaggi. Gifford era

stato consigliato a Maria da un amico fidatissimo, ma era in realtà un agente

di Sir Francis Walsingham, quello che oggi chiameremmo grosso modo il

direttore generale dei servizi segreti della regina Elisabetta I. Gifford,

infatti, consegnò tutte le lettere cifrate a Walsingham, che disponeva di due

super-crittoanalisti, Thomas Phelippes e John Sommers, che riuscirono a

decifrare i codici usati da Maria Stuarda.

Il trucco dei turaccioli di birra era stato inventato da Walsingham con il

preciso scopo di ottenere prove per incriminare Maria e scoprire i nomi dei

suoi complici. Nel 1586, Maria ricevette una lettera cifrata da un gruppo di

cospiratori che le dicevano esplicitamente che stavano tramando per liberarla

e assassinare la regina Elisabetta, e commise la fatale imprudenza di

rispondere, indicando così il suo consenso all’assassinio.

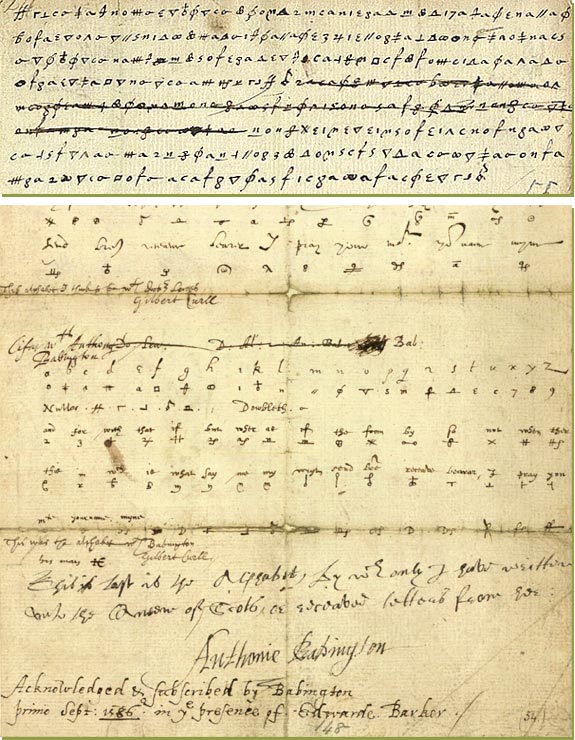

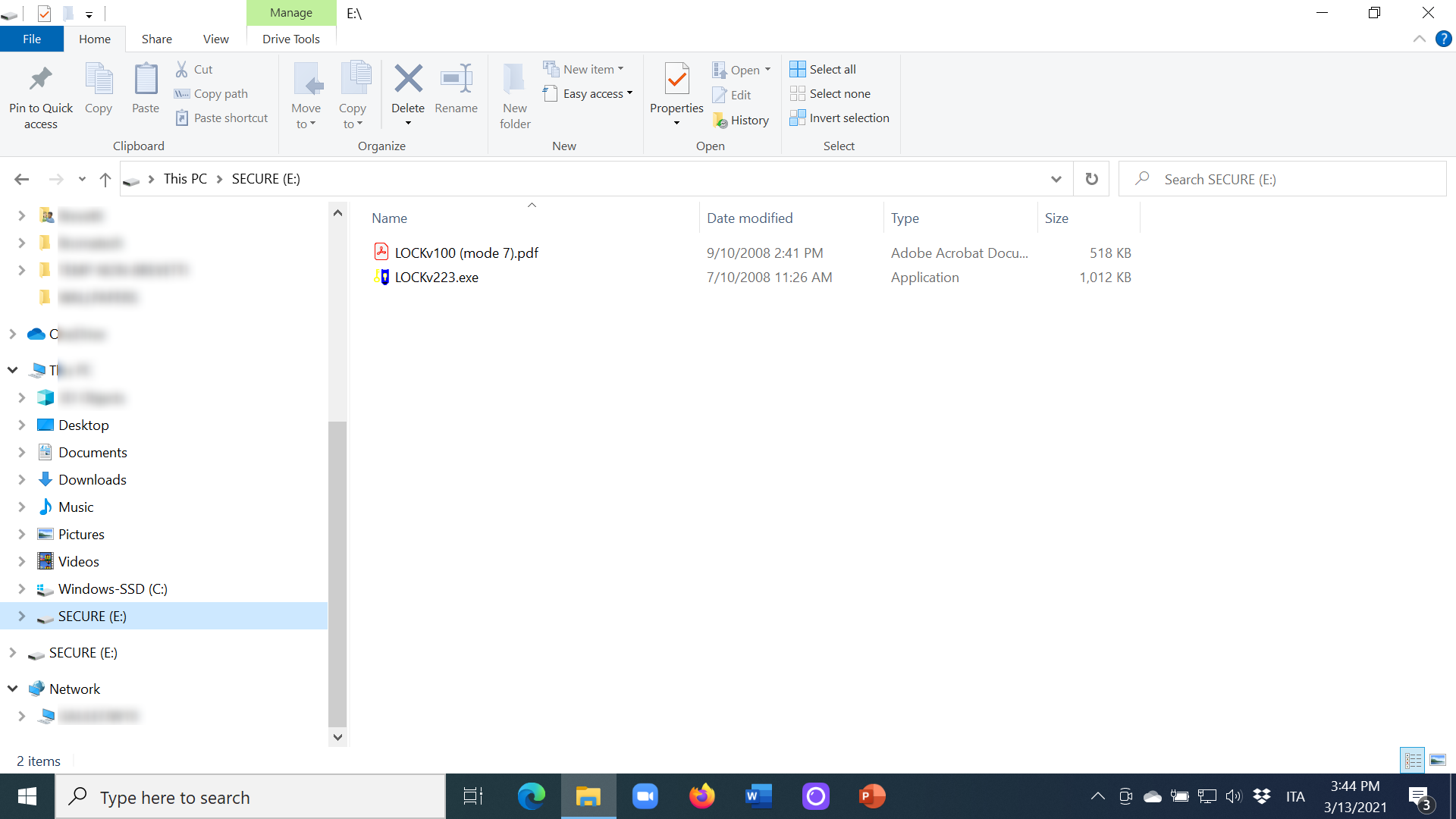

Ma la sua lettera di risposta, altrettanto cifrata, fu passata da Gifford, il

fabbricante di birra, a Sir Walsingham, e fu decifrata da Phelippes, il

crittoanalista, che per buona misura prima di rispedire le lettera

intercettata la alterò aggiungendo un paragrafo, cifrato con lo stesso codice,

in cui in apparenza Maria chiedeva di conoscere

“i nomi e le qualifiche dei sei uomini che otterranno il risultato” (diceva così).

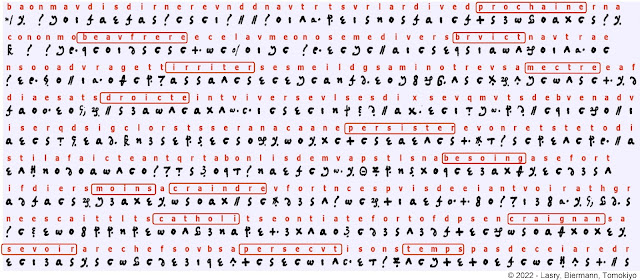

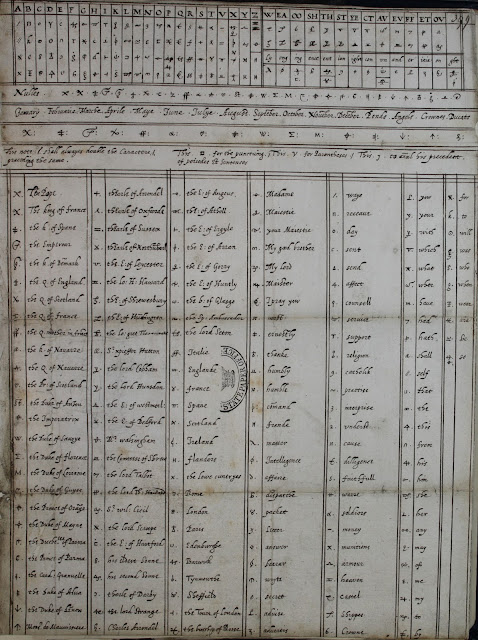

Il paragrafo falso aggiunto a una lettera di Maria Stuarda e il cifrario usato

dal destinatario, Anthonie Babington, per decifrare le comunicazioni con la

sovrana (The National Archives/

Wikipedia).

I cospiratori furono così identificati e torturati, e confessarono il

complotto. Maria Stuarda fu incriminata e processata sulla base di quella

crittografia ritenuta sicura; si dichiarò innocente, ma fu condannata a morte,

e la pena fu inflitta per decapitazione a febbraio del 1587. Maria Stuarda

aveva 44 anni.

[CLIP: dal trailer di Maria Regina di Scozia, diretto da Josie Rourke (2019)]

---

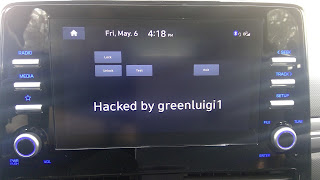

È passato mezzo millennio, e oggi la crittografia non è più riservata ai

monarchi e ai governi ma è nei nostri smartphone. Però le regole di base sono

rimaste le stesse. Non importa quanto sia potente e sofisticata la tua

crittografia: se il canale di comunicazione che usi per trasmetterla ha una

falla, i tuoi avversari la sfrutteranno per capire cosa c’è nel tuo messaggio.

WhatsApp, per esempio, cifra piuttosto robustamente tutti i nostri messaggi, e

lo stesso fanno Signal, Wickr e tante altre app, per cui i loro gestori non

possono leggere cosa scriviamo. Però possono leggere i cosiddetti

metadati, ossia possono sapere chi è il mittente e chi è il destinatario, quanto è

lungo il messaggio, quanti sono i messaggi scambiati, a che ora sono stati

inviati e ricevuti, e con queste informazioni diventa possibile dedurre il

contenuto dei messaggi.*

* Precisazione: la lettura dei metadati che cito è riferita a WhatsApp e tante altre app in generale. Signal legge solo il numero di telefono: Wickr può acquisire informazioni su date e orari, sul dispositivo, quanti indirizzi e numeri di telefono sono collegati a un account, le modifiche alle impostazioni di un account e i numeri totali dei messaggi.

C’è anche un’altra regola di base che non cambia: man mano che la tecnologia si

evolve, diventa capace di decifrare sistemi di crittografia che prima erano

considerati inespugnabili e diventa capace di trovare i messaggi anche se sono

nascosti o messi nel posto sbagliato.

È quello che è successo in questi giorni: tre crittoanalisti moderni,

l’informatico George Lasry, il pianista e docente musicale Norbert Biermann e

l’astrofisico Satoshi Tomokiyo, hanno pubblicato sulla rivista specializzata

Cryptologia un dettagliatissimo articolo tecnico nel quale annunciano

di aver ritrovato oltre 50 documenti cifrati appartenenti a Maria Stuarda.

Documenti che si ritenevano perduti e che gettano nuova luce sulla sua

drammatica vita.

Questi documenti erano custoditi dalla Bibliothèque Nationale de France, che

però non sapeva che fossero appartenuti a Maria Stuarda, visto che erano

appunto cifrati e non avevano nessuna informazione in chiaro che li

identificasse, e così la BNF li aveva invece classificati vagamente legandoli

a documenti concernenti imprecisati “affari italiani”.

Quei documenti sarebbero probabilmente rimasti sepolti negli immensi archivi

della BNF per sempre, senza che si venisse mai a sapere della loro importanza,

ma George Lasry e colleghi li hanno notati grazie al fatto che sono

accessibili a qualunque studioso via Internet. Incuriositi dall’aspetto

evidentemente cifrato di questi antichi documenti, si sono messi all’opera

senza avere la minima idea di cosa avessero trovato.

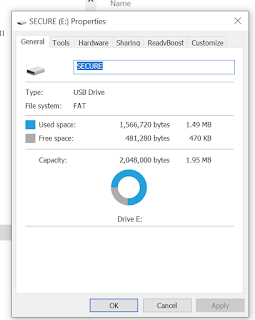

Quei documenti erano delle lettere, scritte usando ben 219 simboli speciali,

non caratteri normali, per cui i ricercatori non hanno potuto usare sistemi di

riconoscimento automatico dei caratteri e quindi hanno dovuto trascrivere

manualmente i testi, convertendoli in un formato leggibile da un software, che

ha analizzato i caratteri con un procedimento molto laborioso e ha scoperto

che la lingua usata era il francese, non l’italiano, e ha iniziato a

recuperare alcuni frammenti di testo.

Il software, guidato dagli esperti, ha poi recuperato gli omofoni, ossia i

vari simboli che rappresentavano una stessa lettera dell’alfabeto, e ha

recuperato anche i simboli speciali (per esempio quelli usati per indicare una

ripetizione del simbolo precedente, allo scopo di non rivelare le lettere

doppie, oppure sequenze di lettere molto frequenti), e a quel punto sono

emersi prefissi, suffissi, preposizioni, parole comuni.

Iniziano a emergere i primi frammenti di testo.

Con questa decrittazione parziale in mano, i ricercatori hanno capito con

stupore di aver ritrovato gli originali delle lettere perdute di Maria

Stuarda, scritte fra il 1578 e il 1584, e hanno usato le proprie conoscenze

storiche per decifrare i simboli usati per indicare le persone citate dalla

regina prigioniera.

Di quasi tutte queste lettere perdute erano già disponibili nei musei le copie

decifrate all’epoca dalle spie della regina Elisabetta I, che hanno confermato

la validità del lavoro dei ricercatori di oggi e hanno documentato

ulteriormente, con grande

piacere degli

storici, che nell’ambasciata francese all’epoca c’era chiaramente una talpa

che intercettava le versioni decifrate delle lettere di Maria Stuarda e

le passava agli inglesi

[si potrebbe dire che era, letteralmente, un attacco man-in-the-middle].

E anche qui c’è una lezione di sicurezza che vale ancora oggi: puoi avere il

sistema di crittografia più potente dell’universo, ma alla fine qualunque

messaggio va decrittato per poterlo leggere, e se quella copia decrittata

finisce nelle mani di qualcuno, la tua supercrittografia non vale niente.

Il paragone moderno è che WhatsApp, Signal, Threema e tutte le altre app fanno

il possibile per proteggere i nostri messaggi da occhi inopportuni, ma non

possono impedire che il legittimo destinatario prenda un messaggio o una foto

che ha ricevuto in forma cifrata e lo mostri a chissà chi sullo schermo del

proprio smartphone. E non possono impedire che qualcuno che ha accesso al

nostro smartphone veda e legga le nostre conversazioni cifrate, se sono

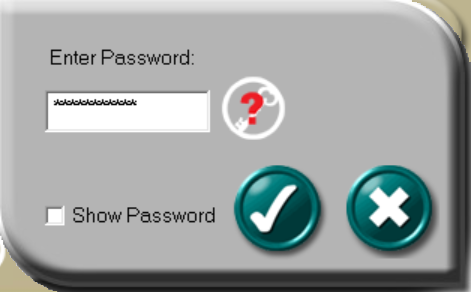

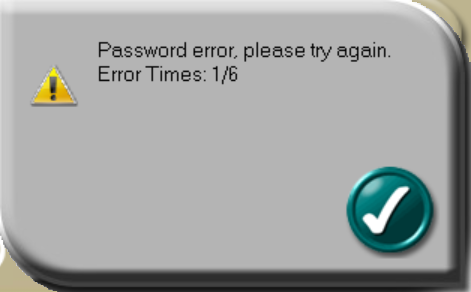

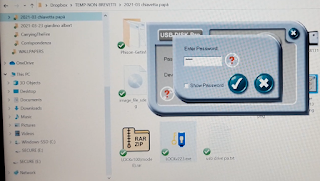

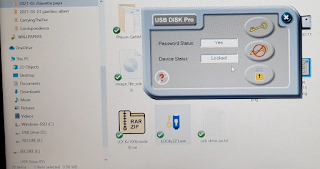

archiviate sul telefono e il telefono non è protetto almeno da un PIN robusto.

---

Se alla fine di questa storia vi state chiedendo cosa dicessero queste lettere

così segrete, i ricercatori hanno pubblicato i loro testi integrali,

interessantissimi per gli storici e per gli appassionati di intrighi: ci sono

discussioni sul possibile matrimonio di Elisabetta I e il Duca di Anjou, nelle

quali Maria Stuarda avvisa l’ambasciatore francese Castelnau che

“gli inglesi non sono sinceri nelle loro trattative e il loro unico scopo è

indebolire la Francia e contrastare la Spagna”, ci sono raccomandazioni di non fidarsi di Sir Francis Walsingham, il

segretario personale e capo delle spie di Elisabetta I, perché è

“una persona scaltra, che offre falsamente la propria amicizia mentre

nasconde le proprie intenzioni reali”, e ci sono anche avvisi molto profetici, nei quali Maria Stuarda avvisa che

alcuni di coloro che lavorano alle sue dipendenze potrebbero essere agenti di

Walsingham.

Purtroppo questa consapevolezza non salvò la regina di Scozia. Ma forse può

salvare qualcuno di noi dal lasciare in giro messaggi cifrati che crede sicuri

per sempre e invece verranno decifrati da qualcuno in futuro -- o anche subito

-- grazie alla tecnologia e al talento.

Chiusura

Anche questa puntata del Disinformatico è giunta al termine: grazie di

averla seguita. Questo podcast è una produzione della RSI Radiotelevisione

svizzera. Le nuove puntate del Disinformatico vengono messe online ogni

venerdì mattina presso www.rsi.ch/ildisinformatico e su tutte le

principali piattaforme podcast. I link e le fonti di riferimento che ho citato

in questa puntata e nelle precedenti sono disponibili presso

Disinformatico.info. Gli spezzoni audio sono tratti dal film

Maria Regina di Scozia, diretto da Josie Rourke. Per

segnalazioni, commenti o correzioni, scrivetemi una mail all’indirizzo

paolo.attivissimo@rsi.ch. A presto.

Fonti

Cryptologia,

Deciphering Mary Stuart’s lost letters from 1578-1584

(https://doi.org/10.1080/01611194.2022.2160677).

Britannica.com,

Mary Queen of Scotland.

The National Archives,

Ciphers used by Mary Queen of Scots.

BBC,

Mary Queen of Scots: Deposed ruler's secret prison letters found and

decoded.

Ars Technica,

Lost and found: Codebreakers decipher 50+ letters of Mary, Queen of

Scots.