Ultimo aggiornamento: 2021/03/24 9:40.

Questa chiavetta USB che ho ricevuto in eredità fra i tanti supporti digitali lasciatimi da mio padre a settembre scorso ha un piccolo mistero. Mi

aiutate a risolverlo?

È una normale chiavetta USB marchiata Maxell, di quelle con il connettore

retrattile (il pulsante in centro serve a questo). Non ha alcuna etichettatura: è semplicemente una delle varie chiavette presenti nei cassetti della sua scrivania.

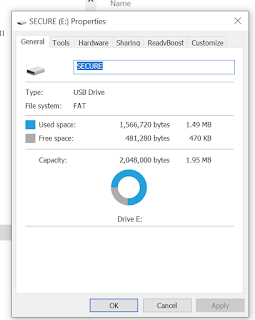

Ma esaminandola con i miei

computer risulta avere soltanto due megabyte di spazio complessivo (non libero: proprio complessivo). La cosa mi

ha sorpreso parecchio.

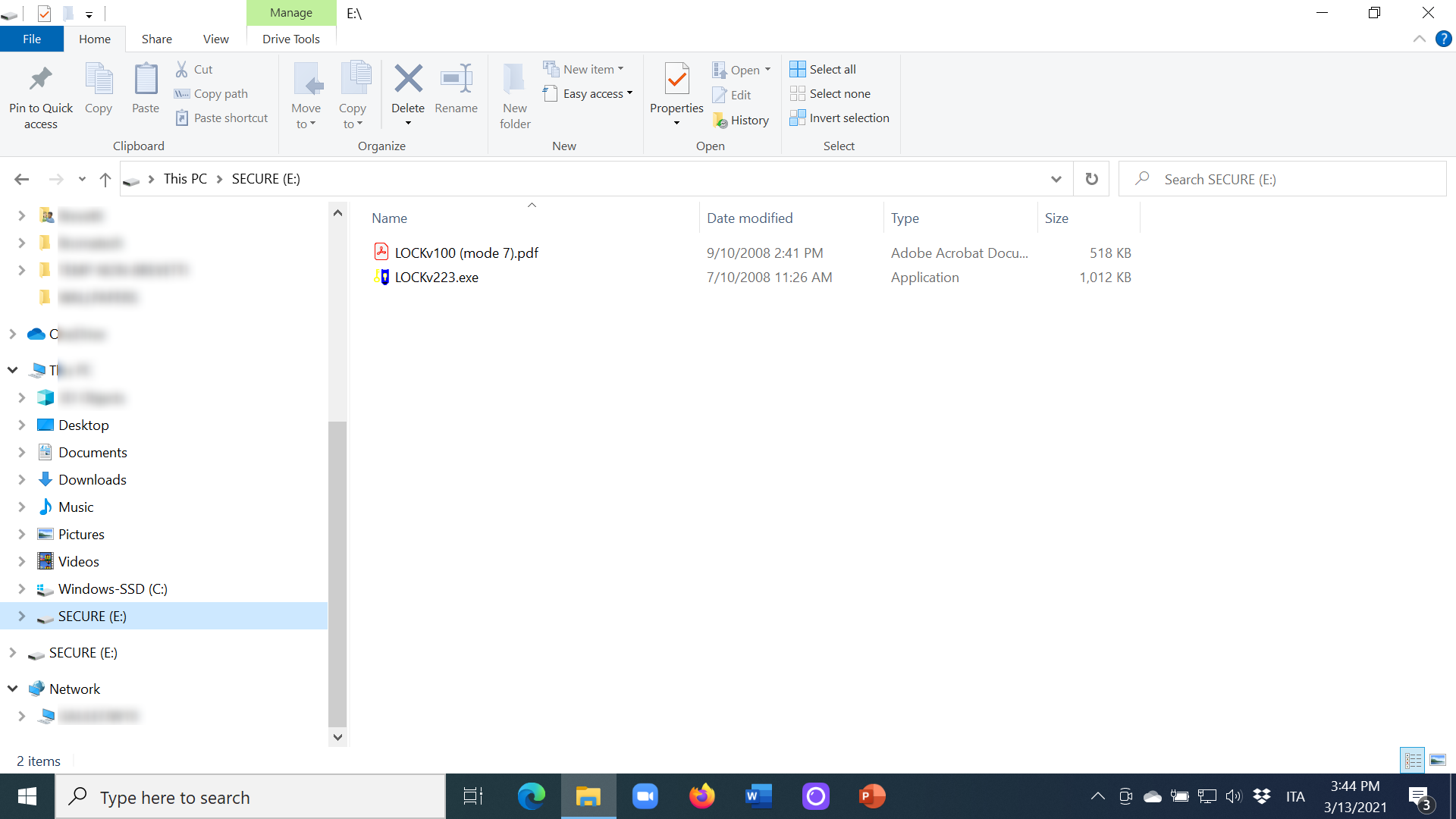

La chiavetta contiene apparentemente due soli file che praticamente la

riempiono:

LOCKv100 (mode 7).pdf e LOCKv223.exe.

Il primo file è un manuale di istruzioni di un software di crittografia per la

chiavetta, che si intitola

Security application program - LOCK user manual v1.00 ed è in formato

PDF. Non riporta alcun indirizzo o riferimento del produttore del

software.

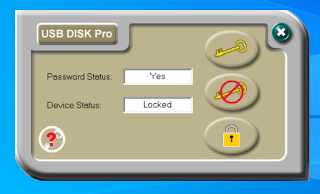

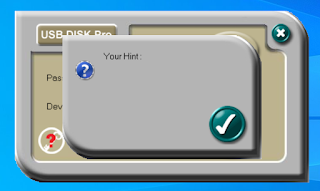

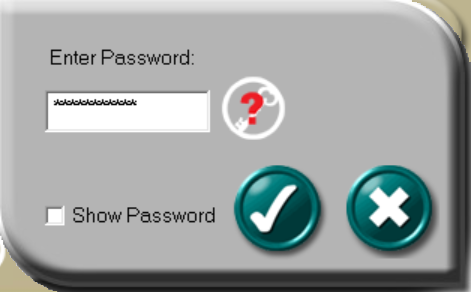

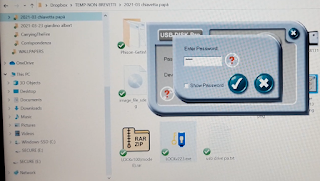

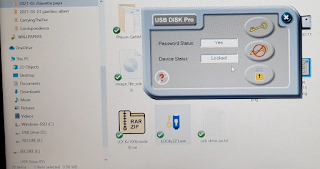

Il secondo file è un eseguibile che, se lanciato su un PC Windows, mi dice

quello che vedete qui sotto: una password è presente e il dispositivo è

bloccato dalla password. Ho pubblicato il manuale e il software

qui, se li

volete esaminare.

Purtroppo mio padre non ha lasciato

informazioni riguardanti la password di questa chiavetta, mentre ha lasciato

istruzioni per tutte le altre sue password. Sulla chiavetta non c’è neppure un suggerimento

per la password:

Il manuale dice che dopo sei tentativi sbagliati di immissione della password

i dati protetti verranno cancellati (“You have six chances to enter the password correctly, before your device

gets formatted.”).

Non so neanche quale sia il software usato: l’unico indizio che ho trovato è

questo sito russo

che mostra lo stesso tipo di interfaccia grafica e lo chiama

Phison LOCK v2.45.00 [Oct 25 2012] – USB DISK Pro Security App. Il sito

include il manuale della

versione 1.00, datati 2008.

Un fdisk-l sotto Linux mi dice questo della chiavetta:

Disk /dev/sde: 2 MiB, 2097152 bytes, 4096 sectors

Disk

model:

Units: sectors of 1 * 512 = 512 bytes

Sector size

(logical/physical): 512 bytes / 512 bytes

I/O size (minimum/optimal):

512 bytes / 512 bytes

Disklabel type: dos

Disk identifier:

0x00000000

Device Boot Start

End Sectors Size Id Type

/dev/sde1

32 4095 4064 2M 1 FAT12

Anche l’utility Linux testdisk non rivela nulla:

Disk /dev/sde - 2097 KB / 2048 KiB - CHS 64 2 32 (RO)

Current

partition structure:

Partition

Start End Size

in sectors

check_FAT: Unusual number of reserved sectors 8 (FAT),

should be 1.

check_FAT: Unusual media descriptor (0xf8!=0xf0)

1

P

FAT12

0 1 1 63 1

32 4064 [SECURE]

No partition is

bootable

Invece un

hdparm - I /dev/sde dice:

SG_IO: bad/missing sense data, sb[]: 70 00 05 00 00 00 00 0a 00 00 00

00 20 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00 00

ATA

device, with non-removable media

Standards:

Likely used: 1

Configuration:

Logical max

current

cylinders

0 0

heads

0 0

sectors/track 0 0

--

Logical/Physical Sector

size: 512

bytes

device size with M =

1024*1024: 0

MBytes

device size with M =

1000*1000: 0

MBytes

cache/buffer size = unknown

Capabilities:

IORDY not likely

Cannot perform double-word

IO

R/W multiple sector transfer: not supported

DMA: not supported

PIO: pio0

Un dd fornisce questo risultato:

sudo dd if=/dev/sde of=image_file_sde.img #

4096+0 records in

4096+0 records out

2097152 bytes (2.1 MB, 2.0

MiB) copied, 0.14167 s, 14.8 MB/s

Invece parted risponde così:

Model: (scsi)

Disk /dev/sde: 4096s

Sector size (logical/physical): 512B/512B

Partition Table: msdos

Disk Flags:

Number Start End Size Type File system Flags

1 32s 4095s 4064s primary

Un lsusb -v fornisce questo:

Bus 010 Device 006: ID 19b6:4096 Infotech Logistic, LLC

Couldn't open device, some information will be missing

Device Descriptor:

bLength 18

bDescriptorType 1

bcdUSB 2.00

bDeviceClass 0

bDeviceSubClass 0

bDeviceProtocol 0

bMaxPacketSize0 64

idVendor 0x19b6 Infotech Logistic, LLC

idProduct 0x4096

bcdDevice 1.10

iManufacturer 1

iProduct 2

iSerial 3

bNumConfigurations 1

Configuration Descriptor:

bLength 9

bDescriptorType 2

wTotalLength 0x0020

bNumInterfaces 1

bConfigurationValue 1

iConfiguration 0

bmAttributes 0x80

(Bus Powered)

MaxPower 200mA

Interface Descriptor:

bLength 9

bDescriptorType 4

bInterfaceNumber 0

bAlternateSetting 0

bNumEndpoints 2

bInterfaceClass 8 Mass Storage

bInterfaceSubClass 6 SCSI

bInterfaceProtocol 80 Bulk-Only

iInterface 0

Endpoint Descriptor:

bLength 7

bDescriptorType 5

bEndpointAddress 0x81 EP 1 IN

bmAttributes 2

Transfer Type Bulk

Synch Type None

Usage Type Data

wMaxPacketSize 0x0200 1x 512 bytes

bInterval 0

Endpoint Descriptor:

bLength 7

bDescriptorType 5

bEndpointAddress 0x02 EP 2 OUT

bmAttributes 2

Transfer Type Bulk

Synch Type None

Usage Type Data

wMaxPacketSize 0x0200 1x 512 bytes

bInterval 0

Non ci sono partizioni visibili a parte quella da 2 megabyte. Però le

dimensioni incredibilmente esigue dichiarate dalla chiavetta mi fanno pensare che ci siano dei

dati nascosti che occupano posto.

Inoltre il manuale (a pagina 4) dice che se non c’è password, si possono usare entrambe le partizioni (You can use both partitions freely if no password exists). Ma in Esplora Risorse e anche sotto Linux ne vedo una sola. Il manuale dice anche che quando si inserisce la chiavetta si dovrebbero vedere due unità (When you plug in your device to a USB port, your operating system should recognised the device and showed two “Removable Disk” icons), ma io ne vedo una sola, e questo mi fa venire il dubbio che la seconda partizione non ci sia proprio.

---

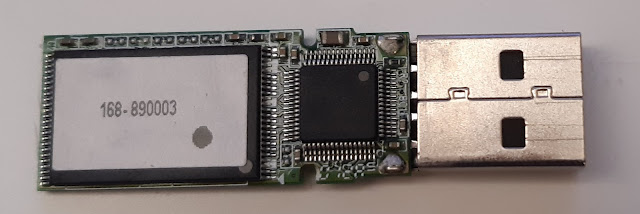

Per acquisire informazioni sull’hardware ho smontato con cautela la chiavetta. Queste sono due foto dei suoi componenti interni: l’adesivo bianco reca la scritta 168-890003 e il chip al centro della foto ha la dicitura PHISON PS2231 0749 AJGJ6-000FE.

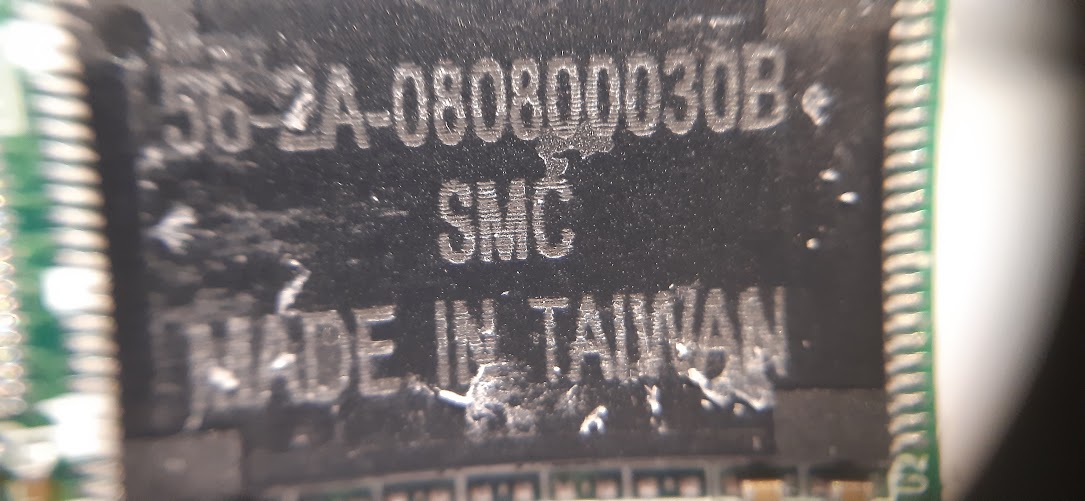

Su suggerimento dei commentatori (grazie!) ho tolto anche l’adesivo bianco sul

chip di memoria: rivela la scritta

56-2A-080800030B SMC MADE IN TAIWAN.

A questo punto dell’indagine ho due domande fondamentali:

1. Come faccio a sapere se ci sono o no dei dati cifrati (o almeno a sapere se

la chiavetta ha davvero solo 2 megabyte di capienza)? Se si dimostra che è da 2 MB effettivi, mi metto il cuore in pace, perhé non c’è nulla da recuperare. Questa è la prima cosa da scoprire: è inutile investire tempo in cracking o bruteforcing o altre analisi se non c’è nessuna conferma che ci sia davvero qualcosa da decrittare.

2. Se ci sono dati cifrati, avete idea di come recuperarli? O almeno elencare i metadati dei file presenti?

I commenti sono a vostra disposizione. Grazie a tutti per l’aiuto, e anche per

le condoglianze; scusatemi se non riesco a rispondervi uno per uno.

---

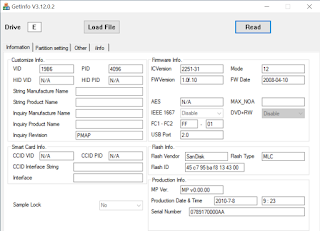

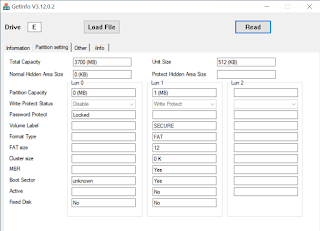

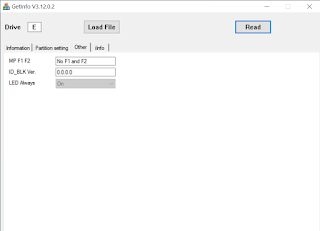

Su suggerimento di un lettore (grazie Andrea) ho installato questo programma di analisi apposito per unità Phison, che ha dato questi risultati: riconosco un Flash ID 45 c7 95 ba f8 13 43 00 della SanDisk, una data di firmware del 2008 e una di fabbricazione del 2010, un numero di serie 0789170000AA, e soprattutto una capienza totale di 3700 MB:

Ruggio81 ha trovato che l’ID 19b6:4096 di Infotech Logistic, LLC rivelato dal comando lsusb corrisponde a una chiavetta da circa 4 GB, secondo questa pagina. Sempre Ruggio81 ha trovato questa pagina con del software sperimentale che forse potrebbe rivelare la partizione nascosta e fare altre cose utili.

---

La risposta alla mia prima domanda sembra insomma abbastanza certa: sì, la chiavetta ha una capienza reale ben superiore a quella apparente. Ma la partizione locked ha una capienza di 0 MB.

Questo software di analisi dice che la chiavetta è in MODE 12. I vari MODE sono descritti in questa pagina in russo, ma manca il 12 (che però è mostrato in alcuni screenshot). Quest’altra pagina dello stesso sito mostra come fare ponte fra due piedini per fare...qualcosa ma non ho ben capito cosa (forse una modalità di test).

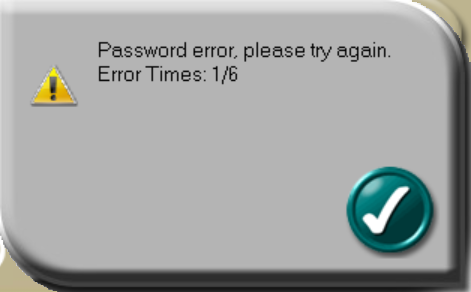

Ho anche provato a immettere una delle password di mio padre e sacrificare uno dei sei tentativi possibili per vedere se compariva qualche informazione diagnostica o di altro genere: niente da fare. La chiavetta ha lampeggiato per vari secondi e poi ha restituito semplicemente Password error, please try again. Error times: 1/6.

Adesso resta il dubbio se investire altro tempo e risorse per capire se in quella partizione nascosta c’è scritto qualcosa. Mio padre non era un esperto informatico e non era il tipo da usare chiavette securizzate: il suo approccio alla security informatica non era paranoico come il mio. Per cui è perfettamente possibile che qualcuno gli abbia regalato la chiavetta preconfigurata e lui non l’abbia mai usata.

---

Sempre Ruggio81 e altri hanno trovato un manuale Phison che sembra indicare che la password di default di queste chiavette sia 1234. Se la chiavetta non fosse mai stata usata, questa potrebbe essere la sua password corrente. Ho provato: non lo è.

Però durante il tentativo ho notato una cosa potenzialmente interessante: anche se la password è sbagliata, nel file manager di Windows compare temporaneamente una unità aggiuntiva etichettata USB Drive (D:). Scusate la pessima qualità, ho fatto un video di corsa con il telefonino.

Hmmm.....

---

Andrea ha invece trovato un documento cinese che parla del MODE 12 e cita questo software di manutenzione/gestione della Phison (specificamente questa versione). Domani ci provo.

----

Ho dovuto rinviare gli esperimenti per mancanza di tempo (urgenze di lavoro incombono) e perché sto cercando di verificare se mio padre ha lasciato istruzioni da qualche altra parte. Vi aggiorno se ci sono novità. Intanto grazie a tutti, siete stati preziosissimi.

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle

donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere

ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o

altri metodi.