Un blog di Paolo Attivissimo, giornalista informatico e cacciatore di bufale

Informativa privacy e cookie: Questo blog include cookie di terze parti. Non miei (dettagli)

Prossimi eventi pubblici – Sostegno a questo blog – Sci-Fi Universe

Cerca nel blog

2013/12/22

Phishing contro utenti Apple in tempo reale: un caso pratico

Questo articolo vi arriva grazie alla gentile donazione di “botte32” e “diegoca*” ed è stato aggiornato dopo la pubblicazione iniziale.

Se ci sono in giro tante truffe, in parte è colpa dei responsabili dei siti regolari che non vigilano sulla propria sicurezza. Un lettore, Marco P., mi segnala il caso di due siti, Atelierlazzaro.com (italiano) e Sparkmotorsports.com (di Singapore), che ospitano un attacco probabilmente senza saperlo.

L'attacco inizia con una mail come questa: una mail apparentemente proveniente da un account di servizio Apple (apple-servizzi@apple.it). In realtà si tratta di un semplice account di un utente comune il cui nome è stato scelto per sembrare un account amministrativo. La doppia Z di servizzi dovrebbe essere un indizio rivelatore (insieme alla sgrammaticatura generale del messaggio) che fa capire alla maggior parte degli utenti che si tratta di un account farlocco, ma bisogna tenere presente che questi phishing sono calibrati per prendere di mira gli utenti più sprovveduti: quelli che abboccheranno anche alle fasi successive della trappola.

Se l'utente clicca sull'invito “Clicca qui”, il link lo porta a http://www.atelier [togliere questa parentesi] lazzaro.com/reserved/go.php, che appartiene al sito web di un liutaio italiano, presumibilmente anche lui ignaro di essere stato violato dai truffatori.

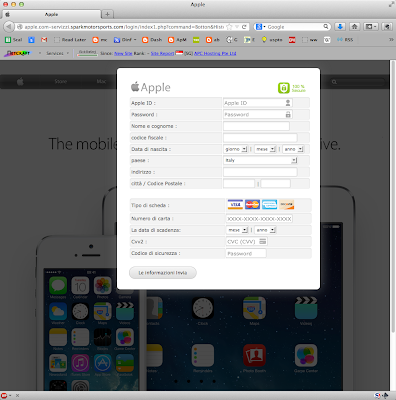

Il link del sito del liutaio redirige la vittima su una pagina ospitata (si presume inconsapevolmente) da Sparkmotorsports.com:

http://apple.com-servizzi.spark [togliere questa parentesi] motorsports.com/login/index1.php?command=Botton&Histore=1302cc8a7af8b4ca4c8541e92a92dcb7:

La pagina-trappola effettua un controllo sommario dei contenuti dei campi: esige che quasi tutti i campi siano compilati, ma non verifica la correttezza dei dati immessi, per cui posso inquinare il database dei truffatori con qualche input “personalizzato”.

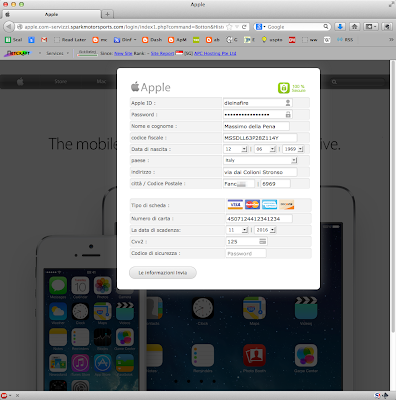

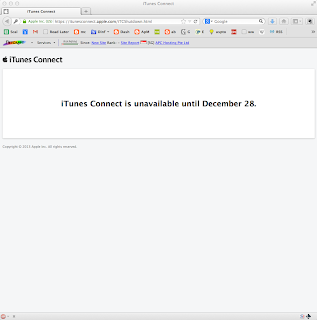

In caso di dati non corrispondenti a un account Apple esistente, si viene portati a questa pagina:

Ma se i dati immessi sono quelli di un account reale, la vittima regala il controllo del proprio account Apple al truffatore, insieme ai dati della propria carta di credito e ai propri dati anagrafici. Basta che abbocchi qualche persona e il criminale s'è guadagnato la giornata.

Ho allertato il sito del liutaio. Sparkmotorsports.com è chiuso ed è quindi probabilmente inutile allertarlo.

La domanda che mi capita spesso in questi casi è cosa fare: avvisare la polizia? A mio avviso non ne vale la pena ed è poco efficiente. È molto meglio avvisare i siti coinvolti e segnalarli ai servizi di monitoraggio come Netcraft.com o Google (grazie a Luigi Rosa per il link): questo propagherà molto rapidamente la protezione a tutti gli utenti che hanno il buon senso di dotarsi di barre come quella di Netcraft o di DNS che fanno anche blocco degli URL sospetti.

Se ci sono in giro tante truffe, in parte è colpa dei responsabili dei siti regolari che non vigilano sulla propria sicurezza. Un lettore, Marco P., mi segnala il caso di due siti, Atelierlazzaro.com (italiano) e Sparkmotorsports.com (di Singapore), che ospitano un attacco probabilmente senza saperlo.

L'attacco inizia con una mail come questa: una mail apparentemente proveniente da un account di servizio Apple (apple-servizzi@apple.it). In realtà si tratta di un semplice account di un utente comune il cui nome è stato scelto per sembrare un account amministrativo. La doppia Z di servizzi dovrebbe essere un indizio rivelatore (insieme alla sgrammaticatura generale del messaggio) che fa capire alla maggior parte degli utenti che si tratta di un account farlocco, ma bisogna tenere presente che questi phishing sono calibrati per prendere di mira gli utenti più sprovveduti: quelli che abboccheranno anche alle fasi successive della trappola.

Se l'utente clicca sull'invito “Clicca qui”, il link lo porta a http://www.atelier [togliere questa parentesi] lazzaro.com/reserved/go.php, che appartiene al sito web di un liutaio italiano, presumibilmente anche lui ignaro di essere stato violato dai truffatori.

Il link del sito del liutaio redirige la vittima su una pagina ospitata (si presume inconsapevolmente) da Sparkmotorsports.com:

http://apple.com-servizzi.spark [togliere questa parentesi] motorsports.com/login/index1.php?command=Botton&Histore=1302cc8a7af8b4ca4c8541e92a92dcb7:

La pagina-trappola effettua un controllo sommario dei contenuti dei campi: esige che quasi tutti i campi siano compilati, ma non verifica la correttezza dei dati immessi, per cui posso inquinare il database dei truffatori con qualche input “personalizzato”.

In caso di dati non corrispondenti a un account Apple esistente, si viene portati a questa pagina:

Ma se i dati immessi sono quelli di un account reale, la vittima regala il controllo del proprio account Apple al truffatore, insieme ai dati della propria carta di credito e ai propri dati anagrafici. Basta che abbocchi qualche persona e il criminale s'è guadagnato la giornata.

Ho allertato il sito del liutaio. Sparkmotorsports.com è chiuso ed è quindi probabilmente inutile allertarlo.

La domanda che mi capita spesso in questi casi è cosa fare: avvisare la polizia? A mio avviso non ne vale la pena ed è poco efficiente. È molto meglio avvisare i siti coinvolti e segnalarli ai servizi di monitoraggio come Netcraft.com o Google (grazie a Luigi Rosa per il link): questo propagherà molto rapidamente la protezione a tutti gli utenti che hanno il buon senso di dotarsi di barre come quella di Netcraft o di DNS che fanno anche blocco degli URL sospetti.

Iscriviti a:

Commenti sul post (Atom)

Nessun commento:

Posta un commento