Un blog di Paolo Attivissimo, giornalista informatico e cacciatore di bufale

Informativa privacy e cookie: Questo blog include cookie di terze parti. Non miei (dettagli)

Prossimi eventi pubblici – Sostegno a questo blog – Sci-Fi Universe

Cerca nel blog

Visualizzazione post con etichetta Teamviewer. Mostra tutti i post

Visualizzazione post con etichetta Teamviewer. Mostra tutti i post

2020/01/24

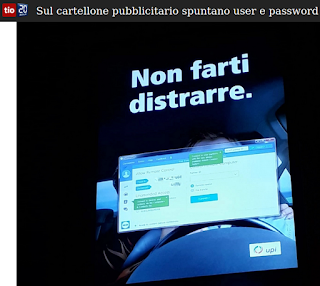

Cartelloni pubblicitari digitali vulnerabili anche a Lugano

I cartelloni pubblicitari digitali sono molto pratici: niente carta da stampare e incollare, colori sempre nitidi, possibilità di animazioni e soprattutto aggiornamenti facilissimi senza dover scollare il poster precedente e attaccare quello nuovo.

Ma questa praticità richiede anche alcune attenzioni alla sicurezza che non tutti stanno applicando: sono arrivate segnalazioni, anche da Lugano, di cartelloni pubblicitari sui quali è comparsa la schermata di TeamViewer, un programma per la manutenzione remota, con tanto di nome utente e password in vista.

Come è possibile? Questi cartelloni sono in sostanza dei monitor collegati a normali computer Windows e comandati da remoto via Internet usando applicazioni come appunto TeamViewer. Se l’operatore addetto agli aggiornamenti non sta attento, la finestra di gestione di TeamViewer viene visualizzata sul cartellone e quindi diventa visibile a qualunque passante, potenzialmente con tutti i dati necessari per prenderne il controllo e proiettarvi qualunque cosa.

La soluzione più semplice e affidabile sarebbe avere un comando remoto di spegnimento del monitor/cartellone, in modo da spegnerlo durante le attività di manutenzione, e magari una webcam che permette all’operatore remoto di vedere cosa viene mostrato al pubblico. Ma queste cose costano, e quindi spesso la sicurezza viene tralasciata in cambio di un risparmio che potrebbe costare caro qualora qualcuno decidesse di approfittare della situazione.

Ma questa praticità richiede anche alcune attenzioni alla sicurezza che non tutti stanno applicando: sono arrivate segnalazioni, anche da Lugano, di cartelloni pubblicitari sui quali è comparsa la schermata di TeamViewer, un programma per la manutenzione remota, con tanto di nome utente e password in vista.

Come è possibile? Questi cartelloni sono in sostanza dei monitor collegati a normali computer Windows e comandati da remoto via Internet usando applicazioni come appunto TeamViewer. Se l’operatore addetto agli aggiornamenti non sta attento, la finestra di gestione di TeamViewer viene visualizzata sul cartellone e quindi diventa visibile a qualunque passante, potenzialmente con tutti i dati necessari per prenderne il controllo e proiettarvi qualunque cosa.

La soluzione più semplice e affidabile sarebbe avere un comando remoto di spegnimento del monitor/cartellone, in modo da spegnerlo durante le attività di manutenzione, e magari una webcam che permette all’operatore remoto di vedere cosa viene mostrato al pubblico. Ma queste cose costano, e quindi spesso la sicurezza viene tralasciata in cambio di un risparmio che potrebbe costare caro qualora qualcuno decidesse di approfittare della situazione.

2016/06/03

Attacco di massa contro gli utenti di Teamviewer e l’azienda stessa

Se usate TeamViewer, la popolarissima applicazione per il controllo remoto e la manutenzione dei computer, fate attenzione: l’azienda è stata attaccata e anche molti utenti hanno subìto incursioni che hanno sottratto password e soldi.

Secondo The Register, utenti Windows e Mac si sono visti togliere il controllo remoto dei computer usando Teamviewer. Alcuni attacchi hanno avuto successo nonostante l’uso di password ben costruite e dell’autenticazione a due fattori.

Le prime indagini indicano che gli aggressori hanno preso di mira gli account Web degli utenti di TeamViewer e li hanno usati per collegarsi ai computer di questi utenti, prendendo il controllo dei browser per vuotare conti PayPal, accedere alla mail e fare acquisti su Amazon e eBay. Molte segnalazioni sono su Reddit. Ci sono casi di furto di alcune migliaia di dollari trasformati in buoni acquisto e quindi difficili da tracciare e recuperare; altri utenti denunciano di aver perso il controllo dei server che gestivano remotamente. Considerato che TeamViewer è usatissimo anche per comandare impianti a distanza, il pericolo non è banale.

Come se non bastasse, ieri il sito di TeamViewer è diventato inaccessibile per circa tre ore, per cui gli utenti non erano in grado di connettersi da remoto ai propri computer. L’azienda dice che la sua sicurezza non è stata violata e che invece la colpa è degli utenti che hanno “usato con trascuratezza” le password, per esempio usando su TeamViewer delle password che usavano anche altrove, per esempio su siti violati come LinkedIn e Tumblr. TeamViewer ha dichiarato di essere stata attaccata da un denial of service sui propri server DNS, ma insiste che la sua sicurezza non è stata violata.

Se usate Teamviewer, verificate di usare password non ovvie e non usate altrove. Se possibile, attivate l’autenticazione a due fattori e le altre restrizioni di sicurezza sulle connessioni.

Secondo The Register, utenti Windows e Mac si sono visti togliere il controllo remoto dei computer usando Teamviewer. Alcuni attacchi hanno avuto successo nonostante l’uso di password ben costruite e dell’autenticazione a due fattori.

Le prime indagini indicano che gli aggressori hanno preso di mira gli account Web degli utenti di TeamViewer e li hanno usati per collegarsi ai computer di questi utenti, prendendo il controllo dei browser per vuotare conti PayPal, accedere alla mail e fare acquisti su Amazon e eBay. Molte segnalazioni sono su Reddit. Ci sono casi di furto di alcune migliaia di dollari trasformati in buoni acquisto e quindi difficili da tracciare e recuperare; altri utenti denunciano di aver perso il controllo dei server che gestivano remotamente. Considerato che TeamViewer è usatissimo anche per comandare impianti a distanza, il pericolo non è banale.

Come se non bastasse, ieri il sito di TeamViewer è diventato inaccessibile per circa tre ore, per cui gli utenti non erano in grado di connettersi da remoto ai propri computer. L’azienda dice che la sua sicurezza non è stata violata e che invece la colpa è degli utenti che hanno “usato con trascuratezza” le password, per esempio usando su TeamViewer delle password che usavano anche altrove, per esempio su siti violati come LinkedIn e Tumblr. TeamViewer ha dichiarato di essere stata attaccata da un denial of service sui propri server DNS, ma insiste che la sua sicurezza non è stata violata.

Se usate Teamviewer, verificate di usare password non ovvie e non usate altrove. Se possibile, attivate l’autenticazione a due fattori e le altre restrizioni di sicurezza sulle connessioni.

2013/10/27

Teamviewer non funziona con OS X Mavericks? Reinstallatelo

Questo sarà probabilmente uno degli articoli più corti che io abbia mai scritto, ma vorrei condividere rapidamente questo suggerimento per farvi risparmiare il tempo che ci ho perso io.

Se avete installato il nuovo OS X (Mavericks) sopra un'installazione esistente di OS X, occhio che Teamviewer smette di funzionare. Quando cercate di collegarvi con Teamviewer al Mac dotato di Mavericks, Teamviewer parte e chiede la password, come se tutto andasse bene. Poi si blocca senza dare alcun segno di vita e alcuna spiegazione del perché.

Soluzione: disinstallare, scaricare e reinstallare Teamviewer. Tutto riprende a funzionare magicamente. Ringrazio Miska_FL che ha segnalato il trucco nei forum Apple.

Se avete installato il nuovo OS X (Mavericks) sopra un'installazione esistente di OS X, occhio che Teamviewer smette di funzionare. Quando cercate di collegarvi con Teamviewer al Mac dotato di Mavericks, Teamviewer parte e chiede la password, come se tutto andasse bene. Poi si blocca senza dare alcun segno di vita e alcuna spiegazione del perché.

Soluzione: disinstallare, scaricare e reinstallare Teamviewer. Tutto riprende a funzionare magicamente. Ringrazio Miska_FL che ha segnalato il trucco nei forum Apple.

Labels:

desktop remoto,

Mac OS X,

Mavericks,

Teamviewer

Iscriviti a:

Post (Atom)