Un blog di Paolo Attivissimo, giornalista informatico e cacciatore di bufale

Informativa privacy e cookie: Questo blog include cookie di terze parti. Non miei (dettagli)

Prossimi eventi pubblici – Sostegno a questo blog – Sci-Fi Universe

Cerca nel blog

2015/09/10

La sublime ingenuità della sicurezza con passepartout: la “chiave magica” della TSA si stampa a casa

L'articolo è stato aggiornato dopo la pubblicazione iniziale. Ultimo aggiornamento: 2015/09/17 18:15.

Se vi è mai capitato di fare un viaggio verso gli Stati Uniti, conoscerete bene i lucchetti e le chiusure per valigie “approvate dalla TSA”, di cui solo gli addetti ai controlli di sicurezza della Transportation Security Administration hanno la chiave universale, per cui noi possiamo chiudere serenamente a chiave le nostre valigie e loro possono aprirle per ispezionarle allo scopo di prevenire il terrorismo.

Quando questa misura fu introdotta, in seguito agli attentati devastanti dell'11 settembre 2001, gli esperti di sicurezza avvisarono che era un'idea particolarmente stupida, perché prima o poi qualcuno avrebbe messo le mani sulla chiave passepartout. I politici avevano risposto che non sarebbe mai successo perché la chiave sarebbe rimasta segreta, custodita gelosamente dalla TSA. Indovinate cos'è successo.

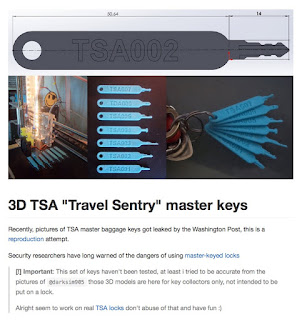

Poche settimane fa il Washington Post ha pubblicato una foto delle chiavi passepartout TSA (ce n'è più di una) in un articolo che portava i lettori dietro le quinte del lavoro dei controllori di sicurezza. La foto è stata subito rimossa, ma non prima che qualcuno ne conservasse una copia e la usasse per ricostruire la forma esatta delle chiavi e farne un modello per stampanti 3D che funziona, come raccontano Wired e The Register. Il modello delle varie chiavi è ora online su Github, così adesso chiunque può stamparsi una segretissima chiave TSA.

La vicenda è una dimostrazione perfetta di uno dei princìpi della sicurezza informatica che ancora oggi, dopo tanti tentativi, fa più fatica a entrare in testa ai non addetti ai lavori (per esempio ai politici che devono approvarli o ai cittadini che devono eleggere quei politici): se un sistema di sicurezza si basa su un segreto condiviso fra tante persone, prima o poi qualcuno farà trapelare quel segreto. Se poi il segreto non è modificabile dopo che è stato svelato, il sistema non solo non funziona, ma è proprio bacato in partenza ed è una presa in giro.

Più in generale, qualunque sistema di crittografia che abbia una chiave universale segreta di decifrazione, da affidare per esempio a un'azienda o alle forze dell'ordine, è fallimentare, perché prima o poi quella chiave segreta finirà nelle mani sbagliate. Nell'era di Internet, oltretutto, per farla trapelare basta pochissimo. Per cui esigere che ci sia è stupido. Chissà se stavolta la lezione verrà capita.

2015/09/17 18:15: Ars Technica ha pubblicato una bella dimostrazione video accompagnata da spiegazioni tecniche di come l'hanno realizzata.

Se vi è mai capitato di fare un viaggio verso gli Stati Uniti, conoscerete bene i lucchetti e le chiusure per valigie “approvate dalla TSA”, di cui solo gli addetti ai controlli di sicurezza della Transportation Security Administration hanno la chiave universale, per cui noi possiamo chiudere serenamente a chiave le nostre valigie e loro possono aprirle per ispezionarle allo scopo di prevenire il terrorismo.

Quando questa misura fu introdotta, in seguito agli attentati devastanti dell'11 settembre 2001, gli esperti di sicurezza avvisarono che era un'idea particolarmente stupida, perché prima o poi qualcuno avrebbe messo le mani sulla chiave passepartout. I politici avevano risposto che non sarebbe mai successo perché la chiave sarebbe rimasta segreta, custodita gelosamente dalla TSA. Indovinate cos'è successo.

Poche settimane fa il Washington Post ha pubblicato una foto delle chiavi passepartout TSA (ce n'è più di una) in un articolo che portava i lettori dietro le quinte del lavoro dei controllori di sicurezza. La foto è stata subito rimossa, ma non prima che qualcuno ne conservasse una copia e la usasse per ricostruire la forma esatta delle chiavi e farne un modello per stampanti 3D che funziona, come raccontano Wired e The Register. Il modello delle varie chiavi è ora online su Github, così adesso chiunque può stamparsi una segretissima chiave TSA.

La vicenda è una dimostrazione perfetta di uno dei princìpi della sicurezza informatica che ancora oggi, dopo tanti tentativi, fa più fatica a entrare in testa ai non addetti ai lavori (per esempio ai politici che devono approvarli o ai cittadini che devono eleggere quei politici): se un sistema di sicurezza si basa su un segreto condiviso fra tante persone, prima o poi qualcuno farà trapelare quel segreto. Se poi il segreto non è modificabile dopo che è stato svelato, il sistema non solo non funziona, ma è proprio bacato in partenza ed è una presa in giro.

Più in generale, qualunque sistema di crittografia che abbia una chiave universale segreta di decifrazione, da affidare per esempio a un'azienda o alle forze dell'ordine, è fallimentare, perché prima o poi quella chiave segreta finirà nelle mani sbagliate. Nell'era di Internet, oltretutto, per farla trapelare basta pochissimo. Per cui esigere che ci sia è stupido. Chissà se stavolta la lezione verrà capita.

2015/09/17 18:15: Ars Technica ha pubblicato una bella dimostrazione video accompagnata da spiegazioni tecniche di come l'hanno realizzata.

Iscriviti a:

Commenti sul post (Atom)

Nessun commento:

Posta un commento