Ultimo aggiornamento: 2016/07/22 15:10.

Ultimo aggiornamento: 2016/07/22 15:10.Una delle raccomandazioni classiche della sicurezza informatica è che qualunque dato ricevuto può trasportare un attacco e quindi non ci si può fidare di nessun tipo di file: la cosa è abbastanza intuitiva per i programmi o le app, che eseguono delle istruzioni e quindi prendono il controllo del dispositivo sul quale sono installati, ma è molto meno ovvia per altri tipi di file.

Per esempio, molti utenti sono increduli quando sentono dire che si può infettare un computer, un tablet o uno smartphone usando semplicemente un’immagine. Come è possibile? Un’immagine, viene da pensare, è una cosa che viene soltanto visualizzata: non viene eseguita. L’idea che un’immagine possa infettare un dispositivo digitale sembra assurda quanto l’idea che guardare un certo telefilm possa guastare il televisore.

Eppure è così: era successo l’anno scorso con Stagefright, un difetto dei dispositivi Android che consentiva di attaccarli semplicemente visualizzando o ricevendo via MMS un’immagine appositamente confezionata, ed è successo ancora.

La dimostrazione più recente di questo fatto apparentemente assurdo tocca stavolta gli iPhone, gli iPad e i computer della Apple, che hanno una serie di difetti nel modo in cui creano le anteprime (thumbnail) delle immagini. Se l’immagine ha le caratteristiche giuste, non viene elaborata correttamente e una sua parte viene erroneamente interpretata come se fosse una serie di comandi da eseguire. Questo consente di attaccare un dispositivo di una vittima inviandole un’immagine, per esempio via MMS o via mail, oppure convincendola a visitare una pagina Web contenente l’immagine ostile.

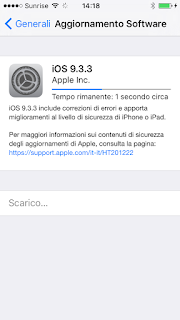

Niente panico: il difetto è già stato corretto con gli aggiornamenti usciti di recente, che portano iOS alla versione 9.3.3 e Mac OS X alla versione 10.11.6. Se non li avete ancora scaricati e installati, fatelo appena possibile.

Fonti: Talos Intel, Welivesecurity. Correzione: nella stesura iniziale avevo scritto che la versione di OS X era la 10.11.16; è invece la 10.11.6. Grazie a @lordgordon per la segnalazione.

Nessun commento:

Posta un commento