Ultimo aggiornamento: 2019/09/07 22:20.

Il ricercatore Troy Hunt ha pubblicato un tweet dedicato a una delle cose più bizzarre da collegare a Internet o a uno smartphone: una toilette. Quella che vedete qui sotto, dice, è la traduzione delle diciture su schermo. Qualcuno che sa il giapponese me le può confermare?

[17:50: mi sono arrivate varie conferme della correttezza delle traduzioni]

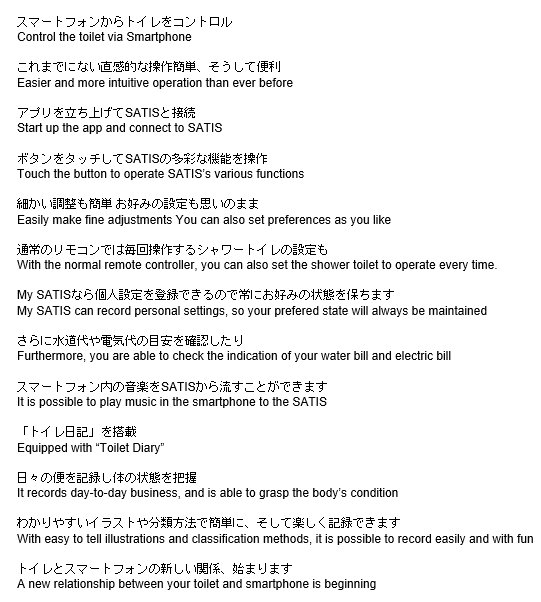

Il diario delle evacuazioni, con la possibilità di scegliere forma e colore e “feeling”.

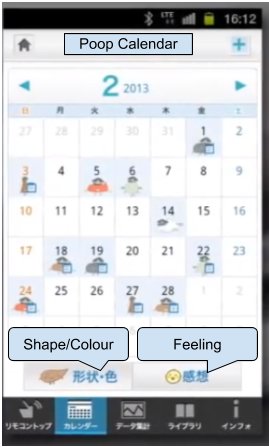

Sort in base a forma, colore, “feeling”, mese e numero di utilizzi; movimenti intestinali, normale, scomodo, dolori allo stomaco/addome, dolori alle natiche.

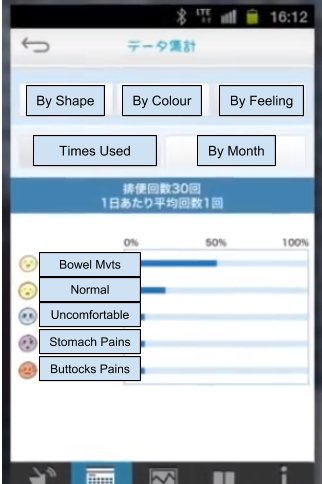

Forma, colore, uniformità del colore. Selezione della forma: a proiettile, pesante, a imbuto, flatulento, uniforme, duro, rigido. La scala di colori si spiega inquietantemente da sola.

Quando avete finito di sorridere e rivolgere un pensiero ai poveri sviluppatori, programmatori e collaudatori dell’app, vi racconto della questione di sicurezza informatica legata a questo gabinetto, che ha una...backdoor. Come raccontato da Extremetech e Trustwave, questa toilette è comandabile via Bluetooth, e il PIN predefinito per abbinare un telefonino a una toilette è 0000.

Questo significa che chiunque si trovi nella portata di trasmissione Bluetooth (un ospite dispettoso in casa o un vicino in vena di scherzi o molestie) può prendere il controllo della toilette e, uhm, scaricare i dati fisiologici che registra, oppure azionarla a sorpresa. Trovarsi con uno sciacquone che parte a sorpresa può essere disorientante, ma immaginate come ci si può sentire se si attiva inaspettatamente il doccino incorporato o l’asciugatore.

Non è previsto alcun rimedio sotto forma di aggiornamento del software della toilette; l’unica protezione è evitare l’acquisto di questi dispositivi insicuri. E se state pensando all’assurdità di avere degli aggiornamenti software per un water, non siete i soli.

Per coniare una frase: ce n’era davvero bisogno?

Un blog di Paolo Attivissimo, giornalista informatico e cacciatore di bufale

Informativa privacy e cookie: Questo blog include cookie di terze parti. Non miei (dettagli)

Prossimi eventi pubblici – Sostegno a questo blog – Sci-Fi Universe

Cerca nel blog

2018/09/07

Stampanti 3D vulnerabili via Internet, che male possono mai fare?

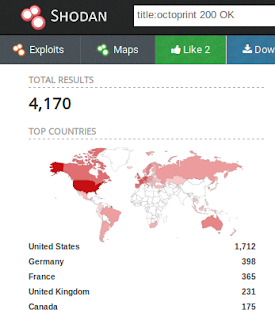

Su Internet ci sono varie migliaia di stampanti 3D non protette e quindi comandabili a distanza. Una delle principali autorità di sicurezza informatica, il SANS Internet Storm Center, ha infatti pubblicato un avviso per chi usa stampanti 3D con OctoPrint, un’interfaccia di controllo remoto.

OctoPrint è comodissima per comandare a distanza la stampante e sorvegliarla durante il lungo processo di creazione di oggetti tridimensionali, ma va protetta con una password, altrimenti chiunque può prendere il comando della stampante via Internet.

Trovare le stampanti vulnerabili è facilissimo, grazie agli appositi motori di ricerca come Shodan: ce ne sono 45 in Svizzera, 77 in Italia, e in totale 4170 nel mondo.

Magari vi state chiedendo che rischio ci possa mai essere nel lasciare una stampante 3D accessibile a chiunque via Internet. Il massimo che possono fare è stampare qualcosa di scurrile per farvi uno scherzo e consumarvi un po’ di materiali, no?

Non proprio. È importante esercitare la creatività per capire come ragionano e cosa possono fare gli aggressori informatici. Per esempo, tramite Octoprint un intruso può scaricarsi le istruzioni di stampa contenute nella stampante: se la stampante appartiene a un’azienda che la usa per stampare prototipi di nuovi prodotti, per esempio macchine per caffé o smartphone, il ficcanaso potrebbe portarsi via segreti industriali oppure alterare le istruzioni in modo poco visibile per sabotare il prodotto.

Ma si puo fare di peggio: una stampante 3D ha motori e resistenze di riscaldamento. Un intruso potrebbe riprogrammare questi componenti (il firmware è spesso aggiornabile da remoto) e farli surriscaldare, danneggiando irreparabilmente la stampante o dandole fuoco.

Va detto che questa vulnerabilità è colpa dell’utente: OctoPrint infatti avvisa esplicitamente di non attivare l’accesso via Internet non protetto, che non è affatto l’impostazione predefinita. Anzi, l’utente deve sceglierla intenzionalmente.

OctoPrint è comodissima per comandare a distanza la stampante e sorvegliarla durante il lungo processo di creazione di oggetti tridimensionali, ma va protetta con una password, altrimenti chiunque può prendere il comando della stampante via Internet.

Trovare le stampanti vulnerabili è facilissimo, grazie agli appositi motori di ricerca come Shodan: ce ne sono 45 in Svizzera, 77 in Italia, e in totale 4170 nel mondo.

Magari vi state chiedendo che rischio ci possa mai essere nel lasciare una stampante 3D accessibile a chiunque via Internet. Il massimo che possono fare è stampare qualcosa di scurrile per farvi uno scherzo e consumarvi un po’ di materiali, no?

Non proprio. È importante esercitare la creatività per capire come ragionano e cosa possono fare gli aggressori informatici. Per esempo, tramite Octoprint un intruso può scaricarsi le istruzioni di stampa contenute nella stampante: se la stampante appartiene a un’azienda che la usa per stampare prototipi di nuovi prodotti, per esempio macchine per caffé o smartphone, il ficcanaso potrebbe portarsi via segreti industriali oppure alterare le istruzioni in modo poco visibile per sabotare il prodotto.

Ma si puo fare di peggio: una stampante 3D ha motori e resistenze di riscaldamento. Un intruso potrebbe riprogrammare questi componenti (il firmware è spesso aggiornabile da remoto) e farli surriscaldare, danneggiando irreparabilmente la stampante o dandole fuoco.

Va detto che questa vulnerabilità è colpa dell’utente: OctoPrint infatti avvisa esplicitamente di non attivare l’accesso via Internet non protetto, che non è affatto l’impostazione predefinita. Anzi, l’utente deve sceglierla intenzionalmente.

Se attivi l’autenticazione a due fattori, Fortnite ti premia con una danza

Le abbiamo provate tutte, in questi anni, per convincere la gente a usare l’antifurto per le password, ossia l’autenticazione a due fattori.

In sintesi, con l’autenticazione a due fattori chi vi vuole rubare il profilo Instagram o un account di mail deve avere non solo la vostra password ma anche un codice temporaneo che arriva sul vostro telefonino. Questo rende molto più difficile rubare gli account.

Ma per troppi utenti la sicurezza è una scocciatura, fino al momento in cui si trovano con l’account rubato.

La paura, però, non è convincente, e così Fortnite, il popolarissimo gioco online, sta provando un approccio decisamente differente: regala un premio a chi attiva l’autenticazione a due fattori.

Gli account del gioco, infatti, vengono rubati spesso (ci sono di mezzo dei soldi) e quindi la Epic Games regala una emote (una danza come quella mostrata qui sopra) gratuita. Chi non gioca a Fortnite farà fatica a comprendere il valore di una danza animata, ma queste mosse sono ricercatissime dai giocatori.

Per attivare l’autenticazione a due fattori in Fortnite basta andare a Epicgames.com/2FA e seguire le istruzioni: nel vostro account, scegliete la sezione Password e sicurezza, e poi scegliete se attivare un’app di autenticazione (per esempio Google Authenticator, LastPass, Microsoft Authenticator o Authy) oppure ricevere un codice di autenticazione via mail.

Lo so, lo so, molti dei giocatori più giovani staranno già chiedendo “Mail? Cos’è?”: è come WhatsApp, solo che non devi regalare tutti i tuoi dati personali e l’elenco dei tuoi amici a un’azienda che poi li sfrutta e puoi cambiare app quando ti pare senza perdere i contatti con tutti gli amici.

L’autenticazione a due fattori va impostata una sola volta: da quel momento in poi, il dispositivo sul quale l’avete attivata entrerà automaticamente in Fortnite senza ulteriori complicazioni.

Ma che succede se vi rubano il telefonino o lo perdete? Niente panico. Quando si imposta l’autenticazione a due fattori si riceve anche una serie di codici di backup, da usare in emergenza. Salvateli (non sul telefonino!) o stampateli e teneteli in un posto sicuro.

Sottoscrivo il consiglio finale della Epic Games: ricordate che nessun dipendente della Epic vi chiederà mai la vostra password, per cui se ricevete messaggi di gente che dice di essere dipendente dell’azienda e vi chiede la password “per motivi di sicurezza”, sono impostori.

In sintesi, con l’autenticazione a due fattori chi vi vuole rubare il profilo Instagram o un account di mail deve avere non solo la vostra password ma anche un codice temporaneo che arriva sul vostro telefonino. Questo rende molto più difficile rubare gli account.

Ma per troppi utenti la sicurezza è una scocciatura, fino al momento in cui si trovano con l’account rubato.

La paura, però, non è convincente, e così Fortnite, il popolarissimo gioco online, sta provando un approccio decisamente differente: regala un premio a chi attiva l’autenticazione a due fattori.

Gli account del gioco, infatti, vengono rubati spesso (ci sono di mezzo dei soldi) e quindi la Epic Games regala una emote (una danza come quella mostrata qui sopra) gratuita. Chi non gioca a Fortnite farà fatica a comprendere il valore di una danza animata, ma queste mosse sono ricercatissime dai giocatori.

Per attivare l’autenticazione a due fattori in Fortnite basta andare a Epicgames.com/2FA e seguire le istruzioni: nel vostro account, scegliete la sezione Password e sicurezza, e poi scegliete se attivare un’app di autenticazione (per esempio Google Authenticator, LastPass, Microsoft Authenticator o Authy) oppure ricevere un codice di autenticazione via mail.

Lo so, lo so, molti dei giocatori più giovani staranno già chiedendo “Mail? Cos’è?”: è come WhatsApp, solo che non devi regalare tutti i tuoi dati personali e l’elenco dei tuoi amici a un’azienda che poi li sfrutta e puoi cambiare app quando ti pare senza perdere i contatti con tutti gli amici.

L’autenticazione a due fattori va impostata una sola volta: da quel momento in poi, il dispositivo sul quale l’avete attivata entrerà automaticamente in Fortnite senza ulteriori complicazioni.

Ma che succede se vi rubano il telefonino o lo perdete? Niente panico. Quando si imposta l’autenticazione a due fattori si riceve anche una serie di codici di backup, da usare in emergenza. Salvateli (non sul telefonino!) o stampateli e teneteli in un posto sicuro.

Sottoscrivo il consiglio finale della Epic Games: ricordate che nessun dipendente della Epic vi chiederà mai la vostra password, per cui se ricevete messaggi di gente che dice di essere dipendente dell’azienda e vi chiede la password “per motivi di sicurezza”, sono impostori.

Ricattatori sanno il vostro numero di telefono e dicono di aver registrato un video privato

Sta circolando una nuova variante della truffa “so qualcosa di te, ti ricatto facendoti credere che so molto di più”. Mentre la versione precedente si rendeva credibile citando una password effettivamente usata anni prima dalla vittima, questa usa un trucco decisamente più scadente: il numero di telefono.

In pratica gli aspiranti ricattatori dicono di sapere il vostro numero di telefono, lo dimostrano indicandone le ultime quattro cifre, e poi dicono di aver installato sul vostro dispositivo un malware che ha copiato tutti i contatti e registrato i video privati che avete fatto con il telefonino. Per non divulgarle vogliono soldi entro 48 ore.

Prima di tutto, non è un attacco personale. I truffatori si sono semplicemente procurati elenchi di numeri telefonici abbinati a indirizzi di mail (non è difficile), ma non vuol dire affatto che abbiano infettato il vostro telefonino o che abbiano un vostro video privato. Ma chi fa video privati si sente preso di mira e vulnerabile e abbocca all’inganno.

Se ricevete un messaggio di questo genere (grazie silvia per avermelo segnalato), cancellatelo tranquillamente, e cogliete l’occasione per controllare comunque la sicurezza dei vostri account:

** $$$Last digits 1390 is your phone*** $$$$You installed malware plugin$$$$ ##I backuped all contact** @@@@I recorded private video with the phone$$$$ @Have Questions?**** $$$$$Answer to mail$$ ***And we doing trade for silent**** @@@@@Time started. 48 hour@@@@ ##

In pratica gli aspiranti ricattatori dicono di sapere il vostro numero di telefono, lo dimostrano indicandone le ultime quattro cifre, e poi dicono di aver installato sul vostro dispositivo un malware che ha copiato tutti i contatti e registrato i video privati che avete fatto con il telefonino. Per non divulgarle vogliono soldi entro 48 ore.

Prima di tutto, non è un attacco personale. I truffatori si sono semplicemente procurati elenchi di numeri telefonici abbinati a indirizzi di mail (non è difficile), ma non vuol dire affatto che abbiano infettato il vostro telefonino o che abbiano un vostro video privato. Ma chi fa video privati si sente preso di mira e vulnerabile e abbocca all’inganno.

Se ricevete un messaggio di questo genere (grazie silvia per avermelo segnalato), cancellatelo tranquillamente, e cogliete l’occasione per controllare comunque la sicurezza dei vostri account:

- Avete scritto le loro password in un posto sicuro? No, le Note del telefonino non sono un posto sicuro.

- Avete attivato l’autenticazione a due fattori, così anche se qualcuno scopre la vostra password non riuscirà lo stesso a rubarvi l’account?

- Avete usato password differenti per ciascun account, così se scoprono la password di un account non sanno automaticamente quella degli altri?

Migliaia di documenti d’identità liberamente scaricabili online nei “bucket” non protetti

Si fa un gran parlare di protezione dei dati digitali, GDPR (regolamento generale sulla protezione dei dati) e relative sanzioni, per cui sembra ragionevole pensare che le aziende siano ben attente nel gestire i dati dei clienti. Il GDPR, in particolare, prevede sanzioni talmente pesanti in caso di fuga di dati sensibili che parrebbe ovvio e inevitabile investire in misure di sicurezza.

È di ieri la notizia della fuga di dati del database di Rousseu, la piattaforma del Movimento 5 Stelle, già protagonista di una precedente fuga: trovate i dettagli su DavidPuente.it e in questo articolo di Martina Pennisi sul Corriere della Sera online. Ma non è certo un caso isolato.

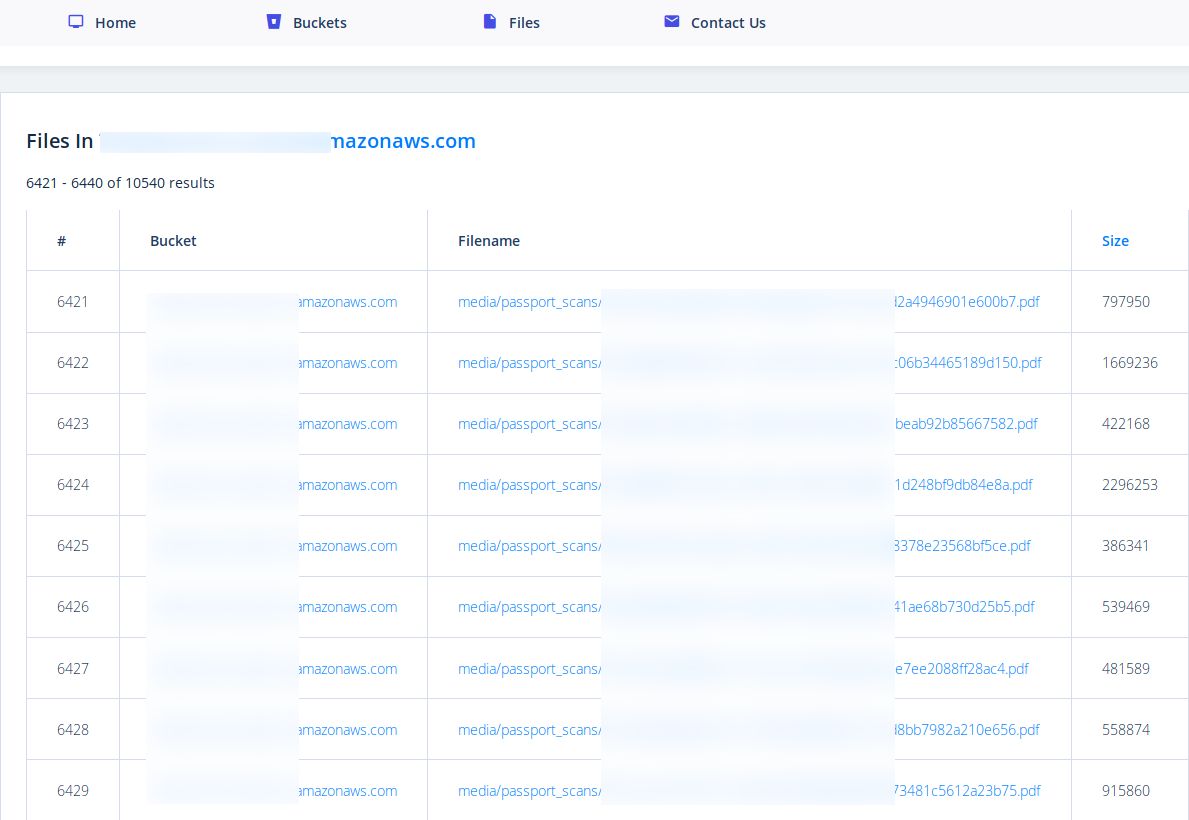

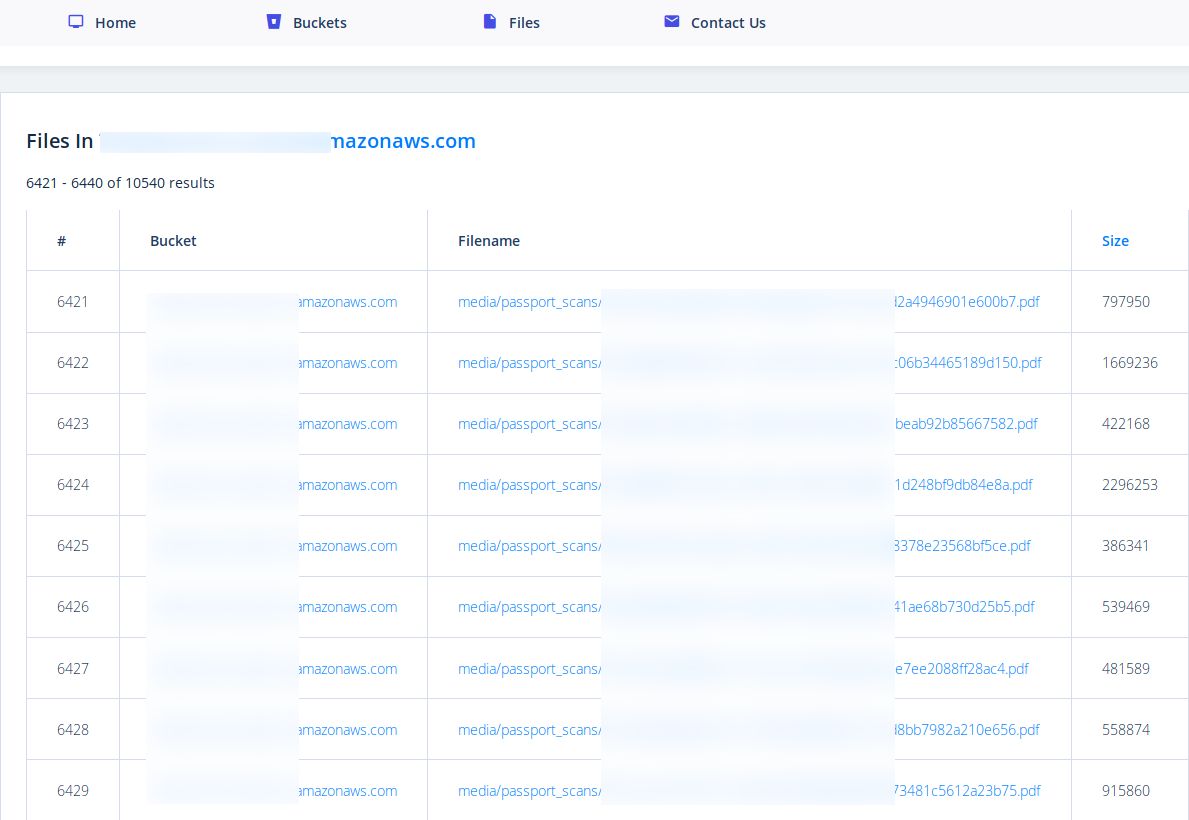

In queste settimane ho seguito un tipo molto specifico di fughe di dati: quelle tramite i bucket di Amazon. I bucket sono degli spazi a noleggio per la custodia dei dati. In pratica, un’azienda, invece di investire in un proprio server nel quale depositare i propri dati, può affittare spazio sui server di Amazon e mettere lì i dati. Amazon garantisce spazio e traffico a volontà: basta pagare.

Il grosso vantaggio è la flessibilità: una piccola azienda può espandersi in fretta senza dover aspettare di comperare dei propri server aggiuntivi, affittando invece spazio su Amazon. Due clic e lo spazio raddoppia, triplica, si decuplica. Quando non serve più si abbandona.

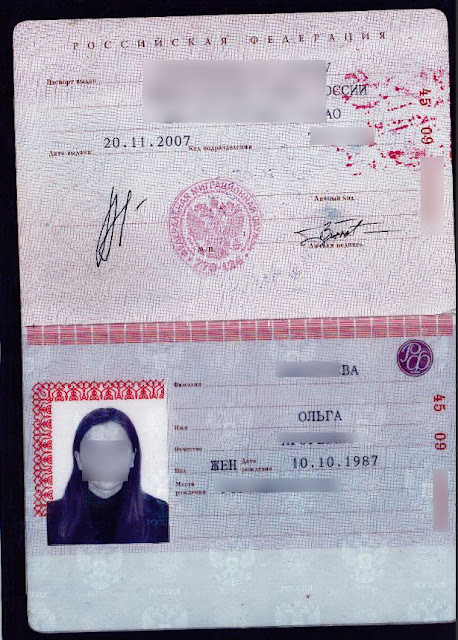

Il problema è che se il bucket non viene configurato correttamente, i dati sono accessibili a chiunque, perché hanno un link pubblico. E non è difficile scovarli. Questo è un esempio di un bucket lasciato aperto, riguardante un’azienda russa:

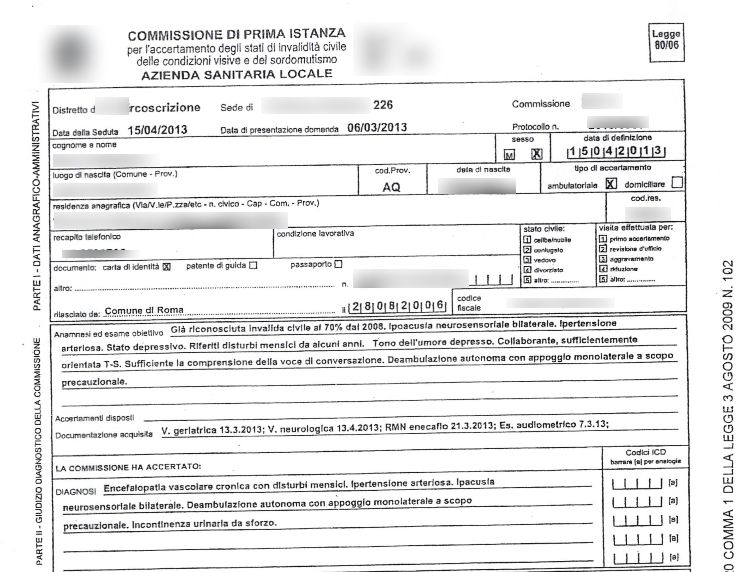

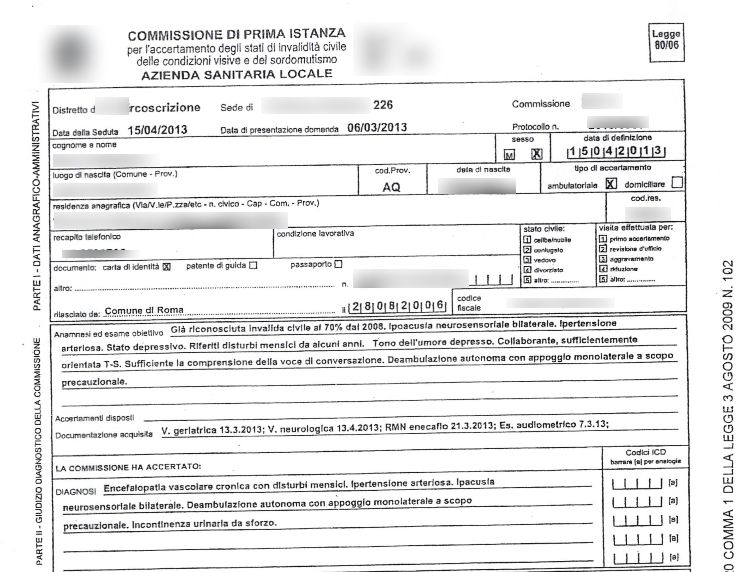

Basta cliccare su uno qualsiasi dei link e compaiono scansioni di passaporti come questa (ho mascherato io i dati in tutte le immagini seguenti):

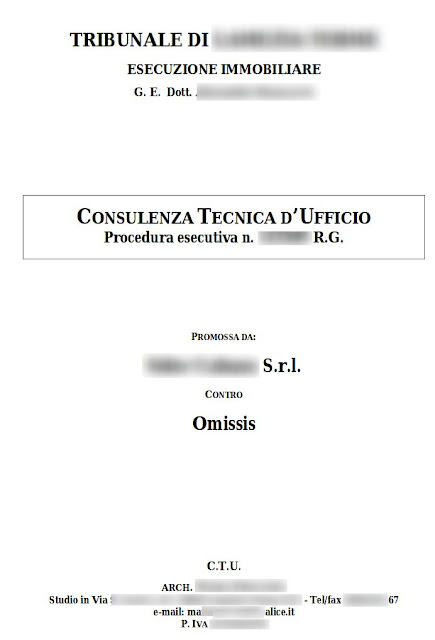

In un altro bucket ci sono dati sanitari italiani:

Altrove ci sono backup di database, tessere sanitarie, password, tabelle di contabilità, documenti di tribunali:

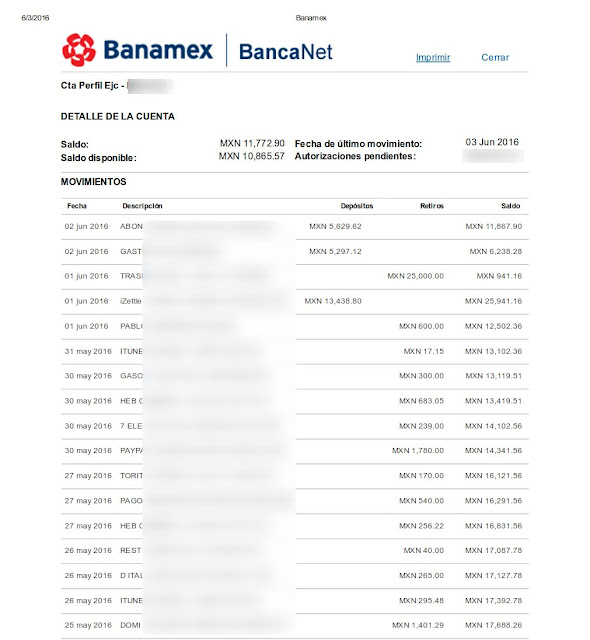

Estratti conto di una banca messicana:

La cosa curiosa è che alcuni bucket sono già stati visitati da qualcuno che ha lasciato un cortese avviso:

Insomma, il problema è piuttosto diffuso e largamente ignorato.

Magari vi state chiedendo quali tipi di reato si possano compiere realisticamente con una scansione di un documento d’identità. Non voglio regalare spunti criminogeni a nessuno, per cui mi limito a un solo esempio già divulgato: ricordate la truffa “Questa è la tua password, sappiamo che hai visitato siti porno, ti abbiamo registrato, ora paga altrimenti diffonderemo il video”? Ne avevo parlato a luglio scorso.

Immaginate quanto diventa più credibile questa truffa se il suo messaggio dichiara di provenire dalla polizia e include i vostri dati anagrafici, il vostro numero di telefono e il numero di un vostro documento e vi intima di pagare una multa per evitare conseguenze più gravi.

Cosa si fa quando ci si imbatte in casi come questi? La soluzione più diretta sembrerebbe essere quella di contattare le aziende responsabili, ma ve lo sconsiglio: quando lo faccio io, pur qualificandomi come giornalista e informatico, la maggior parte delle volte non vengo creduto.

La cosa più efficace è segnalare dettagliatamente il tutto alle autorità apposite: per esempio, in Svizzera ci sono l’apposita pagina dell’Ufficio Federale di Polizia e quella di MELANI (la Centrale d'annuncio e d'analisi per la sicurezza dell'informazione); in Italia ci si rivolge al CNAIPIC (Centro Nazionale Anticrimine Informatico per la Protezione delle Infrastrutture Critiche). Che è quello che ho fatto io per questi casi. Speriamo in bene.

È di ieri la notizia della fuga di dati del database di Rousseu, la piattaforma del Movimento 5 Stelle, già protagonista di una precedente fuga: trovate i dettagli su DavidPuente.it e in questo articolo di Martina Pennisi sul Corriere della Sera online. Ma non è certo un caso isolato.

In queste settimane ho seguito un tipo molto specifico di fughe di dati: quelle tramite i bucket di Amazon. I bucket sono degli spazi a noleggio per la custodia dei dati. In pratica, un’azienda, invece di investire in un proprio server nel quale depositare i propri dati, può affittare spazio sui server di Amazon e mettere lì i dati. Amazon garantisce spazio e traffico a volontà: basta pagare.

Il grosso vantaggio è la flessibilità: una piccola azienda può espandersi in fretta senza dover aspettare di comperare dei propri server aggiuntivi, affittando invece spazio su Amazon. Due clic e lo spazio raddoppia, triplica, si decuplica. Quando non serve più si abbandona.

Il problema è che se il bucket non viene configurato correttamente, i dati sono accessibili a chiunque, perché hanno un link pubblico. E non è difficile scovarli. Questo è un esempio di un bucket lasciato aperto, riguardante un’azienda russa:

Basta cliccare su uno qualsiasi dei link e compaiono scansioni di passaporti come questa (ho mascherato io i dati in tutte le immagini seguenti):

In un altro bucket ci sono dati sanitari italiani:

Altrove ci sono backup di database, tessere sanitarie, password, tabelle di contabilità, documenti di tribunali:

Estratti conto di una banca messicana:

La cosa curiosa è che alcuni bucket sono già stati visitati da qualcuno che ha lasciato un cortese avviso:

Hello, This is a friendly warning that your Amazon AWS S3 bucket settings are wrong. Anyone can write to this bucket. Please fix this before a bad guy finds it.

Insomma, il problema è piuttosto diffuso e largamente ignorato.

Magari vi state chiedendo quali tipi di reato si possano compiere realisticamente con una scansione di un documento d’identità. Non voglio regalare spunti criminogeni a nessuno, per cui mi limito a un solo esempio già divulgato: ricordate la truffa “Questa è la tua password, sappiamo che hai visitato siti porno, ti abbiamo registrato, ora paga altrimenti diffonderemo il video”? Ne avevo parlato a luglio scorso.

Immaginate quanto diventa più credibile questa truffa se il suo messaggio dichiara di provenire dalla polizia e include i vostri dati anagrafici, il vostro numero di telefono e il numero di un vostro documento e vi intima di pagare una multa per evitare conseguenze più gravi.

Cosa si fa quando ci si imbatte in casi come questi? La soluzione più diretta sembrerebbe essere quella di contattare le aziende responsabili, ma ve lo sconsiglio: quando lo faccio io, pur qualificandomi come giornalista e informatico, la maggior parte delle volte non vengo creduto.

La cosa più efficace è segnalare dettagliatamente il tutto alle autorità apposite: per esempio, in Svizzera ci sono l’apposita pagina dell’Ufficio Federale di Polizia e quella di MELANI (la Centrale d'annuncio e d'analisi per la sicurezza dell'informazione); in Italia ci si rivolge al CNAIPIC (Centro Nazionale Anticrimine Informatico per la Protezione delle Infrastrutture Critiche). Che è quello che ho fatto io per questi casi. Speriamo in bene.

2018/09/06

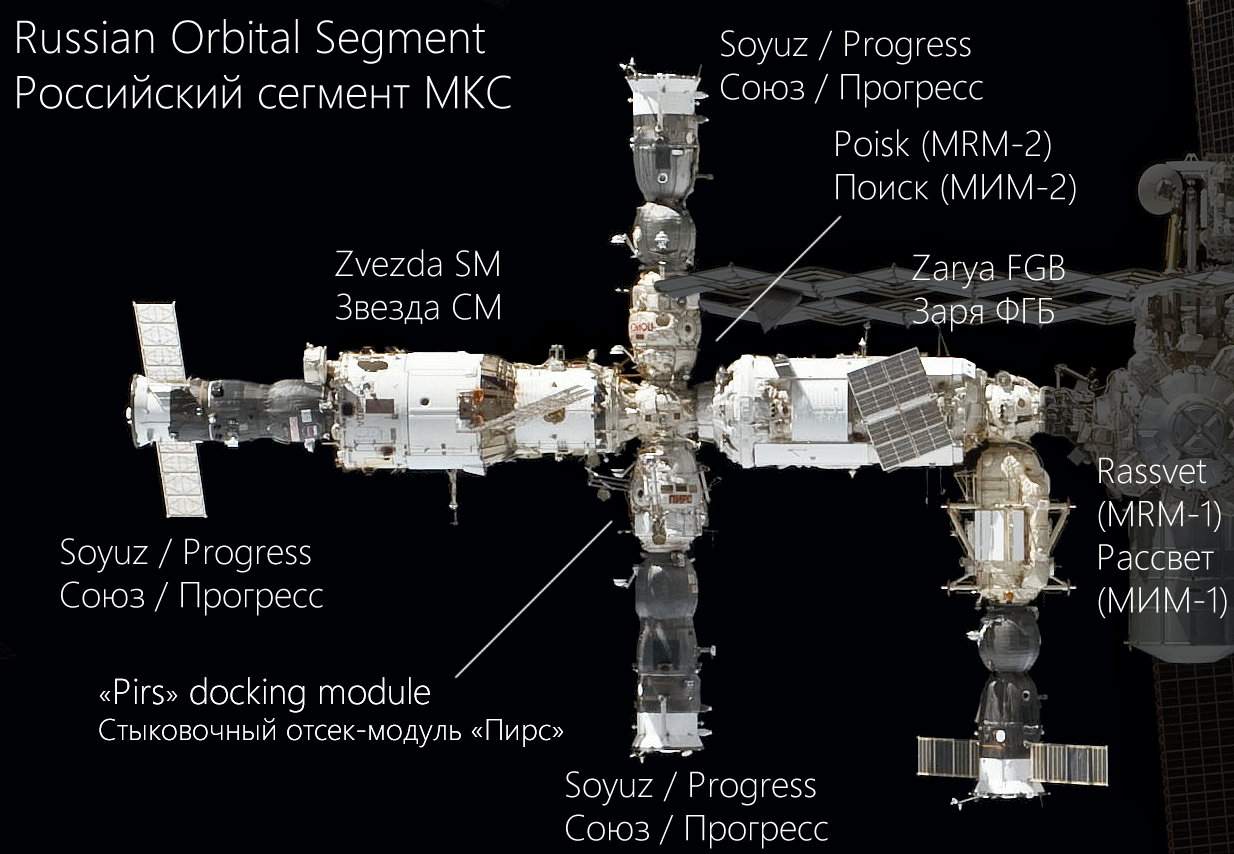

Mini-falla nella Stazione Spaziale è un foro di trapano, non un impatto dall’esterno

La falla nel modulo orbitale di una delle navicelle russe Soyuz attualmente attraccate alla Stazione Spaziale Internazionale, che ho raccontato qui e qui nei giorni scorsi, non è stata prodotta da un impatto dall’esterno ma è un foro di trapano, fatto non si sa da chi.

La falla nel modulo orbitale di una delle navicelle russe Soyuz attualmente attraccate alla Stazione Spaziale Internazionale, che ho raccontato qui e qui nei giorni scorsi, non è stata prodotta da un impatto dall’esterno ma è un foro di trapano, fatto non si sa da chi.L’agenzia di notizie russa TASS ha pubblicato il 3 settembre scorso un articolo in cui cita in proposito Dmitry Rogozin, CEO dell’agenzia spaziale russa Roscosmos, che ha dichiarato che la “frattura” nella Soyuz è stata causata da un “errore tecnologico”.

Rogozin ha aggiunto: “Stiamo considerando tutte le teorie. Quella riguardante un impatto meteorico è stata scartata perché lo scafo del veicolo spaziale è stato chiaramente colpito dall’interno. Tuttavia è troppo presto per dire con certezza cosa è succcesso. Ma sembra opera di una mano instabile... è un errore tecnologico di uno specialista. È stato fatto da mano umana -- ci sono tracce di un trapano che scivola sulla superficie. Non respingiamo nessuna teoria. È questione d’onore per la società Energia trovare l’individuo responsabile, scoprire se si è trattato di un difetto accidentale o di un danno intenzionale e scoprire dove è stato prodotto -- sulla Terra o nello spazio. Ora è essenziale vedere la ragione, conoscere il nome dell’individuo responsable. E lo scopriremo, senza dubbio.”

Altre notizie sull’argomento sono su Ria.ru e Topwar.ru (in russo). Secondo SpaceflightNow, che cita RIA Novosti che cita una fonte anonima, la persona responsabile del danno sarebbe già stata identificata.

Secondo Ars Technica, che cita Gazeta.ru, non sarebbe la prima volta che incidenti di questo genere avvengono presso Energia, la società russa che costruisce le Soyuz. Un ex ispettore dell’azienda dice di aver trovato un foro passante nello scafo di un modulo di rientro, che non era stato segnalato a nessuno ma semplicemente tappato con del materiale epossidico. Il foro fu trovato dopo il rientro sulla Terra; il tecnico che aveva fatto la riparazione fu licenziato.

La riparazione della falla effettuata inizialmente dai cosmonauti sembra tenere egregiamente, anche se secondo il rapporto quotidiano della NASA del 31 agosto erano state svolte attività supplementari per sigillare un piccolo percorso di perdita residuo.

La NASA si è limitata a dichiarare che darà supporto alla commissione d’indagine russa, che prevede di terminare i propri lavori a metà settembre, secondo The Verge.

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

2018/09/04

Alex Jones, il complottismo e i boicottaggi spiegati da Xkcd

Ultimo aggiornamento: 2018/09/05 15:35.

Avrei voluto scrivere un articolo per spiegare tutta la vicenda della chiusura, da parte dei principali social network, degli account di Alex Jones, complottista tanto caro a Donald Trump. Jones lamenta di essere vittima di un complotto (ovviamente, altrimenti che complottista sarebbe) per zittirlo, ma la sua tesi è una fesseria (ovviamente, altrimenti che complottista sarebbe).

Purtroppo il tempo rema contro di me e quindi mi limito a cogliere, finalmente, l’occasione per pubblicare e tradurre questa vignetta ormai classica del sempre saggio Xkcd, che sintetizza perfettamente la situazione:

Lasciando il cursore sopra la vignetta originale compare un commento dell’autore:

che si può tradurre così:

Un lettore, Stefano De Santis, citato con il suo permesso, ne ha gentilmente realizzata una versione in italiano:

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Avrei voluto scrivere un articolo per spiegare tutta la vicenda della chiusura, da parte dei principali social network, degli account di Alex Jones, complottista tanto caro a Donald Trump. Jones lamenta di essere vittima di un complotto (ovviamente, altrimenti che complottista sarebbe) per zittirlo, ma la sua tesi è una fesseria (ovviamente, altrimenti che complottista sarebbe).

Purtroppo il tempo rema contro di me e quindi mi limito a cogliere, finalmente, l’occasione per pubblicare e tradurre questa vignetta ormai classica del sempre saggio Xkcd, che sintetizza perfettamente la situazione:

Annuncio di pubblico servizio: il diritto alla libertà di parola significa che il governo non ti può arrestare per quello che dici. Non significa che chiunque altro debba ascoltare le tue stronzate o ospitarti mentre le condividi.

Il primo emendamento [della Costituzione USA, che sancisce la libertà di parola] non ti protegge dalle critiche o dalle conseguenze.

Se ti urlano contro, se ti boicottano, se cancellano il tuo programma, o se vieni bandito da una comunità su Internet, i tuoi diritti di libertà di parola non stanno subendo una violazione.

Semplicemente, la gente che ti ascolta pensa che tu sia uno stronzo, e ti sta mettendo alla porta.

Lasciando il cursore sopra la vignetta originale compare un commento dell’autore:

"I can't remember where I heard this, but someone once said that defending a position by citing free speech is sort of the ultimate concession; you're saying that the most compelling thing you can say for your position is that it's not literally illegal to express."

che si può tradurre così:

"Non ricordo dove l'ho sentito, ma qualcuno una volta ha detto che difendere un punto di vista citando la libertà di parola è una sorta di sconfitta finale; stai dicendo che la motivazione più convincente che puoi addurre per il tuo punto di vista è che non è letteralmente illegale esprimerla."

Un lettore, Stefano De Santis, citato con il suo permesso, ne ha gentilmente realizzata una versione in italiano:

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Labels:

Alex Jones,

complottismo,

comunicazioni di servizio

2018/09/03

Perché alla gente viene in odio l’informatica? L’esempio dell’Area C di Milano

|

| Io mentre cerco di pagare l’ingresso all’Area C di Milano. |

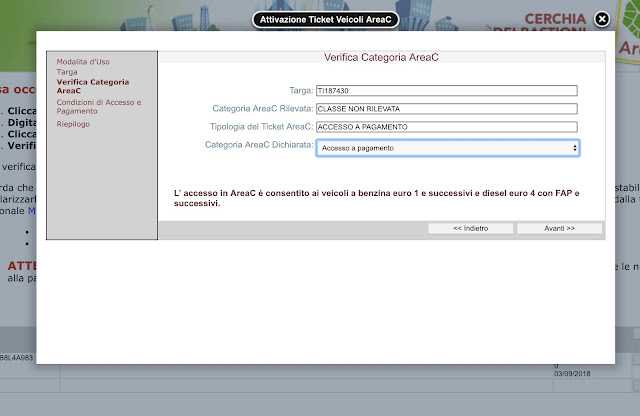

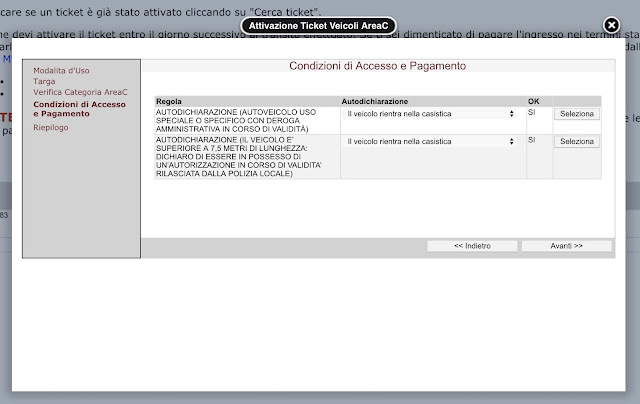

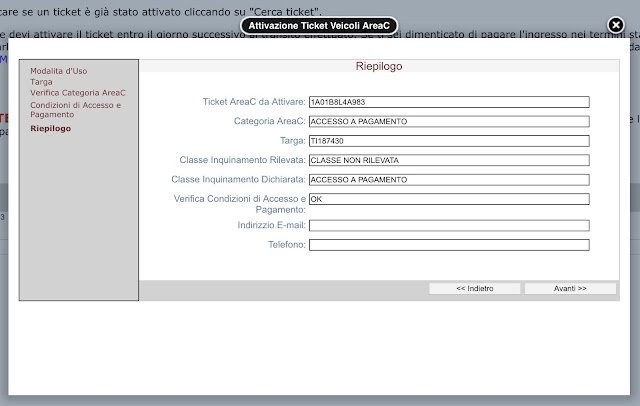

Qualche giorno fa sono andato a Milano in auto. Per varie ragioni che non sto qui a spiegare, dovevo andarci direttamente in auto; non potevo usare mezzi pubblici o taxi. Non ho potuto usare la mia auto elettrica. Il luogo dove dovevo andare era appena al di fuori dell’Area C, la zona a traffico limitato di Milano. Ho sbagliato strada di poco e sono entrato per errore nell’Area C.

Nessun problema, penso io: posso andare online e pagare l’accesso entro la mezzanotte del giorno successivo al misfatto. Sono solo cinque euro e la prossima volta, se ci sarà, starò più attento. Ma c’è un piccolo, piccolissimo problema: io sto usando un’auto con targa svizzera, e a quanto pare per il Comune di Milano il mondo finisce al confine italiano, perché il software per pagare non accetta targhe straniere.

La ragione del singolare rifiuto è che normalmente, quando l’utente immette il numero di targa nel sito, il software accede ai database della pubblica amministrazione e ne ricava i dati di libretto, determinando se e quanto deve pagare quella specifica auto. Ingegnoso, ma gli sviluppatori non hanno fatto i conti con il concetto che a) esistono anche le auto con targa estera e potrebbero voler visitare Milano b) in Svizzera le targhe sono trasferibili. Io ho due auto, ma una sola serie di targhe, che sposto da una all’altra. In questo modo posso circolare con una sola auto per volta, ma in cambio pago pochissimo sia di tassa di circolazione, sia di assicurazione sulla seconda auto. Ma per il Comune di Milano questo sistema è, a quanto pare, inconcepibile. Una targa, una automobile.

Infatti vado sull’apposita pagina del sito del Comune e acquisto senza problemi un ticket di pagamento (pagabile con PayPal, ottimo). Lasciamo stare il fatto che non si può semplicemente dire “questa è la mia targa, sono entrato oggi” e pagare; lasciamo stare il fatto che prima devi comprare un ticket e poi devi usare il ticket per pagare. Pagare direttamente pareva troppo semplice?

Comunque sia, il ticket ha un PIN, che ora devo associare al mio numero di targa. Ma il software non riesce ad associare una classe alla mia targa.

Scelgo l’unica opzione possibile, che è Accesso a pagamento, e mi viene proposta questa scelta:

Non sto usando un’auto per un uso speciale e l’auto decisamente non è lunga più di 7,5 metri, per cui scelgo NO per entrambe le opzioni e clicco su Avanti. Mi aspetto di poter pagare, ma invece no: il mio veicolo “non rispetta le regole addizionali”. Quali siano queste regole, non si sa. Ma il sistema ha deciso che non posso pagare neanche volendo.

Faccio qualche tentativo alternativo: apro un account su MyAreaC e cerco di immettere la mia targa nel mio account. Lasciamo stare la profonda cretineide di un’interfaccia utente nella quale il pulsante per inserire una targa nuova è una cella grigia in una tabella (perché a quanto pare la usability, nella Grande Milano che ama i termini esterofili, non sanno cosa sia). Anzi no, non lasciamo stare, perché questo dedalo di ostacoli da superare e di interfacce concepite da un maniaco è esattamente la ragione per la quale la gente odia l’informatica: perché i sistemi vengono costruiti in modo ottuso, inflessibile e incomprensibile.

Tento anche la via tradizionale: una telefonata all’assistenza clienti. Ottengo in risposta solo la vocina automatica che dice che devo restare in linea per non perdere la priorità acquisita. Dopo venti minuti di attesa per difendere la mia “priorità” duramente conquistata, sono ancora lì a sentire l’estenuante musichetta. Accetto il suggerimento della vocina e lascio il mio numero di telefonino (ne ho uno italiano) per farmi richiamare. Mentre scrivo queste righe è ormai tarda sera e nessuno mi ha mai più richiamato. Complimenti, è davvero un bel modo di incoraggiare gli utenti a essere onesti.

Ho già speso quasi un’ora in tentativi inutili, e tutto questo per pagare cinque euro. Così chiedo aiuto ai lettori, e mi arriva rapidamente una risposta sconcertante: per essere onesto devo mentire.

Io la mia l'ho attivata selezionando la categoria "Accesso a pagamento" e poi attivando le due caselline di controllo aggiuntivo pic.twitter.com/5UzuMRE5QZ— Enrico Lupo (@thelupus75) September 3, 2018

Sì, mentire, perché l’unico modo di immettere nel sistema una targa straniera è dichiarare di avere un veicolo per uso speciale che è anche lungo oltre 7,5 metri. Beh, dal mio punto di vista sono a Milano per un uso speciale, in effetti (non chiedete; non è importante), e a volte la mia Opel Mokka mi sembra lunga anche più di 7,5 metri, specialmente quando devo parcheggiarla negli strettissimi autosilo svizzeri che ancora usano le misure delle auto degli anni Settanta. Per cui mento. Spudoratamente mento.

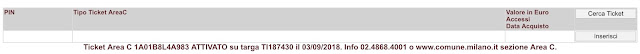

Clicco con trepidazione su Avanti...

... e la menzogna a fin di bene funziona. Immetto l’indirizzo di mail e il numero di telefonino e mi arriva anche il messaggio di conferma.

Ho scritto un paio di tweet al Comune di Milano per avvisare della mia soluzione alle carenze del loro software.

@AreaCMilano Sono entrato oggi per errore in Area C. Ho comprato un PIN sul vostro sito. Ho creato un account su MyAreaC. Ma vostro sito non accetta targa svizzera. Come faccio a pagarvi? Grazie— Paolo Attivissimo (@disinformatico) September 3, 2018

1. Per poter essere onesto e pagare i cinque euro di Area C di Milano ho dovuto dichiarare che la mia auto è lunga più di 7,5 metri ed è per uso speciale, altrimenti il sistema non prende la mia targa (svizzera). @ComuneMI, potreste sistemare il software? Grazie. pic.twitter.com/OTUI8HgjTt— Paolo Attivissimo (@disinformatico) September 3, 2018

2. Me l'ha accettato. Ogni altra opzione rifiutava. E il vostro numero di telefono di assistenza non solo squillava occupato; non mi ha mai richiamato. Non è così che si incoraggia la gente a essere corretta. pic.twitter.com/4PanQ5dHhw— Paolo Attivissimo (@disinformatico) September 3, 2018

3. Il vostro software non tiene conto del fatto che all'estero le targhe possono essere trasferibili (come le mie). Quindi non basta sapere la targa per classificare il veicolo. Se volete che gli svizzeri paghino l'Area C, dovete renderglielo possibile. Grazie.— Paolo Attivissimo (@disinformatico) September 3, 2018

2018/09/08 19:30

Poco fa mi ha telefonato (in Svizzera) il servizio clienti di Area C: l'operatrice ha aggiunto a mano il mio numero di targa nel mio account MyAreaC (che per fortuna avevo aperto durante i miei tentativi di risolvere la questione). Sono quindi in regola per le mie future entrate in Area C.

Resta un dubbio residuo: se in futuro dovessi entrare in Area C con la mia auto elettrica, che ha la stessa targa ma è esentata dal pagare il ticket d’ingresso, come reagirà il sistema? C’è un solo modo per scoprirlo...

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Da oggi Attivissimo.me vi porta qui

|

| Grafica di Gianluigi Gatti. |

Ebbene sì, confesso che non ho saputo resistere al gioco di parole con il famoso film d’animazione Cattivissimo Me e con i suoi seguiti. Del resto, Attivissimo.me era libero e costa solo tre euro l’anno.

Ora il mio piano per la conquista del mondo è completo.

NOTA: Grazie a tutti quelli che mi hanno segnalato che l’HTTPS non è a posto. Non dipende da me, ma vedo cosa posso fare.

2018/08/31

Mini-falla nella Stazione Spaziale, foto pubblicate e poi rimosse. Eccole

Ultimo aggiornamento: 2018/09/06 11:35.

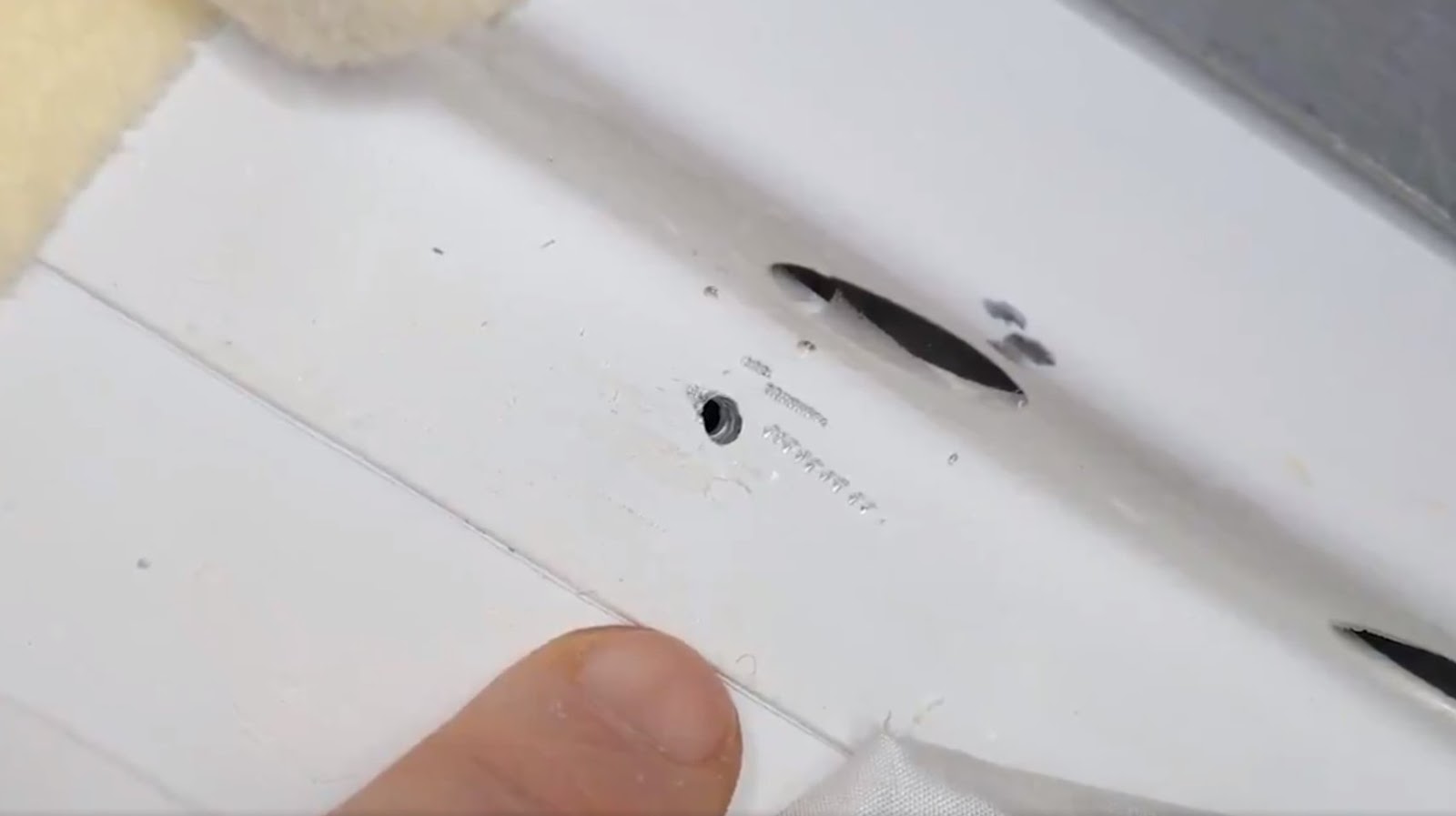

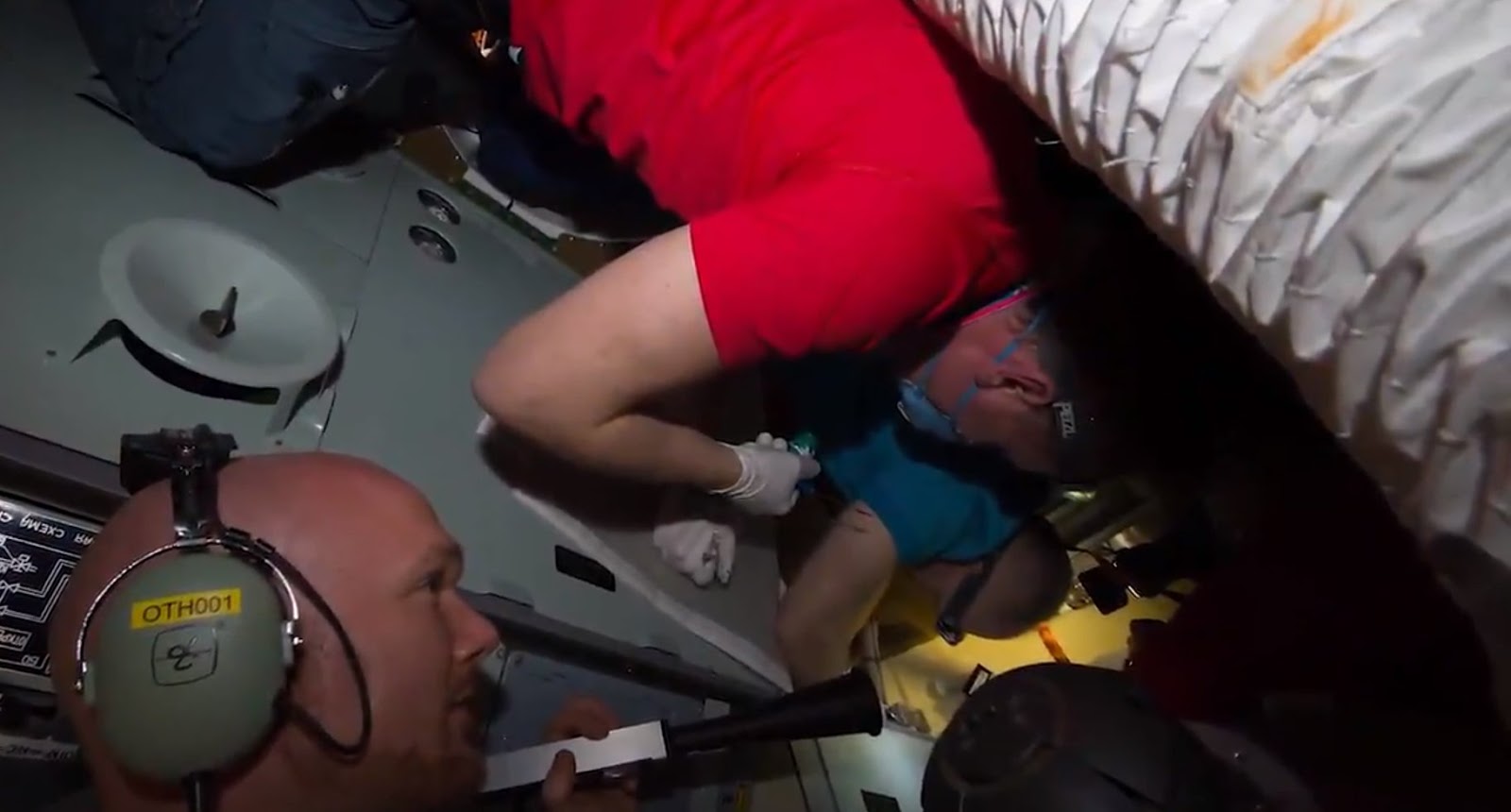

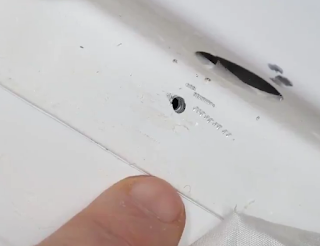

Ieri è stata turata una piccola falla in uno dei veicoli Soyuz attraccati alla Stazione Spaziale Internazionale, la Soyuz MS-09, arrivata l’8 giugno scorso, come ho raccontato qui. Il problema non era critico ed è stato risolto, ma è nato un piccolo mistero a proposito delle foto della falla.

Le foto, infatti, sono state pubblicate inizialmente in un video della serie Space to Ground incluso in questo tweet. Le immagini erano a 1:18 dall’inizio. Ma il tweet è stato rimosso pochi minuti dopo e il video è stato eliminato (anche da Youtube) e poi ripubblicato senza le foto. Questa è la versione attuale:

@Noemi_Cogoni ha catturato lo spezzone del video che mostrava le immagini:

Le foto rimosse sono tuttora visibili grazie a @NASASpaceflight qui e qui e grazie a @NicosPanoptikum. Le includo qui sotto alla massima risoluzione disponibile.

La forma estremamente regolare del foro può sorprendere, ma gli impatti ad altissima velocità producono comportamenti molto insoliti del metallo, per cui la forma in sé non indica nulla. Tuttavia è interessante notare quelli che sembrano essere graffi nella verniciatura, che in effetti somigliano molto allo scivolamento della punta di un trapano. Inoltre non sembra esserci un foro analogo nella copertura flessibile che è stata scostata per raggiungere il foro. In condizioni normali, ci si aspetterebbe che un oggetto impattante che trapassa il metallo ad altissima velocità dall’esterno lasci un foro anche nella copertura, ma nello spazio non bisogna mai dare nulla per scontato e non bisogna lasciarsi prendere dalla fantasia.

Resta anche un altro dubbio tecnicamente interessante: se si tratta di un foro di entrata e non c’è un foro di uscita, il detrito che presumibilmente ha causato il foro è ancora a bordo, o si è disintegrato all’impatto?

Viceversa, se si trattasse ipoteticamente di un foro di trapano o comunque praticato artificialmente durante la fabbricazione della Soyuz per dolo o errore, come mai la perdita prima non c’era?

Una possibilità, che per ora è puramente una mia congettura, è che il foro sia effettivamente artificiale ma non passante attraverso entrambi gli strati della doppia parete del veicolo (mostrata nel grafico più sotto) e che un successivo impatto di micrometeoroide o detrito abbia perforato in qualche punto lo strato esterno, creando quindi uno sfiato verso il vuoto dello spazio. Se così fosse, il foro potrebbe essere stato prodotto a terra e rimasto inosservato e silente per i due mesi trascorsi in orbita da questa Soyuz.

Non è il caso di farsi prendere dal complottismo, ma di certo non è chiaro perché le foto siano state rimosse e non ci sono dichiarazioni NASA o Roscosmos sulla questione.

Se ci saranno novità, le pubblicherò qui.

Si sta diffondendo un equivoco su un’immagine che molti stanno scambiando per una fotografia più ravvicinata del foro:

L’astronauta canadese Chris Hadfield, che ha postato la foto nel parlare della risoluzione della falla a bordo della ISS, non ha precisato che si tratta di un’immagine di repertorio, specificamente di un foro da impatto formatosi nella sonda SolarMax, che volò fra il 1980 e il 1989. La foto originale della NASA è qui.

NasaSpaceflight esplora gli scenari nel caso (per ora remotissimo) di una falla che rendesse inutilizzabile una delle due Soyuz attraccate alla Stazione.

Il primo scenario è lanciare da Terra una Soyuz senza equipaggio, come già accaduto ai russi con la stazione Salyut nel 1979: la Soyuz-33 aveva avuto un guasto al motore e quindi fu sostituita con una nuova Soyuz. Al momento ci sono almeno due Soyuz in corso di allestimento.

Il secondo scenario è far salire le tre prossime Soyuz con due soli membri d’equipaggio dei soliti tre, in modo da avere spazio per un cosmonauta in più ciascuna al ritorno, come pianificato per l’ultimo volo dello Shuttle in caso di problemi al veicolo.

Il terzo scenario, decisamente estremo al momento, è usare la prima missione con equipaggio di SpaceX, prevista per aprile 2019, per riportare sulla Terra due cosmonauti.

Chi volesse riascoltare l’audio dei giorni scorsi delle comunicazioni pubbliche dalla Stazione Spaziale Internazionale può farlo temporaneamente qui su Ustream (i file vengono messi offline dopo qualche tempo, per cui se li volete conservare, trovate la maniera di scaricarli).

Non è facile capire gli orari ai quali si riferiscono: le indicazioni sono molto sommarie. Forse si può trovare una correlazione precisa guardando i periodi di luce/ombra e la geografia dei luoghi sorvolati e confrontandoli con i tracciati orbitali (ground track) dei giorni in questione.

Questo è l’elenco dei file probabilmente pertinenti (scusatemi la prosa zoppicante, ma ci sto lavorando ascoltandoli man mano mentre lavoro ad altro; se qualcuno trova qualcosa negli altri file, me lo dica nei commenti e lo aggiungerò qui):

http://www.ustream.tv/recorded/116828516 ("Wednesday at 4:02", durata 2 ore): nulla di rilevante. Attività diurne dell’equipaggio. Drew (Feustel), non inquadrato, dialoga con il controllo missione. Le comunicazioni russe vengono tradotte in inglese. Viene inquadrato Alexander Gerst mentre lavora (non alla falla) nella sezione USA/internazionale della ISS.

http://www.ustream.tv/recorded/116830884 ("Wednesday at 6:02", durata 2 ore): dialoghi normali (Feustel che fa manutenzione). 18:00 video dell’interno, che mostra Gerst al lavoro fino a 28:30 circa. Audio riprende a 37:00 circa; video buio (mostra esterno). Comunicazioni con Gerst e Feustel. 1:05 Sorge il Sole. 1:10 Russi discutono di un filtro intasato. 1:48 niente video fino alla fine.

http://www.ustream.tv/recorded/116833442 ("Wednesday at 8:02"): da ascoltare.

http://www.ustream.tv/recorded/116835760 ("Wednesday at 10:02"): da ascoltare.

http://www.ustream.tv/recorded/116837984 ("Thursday at 12:02"): da ascoltare.

http://www.ustream.tv/recorded/116839644 ("Thursday at 1:22"): dura soltanto 36 minuti.

http://www.ustream.tv/recorded/116840962 ("Thursday at 2:19"): da ascoltare.

http://www.ustream.tv/recorded/116844161 ("Thursday at 5:06"): da ascoltare.

http://www.ustream.tv/recorded/116846537 ("Thursday at 8:06"): da ascoltare.

http://www.ustream.tv/recorded/116848575 ("Thursday at 11:06", durata 3 ore): 0:00 immagini esterno ”giorno”. Conversazioni in russo tradotto; a 6:30 parlano di chiudere portelli e controllare pressioni. 9:30 niente video. Russi parlano di comunicazione fra modulo MRM (Poisk) e Soyuz. 11:20 Torna video dell'esterno e si sposta a inquadrare la Soyuz MS-09.

14:30 Russi dicono che la pressione nella Soyuz sta scendendo. Voce di Feustel chiama Serena Aunon per discutere insieme. Canale russo: tutti e tre (chi?) sono nel modulo di discesa, pronti a svolgere controllo perdite del modulo di discesa. Discutono di pressioni. Pressione stabile nel modulo di discesa. 24:00 Tramonto. 28:40 Uno dei russi è nel modulo orbitale; altri sono nel modulo di discesa. 31:00 Controllo missione russo chiede di cercare se c'è qualcosa di insolito o sospetto. Si parla del rilevatore ultrasonico di perdite. Russi annunciano che iniziano la ricerca della perdita.

37.10 Alex ha notato qualcosa vicino al portello; poi i russi descrivono di aver trovato un foro di circa 2 mm e Alex l’ha chiuso con un dito. 39:30 Controllo Missione chiede se posso coprirlo. Cercano qualcosa per tapparlo. 40:10 CM chiede di fare foto prima e dopo averlo chiuso. In inglese si sente “clean hole” (foro pulito); dal CM USA “Tres is 4 days” (tempo prima che la Stazione raggiunga la pressione minima di abitabilità, ossia 490 mmHg; informazioni dettagliatissime qui, con immagini dei kit di rilevamento e riparazione). 42:00 Ipotizzano un secondo foro correlato al primo. 46.25 Russi parlano di una crepa (“crack”) e cercano il secondo foro correlato.

50:15 Astronauti informano il CM e descrivono in dettaglio in inglese la situazione e chiedono consigli. Stanno inviando foto. 54:20 Russi dicono che sembra proprio che qualcuno ci abbia messo la punta di un trapano e abbia trapanato un foro passante (il traduttore usa proprio “drill bit”). 56:30 Altra lunga descrizione in inglese di Alexander Gerst: anche qui gli astronauti parlano di “drill hole” e di “air sucked out into the outer layer”. È stato messo del kapton. 1:01:00. Alba in video. Russi dicono di aver tappato ma c’è ancora sibilo.

1:04:00 Russi: foro nella tela non corrisponde, come posizione, al foro nel metallo; tela non era già piegata (l‘ha piegata qualcuno, forse Alex, per raggiungere il foro. CM russo manda istruzioni per recuperare il kit di riparazione. 1:11:00 Russi dicono che il foro non è passante e sembra un punto di uscita, non un punto di entrata. 1:12:00 Russi dicono che guardando in fondo al foro si vede del metallo, come se non fosse passante. 1:13:00 Di nuovo i russi paragonano il foro a quello che farebbe un trapano. Il rivelatore indica che la perdita continua. Cosmonauti dicono che sembra un foro prodotto da qualcosa all’interno della stazione, non da fuori.

1:18:00 Gerst riferisce dettagliatamente al Controllo Missione USA, che dice che Tres è ora 18 giorni e non ha ancora ricevuto le foto trasmesse. 1:21:00 Russi dicono che il suono ultrasonico proviene dal foro. Houston dice con tono leggermente concitato quello che suona come “Station, Houston on two, for suppress caution”. Si parla di prendere binocoli nella Cupola. Lunga conversazione inudibile. 1:24:00 Di nuovo “Station, Houston on two, for suppress caution”. Il Controllo Missione USA avverte che ci saranno tre allarmi di pressione nel settore USA/internazionale della Stazione e che andranno ignorati. I russi annunciano che stanno aprendo il kit di riparazione. 1:29:20 Un astronauta (non Feustel) chiama Houston e dice di essere andato “su” (in Cupola?) con Sergey e Drew a fare un’ispezione esterna e alcune fotografie dell’esterno della Soyuz e di non aver notato nulla di evidente. Audio bassissimo e incomprensibile. Lunga pausa di silenzio. 1:49:00 Perdita di segnale video.

1:52:00 Torna il segnale video e riprendono le comunicazioni audio. Houston dice che stanno guardando le foto. Tramonto. Lungo silenzio fino a 2:15:00, quando riprendono brevemente le comunicazioni russe per discutere del kit di riparazione. Silenzio di nuovo fino a 2:26:00, con una chiamata da Houston, che nota che da 50 minuti la pressione è stabile e chiede se sono stati fatti altri interventi di sigillatura; l’astronauta dice di no. Poi i russi, con istruzioni su come procedere per la riparazione, togliendo la vernice intorno al foro. 2:33:00 Alba. Lungo silenzio fino a 2:42:00, con discussione dettagliata russa del kit di riparazione fino a 2:45:00. 2:50:00 Russi discutono ancora del kit e della procedura da adottare; a 2:52:00 parlano esplicitamente (forse solo per capirsi) di “segni prodotti dalla punta di trapano” che vanno anch’essi coperti dalla riparazione. 2:57:55 Audio inglese incomprensibile. 2:58:24 Sergei parla con il controllo missione russo; si nota che c’è ancora una perdita. Sergei dubita dell’efficacia della procedura proposta, ma il controllo missione gli dice di procedere comunque. La discussione prosegue fino a fine file.

http://www.ustream.tv/recorded/116851039 ("Thursday at 2:06"; durata 3 ore): 0:00 Giorno. Prosegue la discussione russa della procedura di riparazione della falla. C’è un certo disaccordo fra i russi a terra e quelli sulla ISS. 6:00 Silenzio fino a 14.00. Breve scambio russo. 15:32 Interruzione del video; audio russo prosegue. 16:40 Riprende il video (immagini esterne della Soyuz). Discussione della forma della zona da rattoppare. Cosmonauti dicono che a loro sembra che il foro sia iniziato dall’interno e che non credono che sia un foro passante diretto. 24:30 Mosca chiede se il telo era già scostato quando hanno scoperto il foro. 27:35. Tramonto. Interruzione video. 28:49 Risposta dell’equipaggio: il telo era già scostato e il foro era visibile. Nel telo c’era un foro che coincideva con quello nella parete e il foro era coperto da una sorta di pezza bianca simile a Velcro. Si parla di tre strati di metallo e di tracce di colla che non hanno spiegazione. Usano un endoscopio per esaminare il foro. 37:34 Silenzio fino a 52:38. Russi fanno resoconto: dicono che c'è un contatto fra lo scafo interno e quello esterno, ma non metallo su metallo, c’è dell’altro materiale. Mosca chiede di infilare con cautela uno stuzzicadenti o simile nel foro per vedere quanto è profondo. Pausa.

59:04 I russi avvisano Mosca che hanno inviato foto e video del foro. 1:00:00 Discussione da parte americana con Houston su come tappare il foro. Houston chiede agli astronauti di discuterne con i cosmonauti per far arrivare a Mosca la loro contrarietà a rattoppi troppo frettolosi. Tramonto. Houston propone di usare tappi di gomma. Anche qui si parla di materiale colloso imprecisato fra lo scafo interno e quello esterno. Si dice che le immagini dell’endoscopio mostrano l’interno del foro. 1:11:10 Un cosmonauta dice che è mattina. Silenzio. Alba.

1:18:20. Conversazione USA. Interruzione video e audio. 1:20:00 Audio e video riprendono. Discussione su come improvvisare una sigillatura alternativa rispetto a quella russa. Lungo silenzio.

1:26:00 Gli astronauti chiedono se ci sono schemi tecnici e sezioni della Soyuz. Dicono di aver discusso a bordo per cercare di rallentare la foga di riparare subito senza aver riflettuto bene. Houston dice che i sensori continuano a rilevare un calo di pressione. Lungo silenzio.

1:34:00 Russi parlano con Mosca di aumentare la pressione di bordo usando la Progress. 1:37:00 Breve dialogo USA. Lungo silenzio.

1:46:50 Dialogo con Houston per segnalare malfunzionamento delle cuffie di uno dei rivelatori di falle. 1:48:20 Breve interruzione video. 1:53:40 Dialoghi russi riferiscono valori di pressione. 1:55 Interruzione video. Lungo silenzio.

2:08:20 Houston e Feustel discutono di un PMC (?) e poi passano in privato. Richiesta di alzare la temperatura nel settore americano. 2:16:00 Breve dialogo con Mosca. Lungo silenzio. 2:26:00 Breve dialogo russo su come sigillare il foro. Lungo silenzio. 2:36:50. Breve dialogo russo su ripressurizzazione. Houston discute ipotesi di altri metodi di riparazione e dice che sta ancora discutendo con Mosca sul da farsi. Dalla ISS, uno degli astronauti descrive la soluzione russa come “molto primitiva”. 2:43:50. Breve interruzione video. 2:47:00. Mosca ordina ai cosmonauti di procedere con la riparazione. Houston dice di avere una telecamera che sta monitorando la situazione e un astronauta chiede a Houston se non sia il caso di fare un test a terra prima di procedere, “perché se sbagliamo, questo veicolo se ne torna a casa”.

2:56:50. Cosmonauti russi avvisano Mosca che il comandante è perplesso sul metodo. Mosca dice di procedere lo stesso e se non funziona ascolteranno i consigli degli altri. Ordina di procedere. Fine file.

http://www.ustream.tv/recorded/116854009 ("Thursday at 5:06"): da ascoltare.

http://www.ustream.tv/recorded/116856835 ("Thursday at 8:06"): da ascoltare.

http://www.ustream.tv/recorded/116859461 ("Thursday at 11:06"): da ascoltare.

http://www.ustream.tv/recorded/116862304 ("Friday at 2:06"): da ascoltare.

http://www.ustream.tv/recorded/116864806 ("Friday at 5:06"): da ascoltare.

http://www.ustream.tv/recorded/116866619 ("Friday at 7:37"): da ascoltare.

http://www.ustream.tv/recorded/116869193 ("Friday at 11:35"): da ascoltare.

http://www.ustream.tv/recorded/116871370 ("Friday at 2:35"): da ascoltare.

http://www.ustream.tv/recorded/116873845 ("Friday at 5:35"): discussione, forse della falla, in russo tradotto.

http://www.ustream.tv/recorded/116876151 ("Friday at 8:35"): da ascoltare.

AstronautiNEWS ha trovato una sintesi audio (cinque minuti) di una parte delle comunicazioni pertinenti, e ne parla in questo articolo.

C’è una discussione molto dettagliata su NasaSpaceflight.com.

Intanto l’astronauta Umberto Guidoni ha riassunto la situazione in un articolo per Agi.it, RussianSpaceWeb ne ha scritto qui in inglese, Roscosmos ha messo online un laconico bollettino (solo in russo; se qualcuno lo sa tradurre, me lo dica) e la NASA ha pubblicato un aggiornamento informativo del 30 agosto che descrive i metodi usati per localizzare la falla e ne identifica l’ubicazione precisa (le evidenziazioni sono mie):

In traduzione:

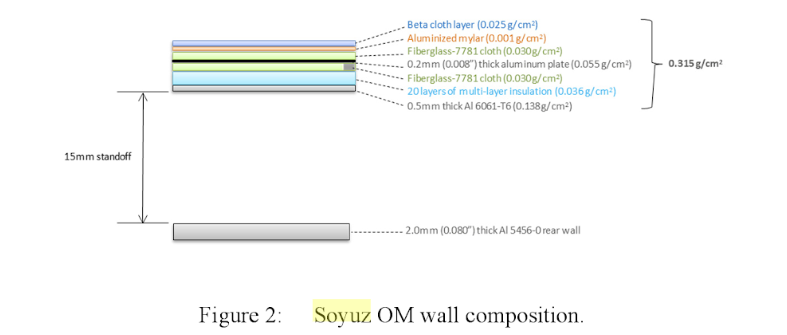

Pgc ha inoltre reperito questa sezione della parete del modulo orbitale Soyuz:

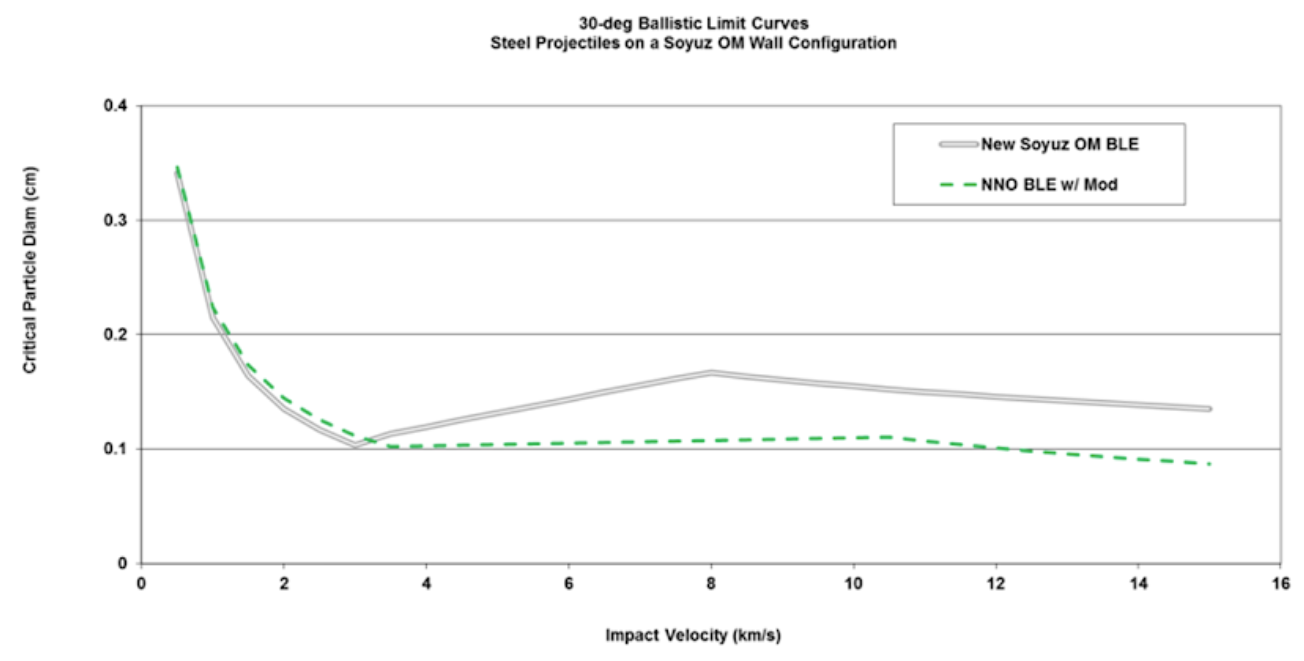

La parte superiore è quella rivolta verso lo spazio. In sintesi, la parete è composta da un doppio strato di alluminio che racchiude un’intercapedine: lo strato interno è pressurizzato, mentre quello esterno no. L’intercapedine e gli strati di rivestimento esterni servono per il controllo della temperatura e per assorbire almeno parzialmente gli impatti di micrometeoroidi o piccoli detriti artificiali. ll rivestimento è in grado di proteggere il modulo orbitale della Soyuz da particelle fino a circa 1 mm di diametro che impattassero ad angoli di 30° e a velocità fino a 14 km/s, come mostrato da questo grafico, reperito sempre da pgc.

Non è ancora chiaro in quale punto del modulo orbitale si trovi il foro: secondo DutchSpace, si troverebbe dietro il gabinetto, ma non ho trovato conferme.

Qui, a titolo di riferimento, ci sono alcune immagini d’archivio dell’interno del modulo orbitale.

C'è un aggiornamento importante alla vicenda qui.

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Ieri è stata turata una piccola falla in uno dei veicoli Soyuz attraccati alla Stazione Spaziale Internazionale, la Soyuz MS-09, arrivata l’8 giugno scorso, come ho raccontato qui. Il problema non era critico ed è stato risolto, ma è nato un piccolo mistero a proposito delle foto della falla.

Le foto, infatti, sono state pubblicate inizialmente in un video della serie Space to Ground incluso in questo tweet. Le immagini erano a 1:18 dall’inizio. Ma il tweet è stato rimosso pochi minuti dopo e il video è stato eliminato (anche da Youtube) e poi ripubblicato senza le foto. Questa è la versione attuale:

The BEST experiment is studying how life adapts in space and has the potential to be a game changer. Meanwhile, pressure is holding steady on the station after the crew patched up a small hole on a Soyuz spaceship. #SpaceToGround pic.twitter.com/uCNSwlkyuW— Intl. Space Station (@Space_Station) 31 agosto 2018

@Noemi_Cogoni ha catturato lo spezzone del video che mostrava le immagini:

Il pezzo del video Space to Ground sul foro. pic.twitter.com/rpxusgcK8M— Emi (@Noemi_Cogoni) 31 agosto 2018

Le foto rimosse sono tuttora visibili grazie a @NASASpaceflight qui e qui e grazie a @NicosPanoptikum. Le includo qui sotto alla massima risoluzione disponibile.

La forma estremamente regolare del foro può sorprendere, ma gli impatti ad altissima velocità producono comportamenti molto insoliti del metallo, per cui la forma in sé non indica nulla. Tuttavia è interessante notare quelli che sembrano essere graffi nella verniciatura, che in effetti somigliano molto allo scivolamento della punta di un trapano. Inoltre non sembra esserci un foro analogo nella copertura flessibile che è stata scostata per raggiungere il foro. In condizioni normali, ci si aspetterebbe che un oggetto impattante che trapassa il metallo ad altissima velocità dall’esterno lasci un foro anche nella copertura, ma nello spazio non bisogna mai dare nulla per scontato e non bisogna lasciarsi prendere dalla fantasia.

Resta anche un altro dubbio tecnicamente interessante: se si tratta di un foro di entrata e non c’è un foro di uscita, il detrito che presumibilmente ha causato il foro è ancora a bordo, o si è disintegrato all’impatto?

Viceversa, se si trattasse ipoteticamente di un foro di trapano o comunque praticato artificialmente durante la fabbricazione della Soyuz per dolo o errore, come mai la perdita prima non c’era?

Una possibilità, che per ora è puramente una mia congettura, è che il foro sia effettivamente artificiale ma non passante attraverso entrambi gli strati della doppia parete del veicolo (mostrata nel grafico più sotto) e che un successivo impatto di micrometeoroide o detrito abbia perforato in qualche punto lo strato esterno, creando quindi uno sfiato verso il vuoto dello spazio. Se così fosse, il foro potrebbe essere stato prodotto a terra e rimasto inosservato e silente per i due mesi trascorsi in orbita da questa Soyuz.

Non è il caso di farsi prendere dal complottismo, ma di certo non è chiaro perché le foto siano state rimosse e non ci sono dichiarazioni NASA o Roscosmos sulla questione.

Se ci saranno novità, le pubblicherò qui.

2018/08/31 23:30 - Occhio all’immagine equivoca; che si fa se la Soyuz è inservibile?

Si sta diffondendo un equivoco su un’immagine che molti stanno scambiando per una fotografia più ravvicinata del foro:

When your spaceship suddenly starts leaking air, you fix the hole with duct tape & a gob of epoxy. Nice save, @Space_Station crew! https://t.co/1Va8idShJw pic.twitter.com/pxSJY6eNhc— Chris Hadfield (@Cmdr_Hadfield) August 30, 2018

L’astronauta canadese Chris Hadfield, che ha postato la foto nel parlare della risoluzione della falla a bordo della ISS, non ha precisato che si tratta di un’immagine di repertorio, specificamente di un foro da impatto formatosi nella sonda SolarMax, che volò fra il 1980 e il 1989. La foto originale della NASA è qui.

NasaSpaceflight esplora gli scenari nel caso (per ora remotissimo) di una falla che rendesse inutilizzabile una delle due Soyuz attraccate alla Stazione.

Il primo scenario è lanciare da Terra una Soyuz senza equipaggio, come già accaduto ai russi con la stazione Salyut nel 1979: la Soyuz-33 aveva avuto un guasto al motore e quindi fu sostituita con una nuova Soyuz. Al momento ci sono almeno due Soyuz in corso di allestimento.

Il secondo scenario è far salire le tre prossime Soyuz con due soli membri d’equipaggio dei soliti tre, in modo da avere spazio per un cosmonauta in più ciascuna al ritorno, come pianificato per l’ultimo volo dello Shuttle in caso di problemi al veicolo.

Il terzo scenario, decisamente estremo al momento, è usare la prima missione con equipaggio di SpaceX, prevista per aprile 2019, per riportare sulla Terra due cosmonauti.

2018/09/03 1:10 - Le registrazioni dei giorni scorsi; bollettini NASA e Roscosmos; analisi di esperti

Chi volesse riascoltare l’audio dei giorni scorsi delle comunicazioni pubbliche dalla Stazione Spaziale Internazionale può farlo temporaneamente qui su Ustream (i file vengono messi offline dopo qualche tempo, per cui se li volete conservare, trovate la maniera di scaricarli).

Non è facile capire gli orari ai quali si riferiscono: le indicazioni sono molto sommarie. Forse si può trovare una correlazione precisa guardando i periodi di luce/ombra e la geografia dei luoghi sorvolati e confrontandoli con i tracciati orbitali (ground track) dei giorni in questione.

Questo è l’elenco dei file probabilmente pertinenti (scusatemi la prosa zoppicante, ma ci sto lavorando ascoltandoli man mano mentre lavoro ad altro; se qualcuno trova qualcosa negli altri file, me lo dica nei commenti e lo aggiungerò qui):

http://www.ustream.tv/recorded/116828516 ("Wednesday at 4:02", durata 2 ore): nulla di rilevante. Attività diurne dell’equipaggio. Drew (Feustel), non inquadrato, dialoga con il controllo missione. Le comunicazioni russe vengono tradotte in inglese. Viene inquadrato Alexander Gerst mentre lavora (non alla falla) nella sezione USA/internazionale della ISS.

http://www.ustream.tv/recorded/116830884 ("Wednesday at 6:02", durata 2 ore): dialoghi normali (Feustel che fa manutenzione). 18:00 video dell’interno, che mostra Gerst al lavoro fino a 28:30 circa. Audio riprende a 37:00 circa; video buio (mostra esterno). Comunicazioni con Gerst e Feustel. 1:05 Sorge il Sole. 1:10 Russi discutono di un filtro intasato. 1:48 niente video fino alla fine.

http://www.ustream.tv/recorded/116833442 ("Wednesday at 8:02"): da ascoltare.

http://www.ustream.tv/recorded/116835760 ("Wednesday at 10:02"): da ascoltare.

http://www.ustream.tv/recorded/116837984 ("Thursday at 12:02"): da ascoltare.

http://www.ustream.tv/recorded/116839644 ("Thursday at 1:22"): dura soltanto 36 minuti.

http://www.ustream.tv/recorded/116840962 ("Thursday at 2:19"): da ascoltare.

http://www.ustream.tv/recorded/116844161 ("Thursday at 5:06"): da ascoltare.

http://www.ustream.tv/recorded/116846537 ("Thursday at 8:06"): da ascoltare.

http://www.ustream.tv/recorded/116848575 ("Thursday at 11:06", durata 3 ore): 0:00 immagini esterno ”giorno”. Conversazioni in russo tradotto; a 6:30 parlano di chiudere portelli e controllare pressioni. 9:30 niente video. Russi parlano di comunicazione fra modulo MRM (Poisk) e Soyuz. 11:20 Torna video dell'esterno e si sposta a inquadrare la Soyuz MS-09.

|

| La sezione russa della Stazione in una foto annotata del 2011 (Credit: Description and Multilingual annotation by Penyulap, from work done by Craigboy, original image from Leebrandoncremer - http://spaceflight.nasa.gov/gallery/images/shuttle/sts-135/html/s135e011857.html, CC BY-SA 3.0, Link). La Soyuz con la perdita è in basso a destra. |

14:30 Russi dicono che la pressione nella Soyuz sta scendendo. Voce di Feustel chiama Serena Aunon per discutere insieme. Canale russo: tutti e tre (chi?) sono nel modulo di discesa, pronti a svolgere controllo perdite del modulo di discesa. Discutono di pressioni. Pressione stabile nel modulo di discesa. 24:00 Tramonto. 28:40 Uno dei russi è nel modulo orbitale; altri sono nel modulo di discesa. 31:00 Controllo missione russo chiede di cercare se c'è qualcosa di insolito o sospetto. Si parla del rilevatore ultrasonico di perdite. Russi annunciano che iniziano la ricerca della perdita.

37.10 Alex ha notato qualcosa vicino al portello; poi i russi descrivono di aver trovato un foro di circa 2 mm e Alex l’ha chiuso con un dito. 39:30 Controllo Missione chiede se posso coprirlo. Cercano qualcosa per tapparlo. 40:10 CM chiede di fare foto prima e dopo averlo chiuso. In inglese si sente “clean hole” (foro pulito); dal CM USA “Tres is 4 days” (tempo prima che la Stazione raggiunga la pressione minima di abitabilità, ossia 490 mmHg; informazioni dettagliatissime qui, con immagini dei kit di rilevamento e riparazione). 42:00 Ipotizzano un secondo foro correlato al primo. 46.25 Russi parlano di una crepa (“crack”) e cercano il secondo foro correlato.

50:15 Astronauti informano il CM e descrivono in dettaglio in inglese la situazione e chiedono consigli. Stanno inviando foto. 54:20 Russi dicono che sembra proprio che qualcuno ci abbia messo la punta di un trapano e abbia trapanato un foro passante (il traduttore usa proprio “drill bit”). 56:30 Altra lunga descrizione in inglese di Alexander Gerst: anche qui gli astronauti parlano di “drill hole” e di “air sucked out into the outer layer”. È stato messo del kapton. 1:01:00. Alba in video. Russi dicono di aver tappato ma c’è ancora sibilo.

1:04:00 Russi: foro nella tela non corrisponde, come posizione, al foro nel metallo; tela non era già piegata (l‘ha piegata qualcuno, forse Alex, per raggiungere il foro. CM russo manda istruzioni per recuperare il kit di riparazione. 1:11:00 Russi dicono che il foro non è passante e sembra un punto di uscita, non un punto di entrata. 1:12:00 Russi dicono che guardando in fondo al foro si vede del metallo, come se non fosse passante. 1:13:00 Di nuovo i russi paragonano il foro a quello che farebbe un trapano. Il rivelatore indica che la perdita continua. Cosmonauti dicono che sembra un foro prodotto da qualcosa all’interno della stazione, non da fuori.

1:18:00 Gerst riferisce dettagliatamente al Controllo Missione USA, che dice che Tres è ora 18 giorni e non ha ancora ricevuto le foto trasmesse. 1:21:00 Russi dicono che il suono ultrasonico proviene dal foro. Houston dice con tono leggermente concitato quello che suona come “Station, Houston on two, for suppress caution”. Si parla di prendere binocoli nella Cupola. Lunga conversazione inudibile. 1:24:00 Di nuovo “Station, Houston on two, for suppress caution”. Il Controllo Missione USA avverte che ci saranno tre allarmi di pressione nel settore USA/internazionale della Stazione e che andranno ignorati. I russi annunciano che stanno aprendo il kit di riparazione. 1:29:20 Un astronauta (non Feustel) chiama Houston e dice di essere andato “su” (in Cupola?) con Sergey e Drew a fare un’ispezione esterna e alcune fotografie dell’esterno della Soyuz e di non aver notato nulla di evidente. Audio bassissimo e incomprensibile. Lunga pausa di silenzio. 1:49:00 Perdita di segnale video.

1:52:00 Torna il segnale video e riprendono le comunicazioni audio. Houston dice che stanno guardando le foto. Tramonto. Lungo silenzio fino a 2:15:00, quando riprendono brevemente le comunicazioni russe per discutere del kit di riparazione. Silenzio di nuovo fino a 2:26:00, con una chiamata da Houston, che nota che da 50 minuti la pressione è stabile e chiede se sono stati fatti altri interventi di sigillatura; l’astronauta dice di no. Poi i russi, con istruzioni su come procedere per la riparazione, togliendo la vernice intorno al foro. 2:33:00 Alba. Lungo silenzio fino a 2:42:00, con discussione dettagliata russa del kit di riparazione fino a 2:45:00. 2:50:00 Russi discutono ancora del kit e della procedura da adottare; a 2:52:00 parlano esplicitamente (forse solo per capirsi) di “segni prodotti dalla punta di trapano” che vanno anch’essi coperti dalla riparazione. 2:57:55 Audio inglese incomprensibile. 2:58:24 Sergei parla con il controllo missione russo; si nota che c’è ancora una perdita. Sergei dubita dell’efficacia della procedura proposta, ma il controllo missione gli dice di procedere comunque. La discussione prosegue fino a fine file.

http://www.ustream.tv/recorded/116851039 ("Thursday at 2:06"; durata 3 ore): 0:00 Giorno. Prosegue la discussione russa della procedura di riparazione della falla. C’è un certo disaccordo fra i russi a terra e quelli sulla ISS. 6:00 Silenzio fino a 14.00. Breve scambio russo. 15:32 Interruzione del video; audio russo prosegue. 16:40 Riprende il video (immagini esterne della Soyuz). Discussione della forma della zona da rattoppare. Cosmonauti dicono che a loro sembra che il foro sia iniziato dall’interno e che non credono che sia un foro passante diretto. 24:30 Mosca chiede se il telo era già scostato quando hanno scoperto il foro. 27:35. Tramonto. Interruzione video. 28:49 Risposta dell’equipaggio: il telo era già scostato e il foro era visibile. Nel telo c’era un foro che coincideva con quello nella parete e il foro era coperto da una sorta di pezza bianca simile a Velcro. Si parla di tre strati di metallo e di tracce di colla che non hanno spiegazione. Usano un endoscopio per esaminare il foro. 37:34 Silenzio fino a 52:38. Russi fanno resoconto: dicono che c'è un contatto fra lo scafo interno e quello esterno, ma non metallo su metallo, c’è dell’altro materiale. Mosca chiede di infilare con cautela uno stuzzicadenti o simile nel foro per vedere quanto è profondo. Pausa.

59:04 I russi avvisano Mosca che hanno inviato foto e video del foro. 1:00:00 Discussione da parte americana con Houston su come tappare il foro. Houston chiede agli astronauti di discuterne con i cosmonauti per far arrivare a Mosca la loro contrarietà a rattoppi troppo frettolosi. Tramonto. Houston propone di usare tappi di gomma. Anche qui si parla di materiale colloso imprecisato fra lo scafo interno e quello esterno. Si dice che le immagini dell’endoscopio mostrano l’interno del foro. 1:11:10 Un cosmonauta dice che è mattina. Silenzio. Alba.

1:18:20. Conversazione USA. Interruzione video e audio. 1:20:00 Audio e video riprendono. Discussione su come improvvisare una sigillatura alternativa rispetto a quella russa. Lungo silenzio.

1:26:00 Gli astronauti chiedono se ci sono schemi tecnici e sezioni della Soyuz. Dicono di aver discusso a bordo per cercare di rallentare la foga di riparare subito senza aver riflettuto bene. Houston dice che i sensori continuano a rilevare un calo di pressione. Lungo silenzio.

1:34:00 Russi parlano con Mosca di aumentare la pressione di bordo usando la Progress. 1:37:00 Breve dialogo USA. Lungo silenzio.

1:46:50 Dialogo con Houston per segnalare malfunzionamento delle cuffie di uno dei rivelatori di falle. 1:48:20 Breve interruzione video. 1:53:40 Dialoghi russi riferiscono valori di pressione. 1:55 Interruzione video. Lungo silenzio.

2:08:20 Houston e Feustel discutono di un PMC (?) e poi passano in privato. Richiesta di alzare la temperatura nel settore americano. 2:16:00 Breve dialogo con Mosca. Lungo silenzio. 2:26:00 Breve dialogo russo su come sigillare il foro. Lungo silenzio. 2:36:50. Breve dialogo russo su ripressurizzazione. Houston discute ipotesi di altri metodi di riparazione e dice che sta ancora discutendo con Mosca sul da farsi. Dalla ISS, uno degli astronauti descrive la soluzione russa come “molto primitiva”. 2:43:50. Breve interruzione video. 2:47:00. Mosca ordina ai cosmonauti di procedere con la riparazione. Houston dice di avere una telecamera che sta monitorando la situazione e un astronauta chiede a Houston se non sia il caso di fare un test a terra prima di procedere, “perché se sbagliamo, questo veicolo se ne torna a casa”.

2:56:50. Cosmonauti russi avvisano Mosca che il comandante è perplesso sul metodo. Mosca dice di procedere lo stesso e se non funziona ascolteranno i consigli degli altri. Ordina di procedere. Fine file.

http://www.ustream.tv/recorded/116854009 ("Thursday at 5:06"): da ascoltare.

http://www.ustream.tv/recorded/116856835 ("Thursday at 8:06"): da ascoltare.

http://www.ustream.tv/recorded/116859461 ("Thursday at 11:06"): da ascoltare.

http://www.ustream.tv/recorded/116862304 ("Friday at 2:06"): da ascoltare.

http://www.ustream.tv/recorded/116864806 ("Friday at 5:06"): da ascoltare.

http://www.ustream.tv/recorded/116866619 ("Friday at 7:37"): da ascoltare.

http://www.ustream.tv/recorded/116869193 ("Friday at 11:35"): da ascoltare.

http://www.ustream.tv/recorded/116871370 ("Friday at 2:35"): da ascoltare.

http://www.ustream.tv/recorded/116873845 ("Friday at 5:35"): discussione, forse della falla, in russo tradotto.

http://www.ustream.tv/recorded/116876151 ("Friday at 8:35"): da ascoltare.

AstronautiNEWS ha trovato una sintesi audio (cinque minuti) di una parte delle comunicazioni pertinenti, e ne parla in questo articolo.

C’è una discussione molto dettagliata su NasaSpaceflight.com.

Intanto l’astronauta Umberto Guidoni ha riassunto la situazione in un articolo per Agi.it, RussianSpaceWeb ne ha scritto qui in inglese, Roscosmos ha messo online un laconico bollettino (solo in russo; se qualcuno lo sa tradurre, me lo dica) e la NASA ha pubblicato un aggiornamento informativo del 30 agosto che descrive i metodi usati per localizzare la falla e ne identifica l’ubicazione precisa (le evidenziazioni sono mie):

Last night, the ISS cabin pressure started dropping at the rate of one mmHg/hr. This morning the crew performed leak isolation steps via a series of hatch closures and determined the leak was in the Soyuz 55S habitation module [БО]; a pressure check of the 55S descent module was nominal. Further investigation with the Ultrasonic Leak Detector (ULD) revealed a 2 mm hole behind a panel in the Soyuz Toilet [ACY]. After completing a 10mm repress using 70P Progress, the Russian crew installed of a patch over the hole and ISS stack pressure appears to have stabilized. Ground teams continue to monitor and have started another repress, using Progress resources, to bring ISS atmosphere back to nominal levels.

In traduzione:

Ieri notte la pressione in cabina della ISS ha iniziato a calare al ritmo di un mm di mercurio l’ora. Stamattina l’equipaggio ha effettuato dei passi per isolare la perdita mediante una serie di chiusure di portelli, e ha determinato che la perdita era nel modulo abitativo [БО] della Soyuz 55S; una verifica di pressione del modulo di discesa della 55S è risultata nominale. Un’ulteriore indagine con l’Ultrasonic Leak Detector (ULD) [rilevatore ultrasonico di perdite] ha rivelato un foro di 2 mm dietro un pannello nella toilette russa [ACY]. Dopo aver completato una ripressurizzazione di 10 mm usando la Progress 70P, l’equipaggio russo ha installato [c’è un “of” di troppo nell’originale] un rattoppo a copertura del foro e la pressione del complesso ISS sembra essersi stabilizzata. I team sulla Terra continuano a monitorare e hanno iniziato una nuova ripressurizzazione usando le risorse della Progress per riportare l’atmosfera della ISS a livelli nominali.

Pgc ha inoltre reperito questa sezione della parete del modulo orbitale Soyuz:

La parte superiore è quella rivolta verso lo spazio. In sintesi, la parete è composta da un doppio strato di alluminio che racchiude un’intercapedine: lo strato interno è pressurizzato, mentre quello esterno no. L’intercapedine e gli strati di rivestimento esterni servono per il controllo della temperatura e per assorbire almeno parzialmente gli impatti di micrometeoroidi o piccoli detriti artificiali. ll rivestimento è in grado di proteggere il modulo orbitale della Soyuz da particelle fino a circa 1 mm di diametro che impattassero ad angoli di 30° e a velocità fino a 14 km/s, come mostrato da questo grafico, reperito sempre da pgc.

Non è ancora chiaro in quale punto del modulo orbitale si trovi il foro: secondo DutchSpace, si troverebbe dietro il gabinetto, ma non ho trovato conferme.

So, the story of the #ISS leak.... it is NOT in one of the ISS modules but in the attached Soyuz, in the Bytovoi otsek (BO) or habitation/orbital module, and apparently behind the toilet... the patch seems to be holding for now but being monitored... pic.twitter.com/gL0yNbnqrN— DutchSpace (@DutchSpace) 30 agosto 2018

Qui, a titolo di riferimento, ci sono alcune immagini d’archivio dell’interno del modulo orbitale.

Just for reference, a few images from inside the Soyuz orbital module. pic.twitter.com/Rx46TAE2C9— Space Shuttle Almanac (@ShuttleAlmanac) 1 settembre 2018

2018/09/06 11:35 - È ufficiale: si tratta di un foro di trapano

C'è un aggiornamento importante alla vicenda qui.

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Iscriviti a:

Post (Atom)