È disponibile subito il podcast di oggi de Il Disinformatico della

Radiotelevisione Svizzera, scritto, montato e condotto dal sottoscritto: lo

trovate presso

www.rsi.ch/ildisinformatico

(link diretto) e qui sotto.

Le puntate del Disinformatico sono ascoltabili anche tramite

feed RSS,

iTunes,

Google Podcasts

e

Spotify.

Buon ascolto, e se vi interessano il testo di accompagnamento e i link alle

fonti di questa puntata, sono qui sotto.

---

[CLIP: Compilation di spezzoni tratti da YouTube di persone e aziende che parlano (in italiano) delle VPN e le promuovono]

È difficile guardare video su YouTube senza incappare nella sponsorizzazione

di qualche fornitore di VPN che promette di farvi accedere a siti altrimenti

bloccati e di usare sistemi di sicurezza di livello militare per proteggere il

vostro computer, tablet e smartphone da virus, hacker malvagi che vi

ruberebbero password e vi vuoterebbero il conto bancario, spie governative,

restrizioni commerciali e rapimenti da parte degli alieni.

[CLIP: Spezzone della sigla di X Files]

Sì, lo so, la cosa dei rapimenti alieni non è vera, ma il problema è che non è

l’unica bugia in questo elenco di promesse presentate ossessivamente da tanti

influencer per farvi acquistare un prodotto e intascare una generosa

commissione. Il recente blocco temporaneo di ChatGPT per gli utenti italiani,

per esempio, aveva creato molto interesse per le VPN, e questo interesse

continua perché le VPN promettono di farvi accedere ai vostri servizi di

streaming video preferiti anche se siete all’estero o se volete collegarvi a

siti o servizi vietati o non disponibili nel vostro paese.

C’è molta confusione e ci sono molti miti intorno a queste VPN. La storia di

cosa sono, cosa fanno realmente, cosa non possono fare e chi ne ha realmente

bisogno è il tema della puntata del 16 giugno 2023 del Disinformatico,

il podcast della Radiotelevisione Svizzera dedicato alle notizie e alle storie

strane dell’informatica. Benvenuti. Io sono Paolo Attivissimo.

[SIGLA di apertura]

La sigla VPN sta per Virtual Private Network, che significa

“rete privata virtuale”. Indica un software che crea un collegamento

protetto fra un dispositivo e una rete informatica, appoggiandosi a un mezzo di

telecomunicazione non protetto. Le VPN sono nate in ambito professionale, per

consentire di usare Internet per collegare tra loro in modo sicuro computer

distanti.

Un’azienda, invece di creare una rete fisica apposita per collegare

telematicamente due sedi lontane, con tutti i costi e i tempi lunghi che

questo comporterebbe, può usare una VPN per creare quel collegamento

appoggiandosi all’infrastruttura già esistente di Internet. Per questo si

chiama rete virtuale: una VPN usa il software per creare l’equivalente

di un cablaggio diretto reale. E la si definisce privata perché

nessuno, da fuori, può decifrarne il traffico di dati, grazie alla

crittografia. È una sorta di tunnel: i dati entrano da una parte, per esempio

da una filiale aziendale remota, viaggiano in modo protetto lungo i canali di

Internet, e riemergono una volta arrivati a destinazione presso la sede

centrale.

Ma da qualche tempo l’uso delle VPN si è esteso dalle aziende anche ai

privati, grazie anche alla pubblicità incessante fatta da alcuni fornitori di

questi prodotti e dagli YouTuber e influencer che si fanno sponsorizzare da

chi vende VPN.

Alcune di queste pubblicità, però, alimentano un senso di panico

ingiustificato, raccontando che le VPN proteggono da pericoli che in realtà non

esistono.

Per esempio, viene proclamato spesso che se non si usa una VPN si è

a rischio ogni volta che ci si collega a un Wi-Fi pubblico, per esempio in

un albergo o in un bar, perché un hacker cattivo che si trova nello stesso locale

potrebbe intercettare le vostre comunicazioni, rubandovi le password dei siti

che visitate oppure entrando insieme a voi nel vostro conto corrente. Oppure

potrebbe farlo direttamente il gestore malvagio del locale. Non è vero, e sono

anni che non è vero.

[CLIP: coro di sospiri di sollievo]

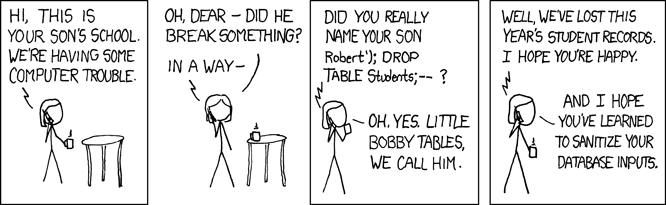

Sì, un tempo era tecnicamente possibile fare intercettazioni illegali di

questo tipo, ed era anche abbastanza facile farle con metodi come il

cosiddetto

ARP spoofing o ARP poisoning. L’aggressore dirottava il traffico della rete locale in modo che passasse

attraverso il suo computer e poteva così catturare qualunque password inviata

in chiaro dagli utenti della rete Wi-Fi. Ma quest’era è finita da un pezzo:

nessun servizio decente trasmette le password in chiaro da quando è

stato adottato il protocollo HTTPS. L’icona del lucchetto che (ancora per

qualche tempo) noterete accanto al nome di un sito indica l’uso di questo

metodo sicuro per scambiare dati e trasmettere le password. Chi si mettesse in

ascolto sulla rete Wi-Fi potrebbe sapere al massimo il nome del sito che state

visitando, ma niente di più. Sono ormai anni che è così, e quindi è

inutile usare una VPN per proteggere le proprie password o il proprio conto

bancario quando si va su un Wi-Fi pubblico.

Molte pubblicità di VPN promettono di usare la cosiddetta “crittografia di

livello militare” per proteggere i vostri dati e le vostre navigazioni da

occhi indiscreti. Detta così sembra una protezione fortissima, perché viene

istintivo pensare che se una crittografia viene usata dai militari deve essere

potentissima, ma in realtà si tratta di

un termine di marketing. Significa semplicemente che i militari usano quel tipo di crittografia

per alcune cose.

La crittografia in questione si chiama AES, è solo uno degli standard adottati a

livello militare, ed è esattamente la stessa che trovate già incorporata in

qualunque browser e in qualunque app decente. Se visitate qualunque sito che

usi l’HTTPS, ossia oggigiorno praticamente tutti, state già usando

“crittografia di livello militare”. Ce l’aveva già Internet Explorer 8 su

Windows Vista, e ce l’hanno Google Chrome, Firefox, Safari, Edge, e Opera, per citare alcuni dei principali browser.

---

Capita spesso di sentire che le VPN impediscono al vostro fornitore di accesso

a Internet di sorvegliare le vostre navigazioni:

[CLIP: pubblicità di una VPN che esprime questo concetto]

Ma anche questo è vero solo

in parte. Sì, senza una VPN il vostro fornitore può sapere i nomi dei

siti che visitate, e ci possono essere nomi di siti che preferite che nessuno

sappia perché vivete in un ambiente nel quale visitare un sito politico,

religioso o relativo alla sessualità o alle questioni di genere è considerato

riprovevole o è addirittura proibito. Può capitare anche che un governo di un

certo paese decida di bloccare l’accesso a un social network o di consentirlo

solo se l’utente si identifica, mentre gli utenti esteri sono liberi di

accedere. In questi casi una VPN può essere effettivamente utile.

Ma anche senza una VPN, il fornitore di accesso non può leggere il

contenuto

dei siti che visitate, se quei siti usano HTTPS, cosa che (come dicevo) ormai

fanno tutti.

[CLIP: uno YouTuber dice che senza una VPN i nostri dati sono a spasso]

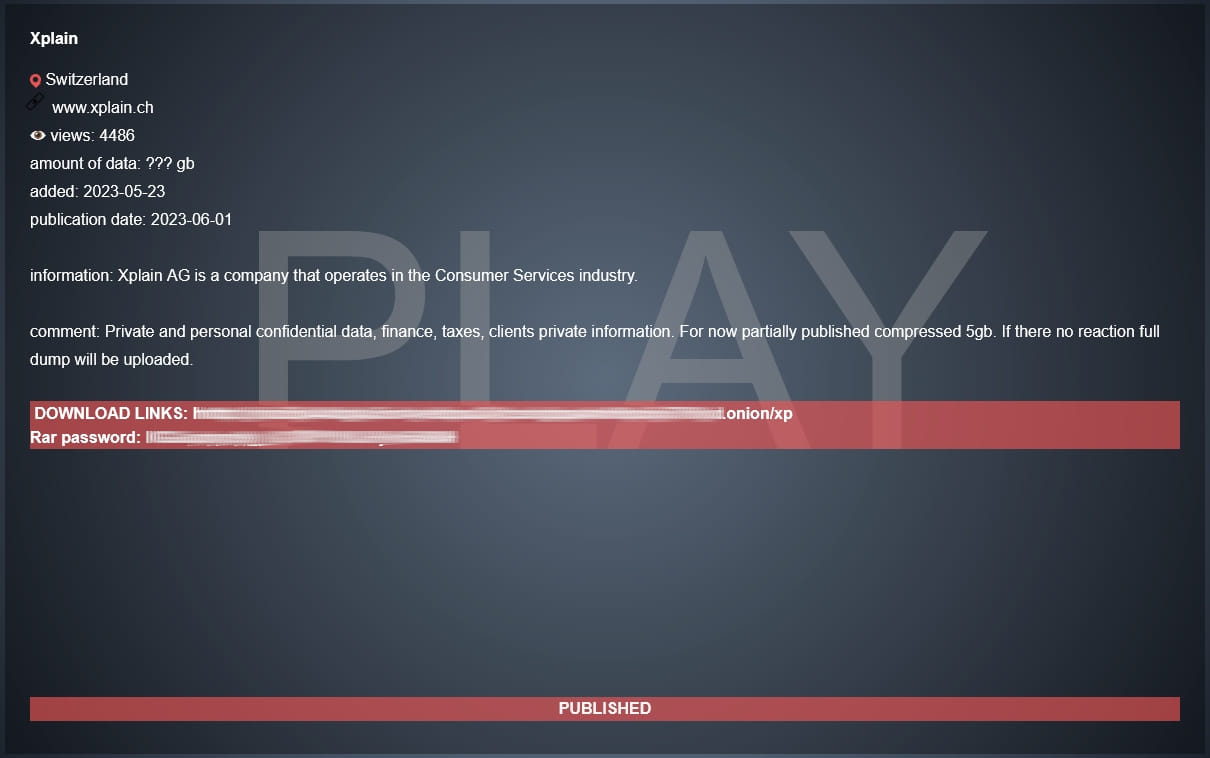

C’è invece un problema più serio che emerge se usate una VPN per nascondere al

vostro fornitore d’accesso i nomi e i dati dei siti che visitate. Il problema

è che li nascondete al fornitore, ma li affidate al gestore della VPN. E

siccome le VPN spesso si usano per visitare siti che non si vuole consultare

apertamente, il gestore della VPN diventa depositario di una vasta cronologia

delle navigazioni più sensibili di milioni di persone. Se quel gestore venisse

attaccato e quella cronologia venisse rubata, le possibilità di ricatto

sarebbero molto remunerative e le conseguenze personali potrebbero essere

catastrofiche.

È già successo, per esempio a

UFO VPN

e ad altri sei gestori di VPN nel 2020, quando oltre un terabyte di dati degli

utenti è risultato pubblicamente

accessibile

a causa di un errore di configurazione. E il bello è che si trattava di

cosiddette VPN no-log, ossia offerte da gestori che dichiaravano di non

tenere memoria delle attività degli utenti.

E qui c’è un’altra mezza bugia delle VPN che è opportuno chiarire.

Nessun

fornitore di VPN serio ha realmente una politica di non conservazione

assoluta delle attività degli utenti. Qualche traccia delle vostre

attività, se usate una VPN, viene comunque archiviata, sia per motivi tecnici,

sia per motivi legali. Se le autorità giudiziarie hanno fondati motivi per

sospettare che stiate facendo qualcosa di gravemente illegale, si rivolgeranno

al fornitore della vostra VPN e chiederanno la sua cooperazione, e quel

fornitore normalmente sarà

obbligato a fornirla.

Bisogna ricordare, inoltre, che installare una VPN sui propri dispositivi

significa far passare tutto il proprio traffico Internet attraverso i server

del gestore della VPN, che si trova quindi in una posizione ideale per

sorvegliare le vostre attività online. Per questo conviene scegliere

attentamente il proprio gestore e non fidarsi delle offerte troppo belle per

essere vere. Per orientarsi nella scelta conviene cercare prodotti

open source (il cui contenuto e funzionamento è insomma aperto, pubblico e

ispezionabile) e che usino protocolli standard come

WireGuard

o

IPSec.

----

Non è invece una bugia la proposta di usare le VPN per accedere a contenuti

soggetti a restrizioni geografiche. Infatti dal punto di vista tecnico si può

davvero usare una VPN per vedere un sito che per qualunque ragione è bloccato

nel paese in cui ci si trova. Bisogna però valutare se sia opportuno farlo dal

punto di vista legale.

Per esempio, probabilmente non ci sono grossi problemi legali nell’usare una

VPN per simulare di trovarsi negli Stati Uniti allo scopo di vedere su YouTube

il nuovo trailer di un film che i produttori hanno limitato a quel paese e

bloccato nel resto del mondo, perché vogliono gestire la campagna promozionale

in momenti differenti nelle varie regioni del pianeta.

Un caso classico di video soggetto a georestrizioni: Katee Sackhoff (Battlestar Galactica) commenta il suo primissimo ruolo cinematografico, ma i titolari dei diritti non vogliono che i loro contenuti si vedano in Svizzera.

Ma usare la stessa

tecnica per accedere a un account Netflix statunitense, o a un server

statunitense di una rete di gioco, senza risiedere in quel paese è quasi

sicuramente una violazione del contratto di servizio e può portare al blocco

dell’account e alla perdita dei soldi pagati per quell’account. Lo stesso vale

per chi ha un account presso un servizio commerciale di streaming video nel

proprio paese di residenza e vuole usarlo all’estero. Alcuni fornitori di

questi servizi tollerano questo comportamento; altri no. Conviene leggere

attentamente le regole del singolo servizio.

Se poi andate in paesi nei quali ci sono forti restrizioni di accesso a

Internet per motivi politici, religiosi o di altro genere e pensate di usare

una VPN per aggirarle, pensateci due volte, e poi lasciate perdere. I fornitori

di accesso a Internet, infatti, si accorgono se usate una VPN, perché vedono

che vi collegate al sito del gestore della VPN, e le autorità possono chiedervi di

giustificare questa vostra scelta. In certi paesi questa richiesta, come

dire, può rendere spiacevolmente memorabile una vacanza o un soggiorno di

lavoro.

Insomma, se le VPN vengono usate conoscendone bene i limiti tecnici, sono

sicuramente degli strumenti utili in molte situazioni, anche se spesso vengono

vendute facendo promesse o creando paure che non hanno nessuna base di realtà. Ma non

sono una bacchetta magica che risolve tutti i problemi di sicurezza, perché

come si dice spesso la sicurezza informatica non è un prodotto, è un processo.

Se usate una VPN su un dispositivo non aggiornato e non protetto e vi

comportate online in modo imprudente, la vostra sicurezza rimarrà inadeguata.

Faccio un esempio pratico. Anni fa, mentre ero in vacanza nel Regno Unito, mi

misi a lavorare con il mio computer portatile nell’accoglientissima sala

del piccolo albergo a conduzione famigliare che avevo scelto. Seduto

comodamente accanto al caminetto acceso, riuscii nel giro di pochi minuti a

procurarmi i dati delle carte di credito di alcuni clienti: nomi e cognomi,

numeri, codici di sicurezza e date di scadenza. Eppure il computer

dell’albergo era moderno e aggiornato, con un browser che sicuramente usava

HTTPS per tutte le transazioni commerciali, e non era neppure collegato al

Wi-Fi accessibile agli ospiti. Ma l’albergatore aveva la brutta abitudine che

quando prendeva una prenotazione per telefono, per essere sicuro di aver

capito bene ripeteva ad alta voce tutti i dati delle carte di credito da

usare.