È ormai ben noto che i braccialetti di fitness e gli smartwatch sono molto efficaci per chi pratica attività fisica e vuole monitorare i propri progressi e risultati; fanno anche monitoraggio dell’attività cardiaca e della qualità del sonno, in modo discreto e poco invadente. Non è altrettanto risaputo che sono dei testimoni digitali che permettono di risolvere crimini.

In California il presunto colpevole dell’omicidio di una donna di 67 anni, Karen Navarra, è stato incastrato proprio da un braccialetto di fitness. Non il suo, ma quello della sua vittima, come raccontano il

New York Times e

Naked Security.

Anthony Aiello, novantenne e patrigno della vittima, aveva detto alla polizia di essere andato a trovare la figliastra il giorno in cui è stata uccisa, l’8 settembre scorso, ma di averla lasciata ben prima dell’ora del delitto e anzi di averla notata passare in auto in compagnia di qualcuno nel tardo pomeriggio.

Ma Aiello non ha considerato che la figliastra indossava un braccialetto FitBit, che aveva registrato i battiti cardiaci della donna e li aveva trasmessi al suo computer e da lì agli archivi della casa produttrice del braccialetto digitale.

Gli inquirenti, armati di un mandato di perquisizione, hanno estratto i dati del braccialetto con l’aiuto di un responsabile della Fitbit e hanno visto che alle 15:20 del giorno del delitto il dispositivo aveva rilevato un improvviso aumento delle pulsazioni cardiache della donna, che erano completamente cessate alle 15:28.

Ma a quell’ora l’auto di Aiello era ancora parcheggiata accanto alla casa della vittima, come documentato da un’altra tecnologia: quella delle telecamere di sorveglianza.

I dati di un braccialetto di fitness non hanno necessariamente valore legale, soprattutto in un caso grave come un omicidio. Per cui a questo punto gli inquirenti hanno adottato una tecnica molto astuta: hanno interrogato Anthony Aiello, spiegandogli come funziona un Fitbit e raccontandogli che registra i movimenti fisici e i battiti cardiaci, assegnando a questi dati un riferimento temporale molto preciso. Infine gli hanno detto che i dati del Fitbit dimostravano che la figliastra era già morta quando lui l’aveva lasciata, e se ne sono andati lasciandolo nella stanza d’interrogatorio.

Secondo il rapporto di polizia, Aiello a quel punto ha cominciato a parlare da solo, dicendo ripetutamente “Sono rovinato”. Questo ha portato alla sua incriminazione per omicidio. A casa di Aiello sono stati anche trovati indumenti insanguinati.

Se Aiello verrà dichiarato colpevole, sarà insomma anche grazie alla traccia di dati digitali che ogni persona lascia dietro di sé, con telefonini che fanno geolocalizzazione silente, con acquisti effettuati con carte di credito, con le telecamere di sorveglianza e con i post nei social network.

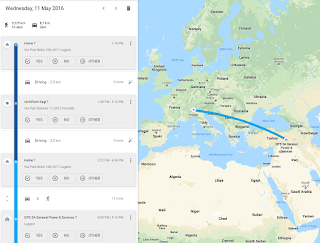

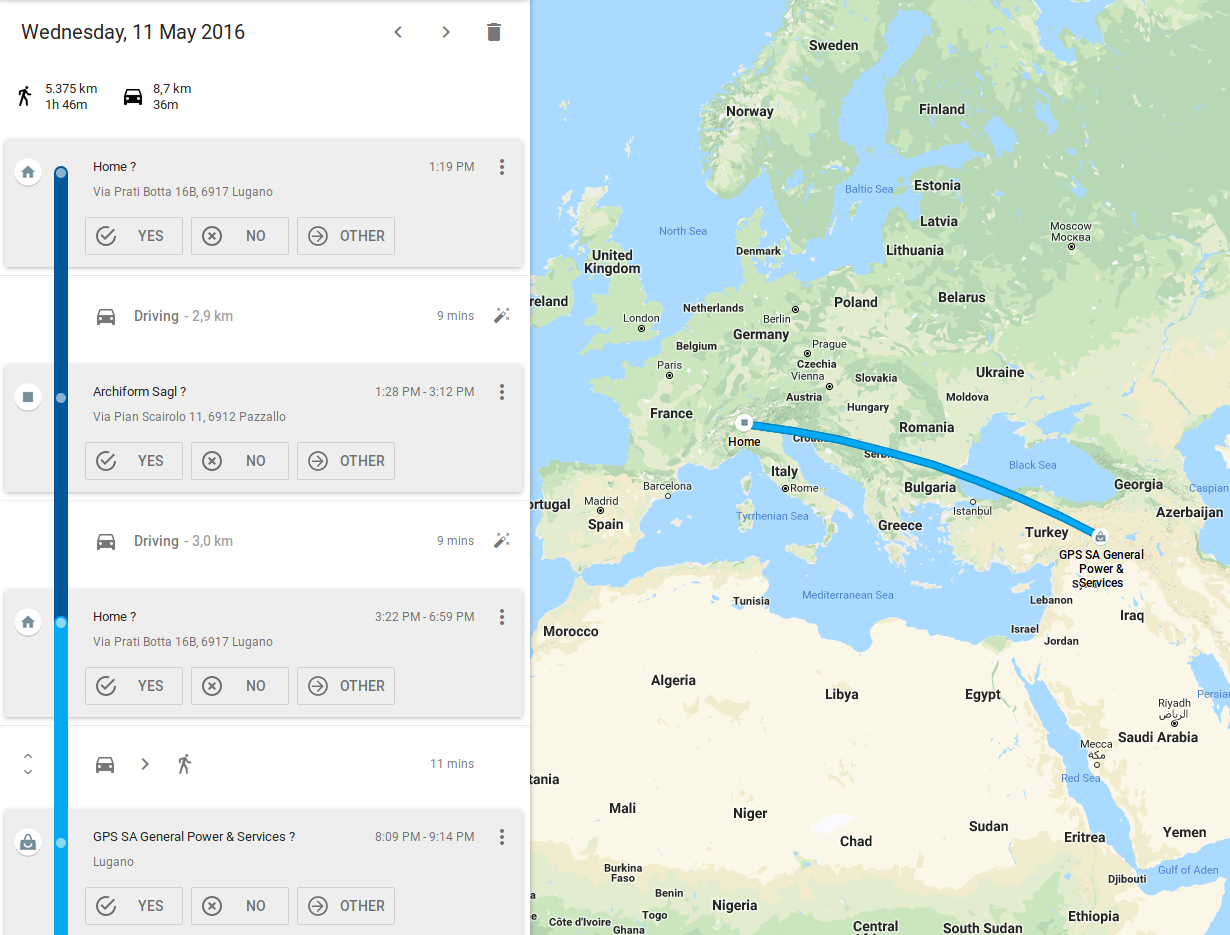

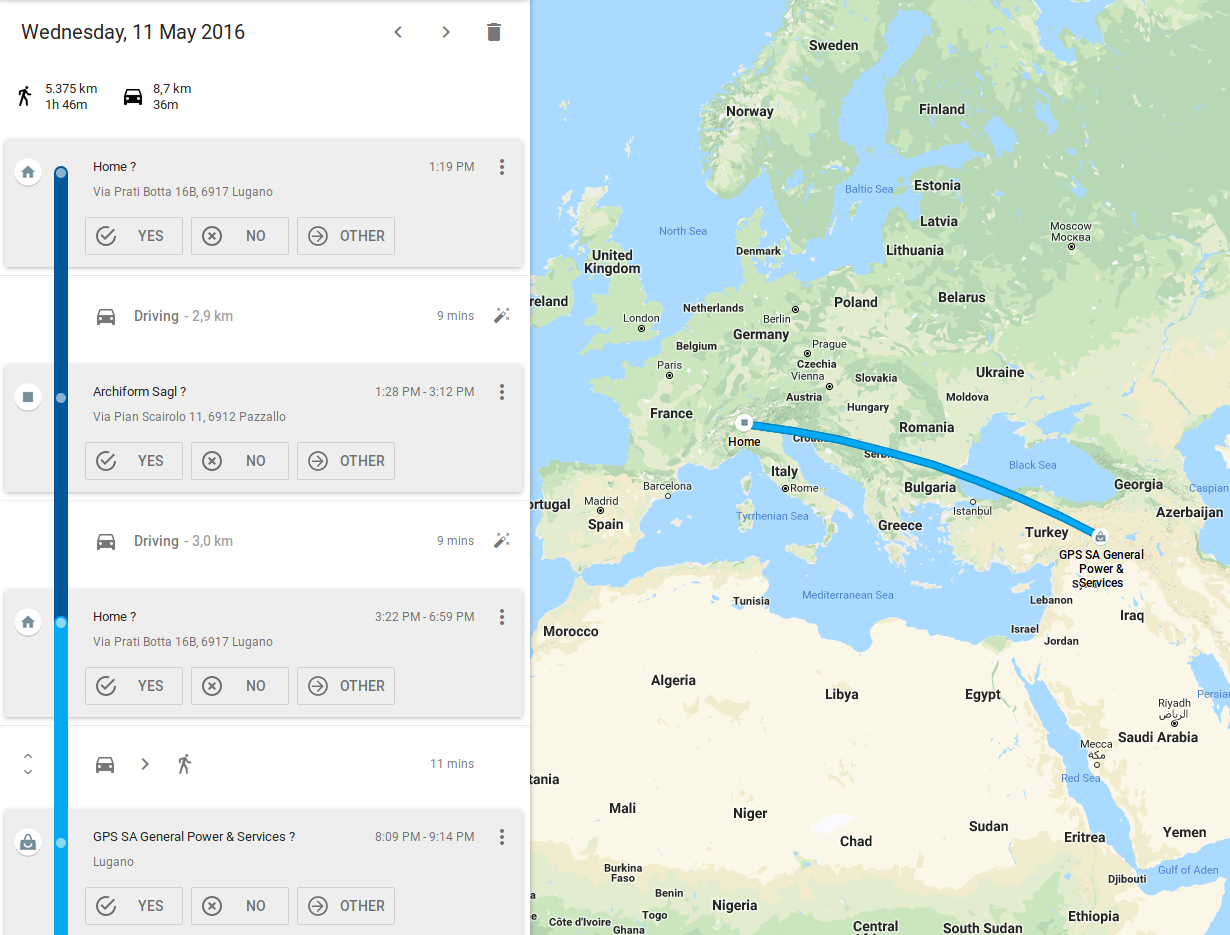

La tecnologia sta rendendo sempre più difficile mentire, e in casi come questo delitto è sicuramente un bene. Ma è anche importante ricordare che questa tecnologia non è perfetta: il mio account Google, legato al mio smartphone, giura che sono stato in Turchia l’11 maggio 2016, percorrendo 5375 chilometri in un’ora e 46 minuti

a piedi. Attenzione, insomma, a non incriminare solo sulla base dei dati.

Nota: Visto che me lo state segnalando in parecchi, vorrei chiarire che so che il mio indirizzo di casa è visibile nell’immagine qui sotto. Va bene così. I complottisti verranno accolti con un sorriso e una fetta di torta. In faccia.

È disponibile lo streaming audio e video della puntata del 12 ottobre scorso del Disinformatico della Radiotelevisione Svizzera.

È disponibile lo streaming audio e video della puntata del 12 ottobre scorso del Disinformatico della Radiotelevisione Svizzera.