Un blog di Paolo Attivissimo, giornalista informatico e cacciatore di bufale

Informativa privacy e cookie: Questo blog include cookie di terze parti. Non miei (dettagli)

Prossimi eventi pubblici – Sostegno a questo blog – Sci-Fi Universe

Cerca nel blog

2015/03/27

Malware ricatta i videogiocatori

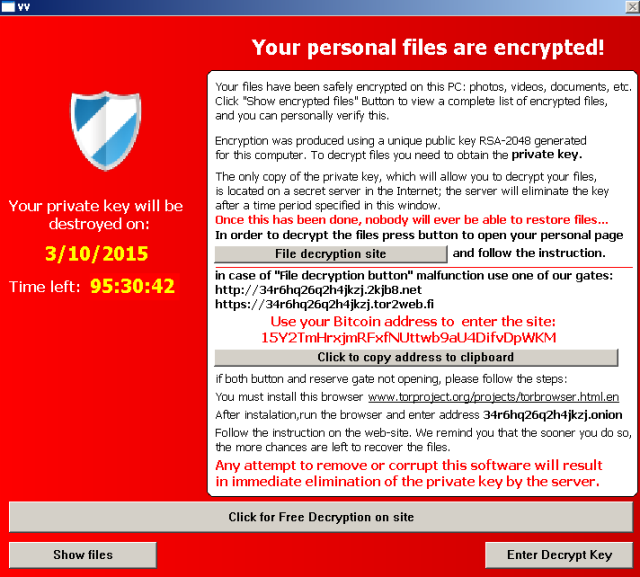

Il ransomware è una delle invenzioni più redditizie del crimine informatico: è un programma ostile che induce la vittima a pagare del denaro ai criminali. Uno dei metodi di persuasione usati dal ransomware è bloccare l'accesso ai dati della vittima cifrandoli con una password complicatissima e poi chiedere soldi per dare alla vittima la password di sblocco.

Cryptolocker, uno dei primi esempi di questo attacco informatico, è in circolazione dal 2013 e ha fatto danni principalmente tra le aziende, bloccando documenti, fogli di calcolo e fotografie; una nuova variante, invece, prende di mira anche chi gioca ai videogame.

La variante si chiama TeslaCrypt e secondo l'analisi di Bromium Labs va specificamente a caccia di oltre 40 fra giochi per PC, piattaforme di gioco e strumenti di sviluppo di giochi, come per esempio StarCraft II, WarCraft III e World of Warcraft, Bioshock 2, Call of Duty, Fallout 3, Minecraft, Dragon Age: Origins, Resident Evil 4 e l'intera piattaforma Steam. Fra gli strumenti di sviluppo, TeslaCrypt attacca per esempio RPG Maker, Unity3D e Unreal Engine.

La tecnica d'attacco è particolarmente letale: basta che la vittima visiti con Internet Explorer (versioni fino alla 11 inclusa) oppure Opera un sito infettato che contiene un componente Flash ostile che scarica e installa il malware sul computer della vittima. Ancora una volta si conferma la validità del consiglio di disattivare o disinstallare Flash, che è diventato uno dei vettori d'infezione più diffusi.

Chi si fa infettare da TeslaCrypt non ha scelta: se rivuole i propri dati, deve attingere a una copia di backup intatta oppure pagare la cifra chiesta dai criminali, perché al momento non c'è nessun metodo per scavalcare la cifratura usata da questo malware. Prudenza, quindi: anzi, prudenza e backup.

Cryptolocker, uno dei primi esempi di questo attacco informatico, è in circolazione dal 2013 e ha fatto danni principalmente tra le aziende, bloccando documenti, fogli di calcolo e fotografie; una nuova variante, invece, prende di mira anche chi gioca ai videogame.

La variante si chiama TeslaCrypt e secondo l'analisi di Bromium Labs va specificamente a caccia di oltre 40 fra giochi per PC, piattaforme di gioco e strumenti di sviluppo di giochi, come per esempio StarCraft II, WarCraft III e World of Warcraft, Bioshock 2, Call of Duty, Fallout 3, Minecraft, Dragon Age: Origins, Resident Evil 4 e l'intera piattaforma Steam. Fra gli strumenti di sviluppo, TeslaCrypt attacca per esempio RPG Maker, Unity3D e Unreal Engine.

La tecnica d'attacco è particolarmente letale: basta che la vittima visiti con Internet Explorer (versioni fino alla 11 inclusa) oppure Opera un sito infettato che contiene un componente Flash ostile che scarica e installa il malware sul computer della vittima. Ancora una volta si conferma la validità del consiglio di disattivare o disinstallare Flash, che è diventato uno dei vettori d'infezione più diffusi.

Chi si fa infettare da TeslaCrypt non ha scelta: se rivuole i propri dati, deve attingere a una copia di backup intatta oppure pagare la cifra chiesta dai criminali, perché al momento non c'è nessun metodo per scavalcare la cifratura usata da questo malware. Prudenza, quindi: anzi, prudenza e backup.

Iscriviti a:

Commenti sul post (Atom)