Per evitare ulteriori confusioni, l’articolo è stato riscritto alla luce delle nuove dichiarazioni della ministra e del Ministero per l’Innovazione italiani. La versione originale è in fondo. Ultimo aggiornamento: 2020/01/11 14:10.

Nei primi minuti della puntata di

Eta Beta di Radio Rai di stamattina (riascoltabile

qui), la ministra italiana per l’Innovazione Paola Pisano ha fatto una dichiarazione che ha creato un certo

sconcerto in Rete, ripreso per esempio da

Repubblica. La dichiarazione testuale è questa (

quella di ANSA è

sbagliata):

Con l’identità digitale noi avremo un’unica e sola user e password per accedere a tutti i servizi digitali, ma questa user e password potrebbe anche essere utilizzata per accedere non solo ai servizi digitali della pubblica amministrazione ma ai servizi digitali anche del privato. Per esempio il nostro conto in banca, per esempio prenotare un’auto in sharing, andare al cinema, per esempio comprare su Amazon. Ogni volta che noi abbiamo una user e una password, questa user e password dovrebbe essere data dallo Stato, perché è lo Stato l’unico soggetto che ha davvero certezza che quello è quel cittadino. E lei lo sa quante truffe ci sono sull’identità su Internet.

La ministra ha successivamente chiarito che si riferiva a

SPID, il sistema pubblico di identità digitale, non a

“user e password”. Però ha parlato di

“user e password”, non di SPID. Che sono due cose drasticamente differenti: è come dire

“volevo parlare di burro, ma mi è uscito di bocca ‘locomotiva’”.

Da qui è nata la polemica, successivamente chiarita in parte da una rettifica della ministra e del Ministero.

- La ministra Pisano ha infatti postato questo tweet di precisazione: “Vediamo di sgombrare il campo da ogni equivoco: l'identità digitale sarà rilasciata dallo Stato e servirà a identificare il cittadino in modo univoco verso lo Stato stesso. In futuro, per aziende e cittadini che lo vorranno, POTREBBE essere ulteriore sistema di autenticazione”.

- Il Ministero per l’Innovazione ha poi pubblicato un tweet di ulteriore chiarimento: “Nessuna nuova proposta, né nuova password di Stato. @PaolaPisano_Min a @EtaBetaRadio1 si riferiva a #SPID già usata da 5 mln di italiani. L'intenzione da discutere con tutti gli interlocutori istituzionali competenti è solo quella di affidarne la gestione direttamente allo Stato”.

Quindi

no, la ministra non voleva dire che dovremmo avere una sola password, e pure di Stato, ma si è espressa in modo talmente confuso da aver dato quest’impressione.

La dichiarazione della ministra, nonostante le successive correzioni, è comunque molto problematica:

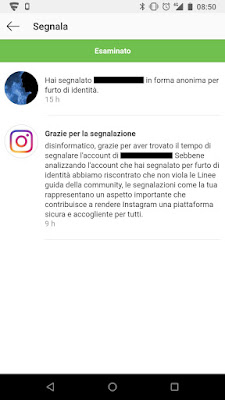

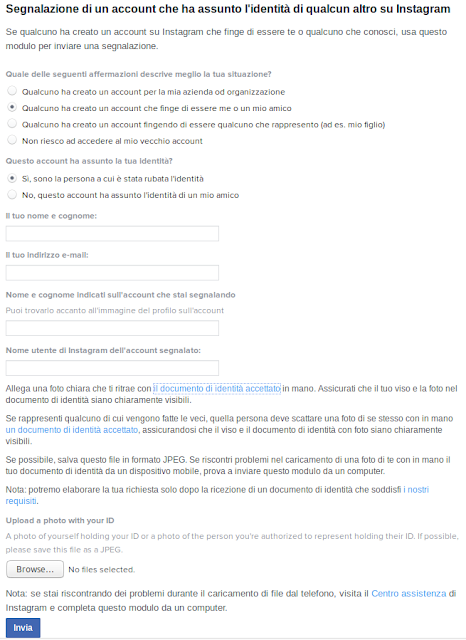

usare l’identità digitale fornita dallo Stato (SPID) anche per gli acquisti e i servizi nel settore privato significa collegare le attività private (che in una democrazia non devono interessare a uno Stato)

a quelle che riguardano lo Stato (tasse, certificati, atti pubblici)

, e questa è sempre una pessima idea. Vostra figlia ha il diritto di acquistare un

sextoy o leggere

Mein Kampf o una guida all’Islam o un sito sull’aborto o la contraccezione senza che lo Stato ci possa mettere il becco o schedarla per le sue abitudini.

Per chi obietta che con SPID lo Stato non sa cosa ha comprato o letto vostra figlia perché non vede cosa fa nel sito nel quale si è loggata usando SPID, va detto che a volte basta che lo Stato (o l’Identity Provider privato che offre il servizio SPID per conto dello Stato) sappia il nome del sito per capire cosa ha comprato, letto o guardato la visitatrice.

È il solito problema dei metadati. Se vostra figlia si logga su Sextoys-per-ragazze punto com, Meinkampf-aveva-ragione punto com, Gravidanza-inattesa punto com, Rovesciare-il-governo punto it o Islam-per-tutti punto info, non ci vuole un grande studio per dedurre i suoi interessi, orientamenti e problemi.

E

per “lo Stato” non intendo solo lo Stato attuale, ma tutti gli Stati possibili futuri: ammesso che vi fidiate dello Stato che esiste ora, non potete sapere se salirà al potere un governo che prenderà di mira qualche condizione o pratica che prima era legittima (consumo di droghe, aborto, vasectomia, omosessualità, orientamento religioso o politico, tanto per fare qualche esempio). Anche dichiararsi ebrei nel

censimento meccanizzato dall’IBM non sembrava un problema in Germania o in Francia, fino a che è salito al potere il nazismo e ha

usato quei

dati per uno sterminio di massa.

Per quelli che pensano

“ma da noi queste cose non potrebbero mai succedere”, vorrei ricordare che nel 1938 l’Italia introdusse le

leggi razziali. E c’è ancora oggi gente che rimpiange quelle leggi e le vorrebbe ripresentare.

---

C’è però un’altra parte della dichiarazione della ministra Pisano che è ancora più problematica: sostenere che

“Ogni volta che noi abbiamo una user e una password, questa user e password dovrebbe essere data dallo Stato“ significa

accentrare nello Stato l’erogazione della sicurezza informatica.

È l’equivalente digitale di dare allo Stato il monopolio sulle serrature delle porte di casa. Cosa succede se salta fuori che il modello di serratura imposto dallo Stato è arcaico e scassinabile? Diventano scassinabili tutte le serrature di tutte le case.

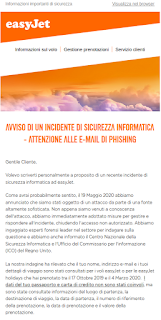

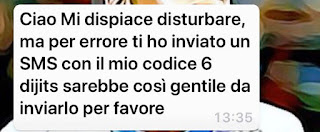

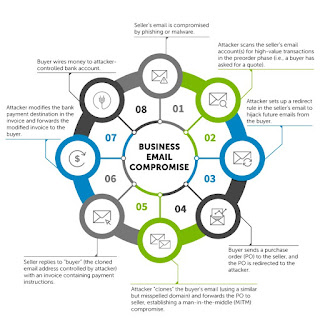

C’è poi il problema dell’accentramento delle credenziali:

se un malintenzionato riesce a fare phishing del mio SPID, si sostituisce a me in tutto e per tutto non solo nei miei rapporti con lo Stato, ma anche in tutti gli altri miei rapporti online, perché ho messo tutte le mie uova nello stesso paniere. È l’equivalente di avere una chiave universale per tutte le serrature di casa e farsela rubare.

Aggiungo un altro problema: se si usa lo SPID per accedere ad altri siti non statali (per esempio per fare acquisti o per comunicare tramite i social network), cosa succede se i server SPID vanno in crash o sovraccarico?

Non solo non ci si può collegare ai servizi digitali dello Stato, ma non ci si può più collegare neanche ai social network, alla mail, ad Amazon, alla banca, eccetera eccetera. È come avere quell’unica chiave universale e scoprire che si è rotta.

La ministra, di fronte alle obiezioni che le sono subito arrivate, ha corretto quel

“dovrebbe” in

“potrebbe”.

Infine, giustificarsi dicendo

“perché è lo Stato l’unico soggetto che ha davvero certezza che quello è quel cittadino” è una sciocchezza, perché

per comprare un maglione o un biglietto al cinema non c’è bisogno di sapere chi lo compra: è sufficiente sapere che chiunque lo compri abbia soldi per pagarlo. Anzi, se voglio comperare un test di gravidanza, dire il mio nome e cognome potrebbe essere l’ultima cosa che sento il bisogno di fare.

---

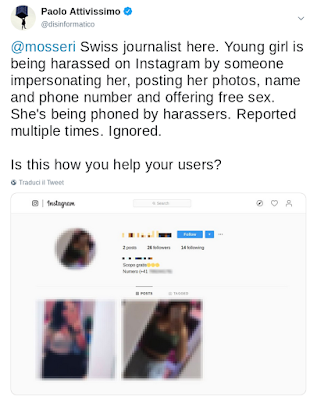

Prevengo le inevitabili considerazioni del tipo

“beh, però se tutti fossero identificati online dallo Stato, non ci sarebbero le minacce e gli insulti nei social network”. È un mito fasullo, già

sviscerato tempo addietro qui. Non funziona così.

La versione originale di questo articolo (2020/01/04)

Per correttezza e traccia cronologica, riporto qui sotto la versione originale del mio articolo, scritta quando la ministra non aveva ancora chiarito che con

“user e password” intendeva in realtà SPID. Le considerazioni che seguono valgono per la dichiarazione iniziale della ministra (

“un’unica e sola user e password”) e non si applicano necessariamente a SPID.

Nei primi minuti della puntata di Eta Beta di Radio Rai di stamattina (riascoltabile qui), la ministra italiana per l’Innovazione Paola Pisano ha fatto una dichiarazione che ha creato un certo sconcerto in Rete:

Con l’identità digitale noi avremo un’unica e sola user e password per accedere a tutti i servizi digitali, ma questa user e password potrebbe anche essere utilizzata per accedere non solo ai servizi digitali della pubblica amministrazione ma ai servizi digitali anche del privato. Per esempio il nostro conto in banca, per esempio prenotare un’auto in sharing, andare al cinema, per esempio comprare su Amazon. Ogni volta che noi abbiamo una user e una password, questa user e password dovrebbe essere data dallo Stato, perché è lo Stato l’unico soggetto che ha davvero certezza che quello è quel cittadino. E lei lo sa quante truffe ci sono sull’identità su Internet.

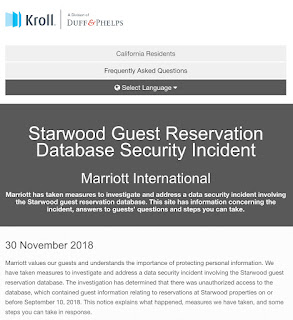

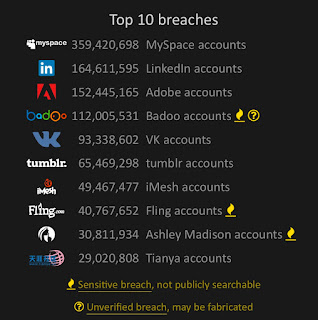

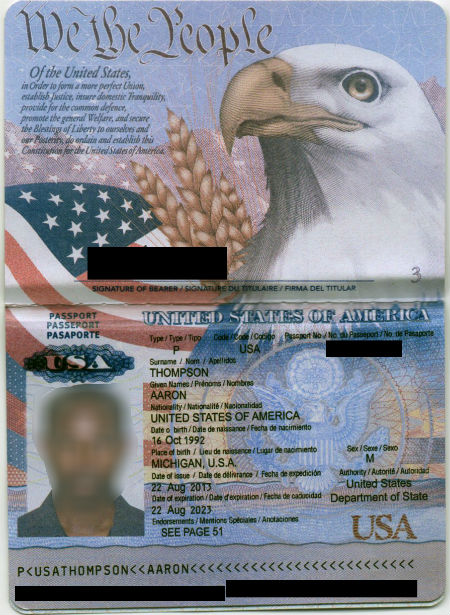

La dichiarazione della ministra è molto problematica: pensare che si debba usare un’unica coppia username/password dappertutto (non solo verso lo Stato, ma anche verso i privati) significa andare contro uno dei principi di base della sicurezza informatica, ossia mai usare la stessa password e lo stesso username dappertutto. La ragione è semplice: se uso la stessa password ovunque, per esempio, e avviene un furto di password presso uno qualsiasi dei siti che ho usato, il ladro ha accesso a tutti i miei servizi.

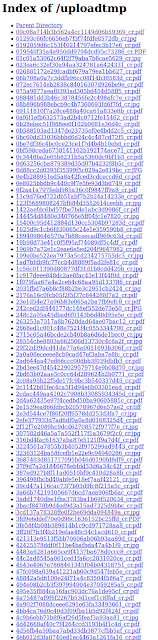

Non solo: se gli utenti usano nei siti generici le stesse credenziali che hanno per i rapporti con lo Stato o con la sanità, questo vuol dire che il livello di protezione di quelle credenziali statali diventa quello del più scalcinato dei siti generici che le usano. Per saccheggiare gli account di Stato non c’è bisogno di attaccare i server della pubblica amministrazione: basta attaccare quelli del negozietto online gestito dal cugino del proprietario che è bravo con i videogame e quindi sa tutto di informatica.

Ma c’è anche un problema molto serio di privacy: usare l’identità digitale fornita dallo Stato anche per gli acquisti e i servizi nel settore privato significa collegare le attività private (che non devono interessare a uno Stato) a quelle che riguardano lo Stato (tasse, certificati, atti pubblici), e questa è sempre una pessima idea. Vostra figlia ha il diritto di acquistare un sextoy o Mein Kampf o una guida all’Islam senza che lo Stato ci possa mettere il becco o schedarla per le sue abitudini.

E per “lo Stato” non intendo solo lo Stato attuale, ma tutti gli Stati possibili futuri: ammesso che vi fidiate dello Stato che esiste ora, non potete sapere se salirà al potere una dittatura o semplicemente un governo che prenderà di mira qualche comportamento o condizione che prima era legittima (consumo di droghe, aborto, vasectomia, omosessualità, orientamento religioso o politico, tanto per fare qualche esempio). Anche dichiararsi ebrei nel censimento meccanizzato dall’IBM non sembrava un problema in Germania, fino a che è salito al potere il nazismo e ha usato quei dati per uno sterminio di massa.

La terza parte della dichiarazione è però ancora più problematica: sostenere che “Ogni volta che noi abbiamo una user e una password, questa user e password dovrebbe essere data dallo Stato“ significa accentrare nello Stato l’erogazione della sicurezza informatica. È l’equivalente digitale di dare allo Stato il monopolio sulle serrature delle porte di casa. Cosa succede se salta fuori che il modello di serratura imposto dallo Stato è arcaico e scassinabile? Diventano scassinabili tutte le serrature di tutte le case.

Infine, giustificarsi dicendo “perché è lo Stato l’unico soggetto che ha davvero certezza che quello è quel cittadino” è una sciocchezza, perché per comprare un maglione o un biglietto al cinema non c’è bisogno di sapere chi lo compra: è sufficiente sapere che chiunque lo compri abbia soldi per pagarlo.

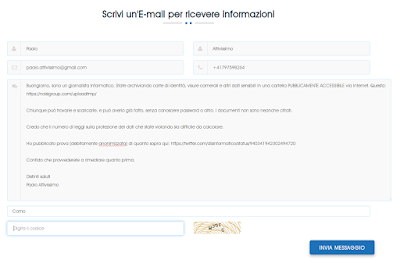

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.