Un blog di Paolo Attivissimo, giornalista informatico e cacciatore di bufale

Informativa privacy e cookie: Questo blog include cookie di terze parti. Non miei (dettagli)

Prossimi eventi pubblici – Sostegno a questo blog – Sci-Fi Universe

Cerca nel blog

2019/05/07

Ci vediamo a Padova aspettando il CICAP Fest?

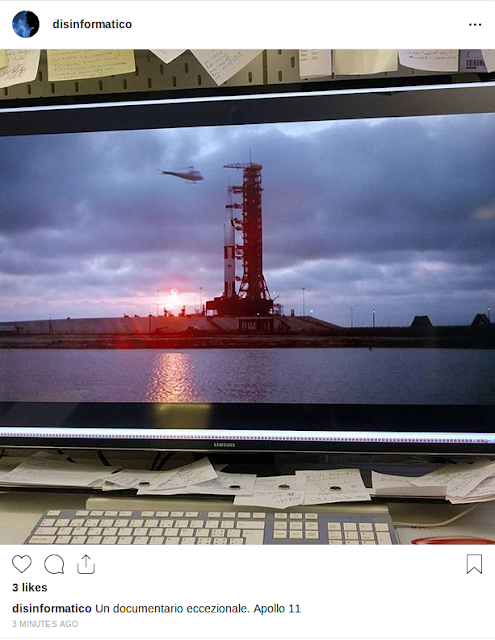

Domani (8 maggio) alle 21 sarò alla Sala Paladin di Palazzo Moroni per una conferenza dedicata ai complottismi lunari: chi ha dei dubbi sugli sbarchi umani sulla Luna potrà levarseli, mentre chi non ne ha vedrà immagini rare e chicche freschissime (compresi alcuni spezzoni straordinari del documentario Apollo 11). Potete prenotare il vostro posto qui.

La conferenza fa parte dei preliminari del CICAP Fest, previsto per settembre. Questi preliminari includono anche altre conferenze, che sono dettagliati e prenotabili qui: oggi (7 maggio) alle 21, sempre alla Sala Paladin di Palazzo Moroni, il giornalista e divulgatore Roberto Vanzetto avrà come tema “Dalla Luna di Leopardi alla vita nel cosmo”, mentre venerdì 10 maggio alle 21, all’Auditorium Centro Culturale San Gaetano, Massimo Polidoro, giornalista, scrittore e segretario del CICAP, parlerà di “Leonardo da Vinci: discepolo dell'esperienza”.

La conferenza fa parte dei preliminari del CICAP Fest, previsto per settembre. Questi preliminari includono anche altre conferenze, che sono dettagliati e prenotabili qui: oggi (7 maggio) alle 21, sempre alla Sala Paladin di Palazzo Moroni, il giornalista e divulgatore Roberto Vanzetto avrà come tema “Dalla Luna di Leopardi alla vita nel cosmo”, mentre venerdì 10 maggio alle 21, all’Auditorium Centro Culturale San Gaetano, Massimo Polidoro, giornalista, scrittore e segretario del CICAP, parlerà di “Leonardo da Vinci: discepolo dell'esperienza”.

Cina, il Grande Fratello ti osserva e lascia in giro i tuoi dati

Questo articolo è il testo del mio podcast settimanale La Rete in tre minuti su @RadioInblu, in onda ogni martedì alle 9:03 e alle 17:03. L’audio del podcast è ascoltabile qui su RadioInblu.

C’è una vecchia battuta in informatica: sbagliare è umano, ma per combinare veri disastri ci vuole il computer.

È un concetto semiserio che viene confermato da una notizia che arriva dalla Cina, paese noto per la sua propensione a creare le cosiddette “smart city”, ossia città altamente informatizzate e sorvegliate da una rete di sensori.

L’idea di fondo delle smart city è allettante ed è condivisa da molti governi: sistemi informatici gestiscono il traffico ed evitano le code, trovano il parcheggio libero, avvisano sulla situazione dei trasporti pubblici e vigilano sulla sicurezza pubblica tramite telecamere che sorvegliano ogni punto della città, scoraggiando il crimine.

Le autorità cinesi hanno abbracciato quest’idea con particolare entusiasmo, soprattutto per la sorveglianza, arrivando a installare sistemi di riconoscimento facciale in alcuni passaggi pedonali per identificare e segnalare chi attraversa con il rosso e adottando un sistema di “punteggio sociale” che premia chi si comporta in modo accettabile per la collettività e punisce chi non rispetta le regole decise dal governo, per esempio togliendo l’accesso ai trasporti pubblici o ai mutui agevolati.

Presentata così, sembra una soluzione vincente per tutti: se ci si comporta bene, non si ha nulla da temere e si ha tutto da guadagnare. Fino al momento in cui la vecchia battuta torna a farsi valere.

Infatti creare una “smart city” significa accentrare un enorme numero di dati personali, e se questi dati non vengono tutelati adeguatamente si prestano ad abusi di ogni sorta e diventano un pericolo.

Lo ha dimostrato molto chiaramente un ricercatore di sicurezza informatica, John Wethington, che di recente ha trovato un archivio di dati riguardanti una porzione di una “smart city” cinese, specificamente un quartiere della capitale Pechino, che stava su Internet, accessibile a chiunque, senza neanche digitare una password, nel cloud di Alibaba.

In questo archivio c’era tutto quanto serviva per uno stalking di massa da parte di qualunque ficcanaso, molestatore, ladro, partner o ex partner geloso, oltre che da parte del governo o delle forze dell’ordine: i dati raccolti, infatti, includevano anche la localizzazione e identificazione delle persone in base al loro volto e anche in base a qualunque dispositivo Wi-Fi avessero addosso, come per esempio uno smartphone. Il sistema tracciava ed etichettava anche le etnie delle persone sulla base dei loro lineamenti, e lo faceva automaticamente, con tutte le conseguenze immaginabili.

Probabilmente questo Grande Fratello orwelliano è tuttora attivo, ma non lo si può più sapere, perché dopo la segnalazione del ricercatore l’archivio pechinese è stato protetto più adeguatamente. In ogni caso, l’incidente ha dimostrato quanto è facile mettere a rischio tante persone con un singolo errore informatico quando i dati sono accentrati e raccolti in enormi quantità indiscriminatamente ma al tempo stesso non si pensa abbastanza a proteggere questi dati.

Cosa più importante, questa scoperta ha mostrato quanto è dettagliata la raccolta di dati di questi sistemi, che sanno per esempio riconoscere chi sorride e chi no. Quindi se siete a favore delle smart city, preparatevi a sorridere tanto.

C’è una vecchia battuta in informatica: sbagliare è umano, ma per combinare veri disastri ci vuole il computer.

È un concetto semiserio che viene confermato da una notizia che arriva dalla Cina, paese noto per la sua propensione a creare le cosiddette “smart city”, ossia città altamente informatizzate e sorvegliate da una rete di sensori.

L’idea di fondo delle smart city è allettante ed è condivisa da molti governi: sistemi informatici gestiscono il traffico ed evitano le code, trovano il parcheggio libero, avvisano sulla situazione dei trasporti pubblici e vigilano sulla sicurezza pubblica tramite telecamere che sorvegliano ogni punto della città, scoraggiando il crimine.

Le autorità cinesi hanno abbracciato quest’idea con particolare entusiasmo, soprattutto per la sorveglianza, arrivando a installare sistemi di riconoscimento facciale in alcuni passaggi pedonali per identificare e segnalare chi attraversa con il rosso e adottando un sistema di “punteggio sociale” che premia chi si comporta in modo accettabile per la collettività e punisce chi non rispetta le regole decise dal governo, per esempio togliendo l’accesso ai trasporti pubblici o ai mutui agevolati.

Presentata così, sembra una soluzione vincente per tutti: se ci si comporta bene, non si ha nulla da temere e si ha tutto da guadagnare. Fino al momento in cui la vecchia battuta torna a farsi valere.

Infatti creare una “smart city” significa accentrare un enorme numero di dati personali, e se questi dati non vengono tutelati adeguatamente si prestano ad abusi di ogni sorta e diventano un pericolo.

Lo ha dimostrato molto chiaramente un ricercatore di sicurezza informatica, John Wethington, che di recente ha trovato un archivio di dati riguardanti una porzione di una “smart city” cinese, specificamente un quartiere della capitale Pechino, che stava su Internet, accessibile a chiunque, senza neanche digitare una password, nel cloud di Alibaba.

In questo archivio c’era tutto quanto serviva per uno stalking di massa da parte di qualunque ficcanaso, molestatore, ladro, partner o ex partner geloso, oltre che da parte del governo o delle forze dell’ordine: i dati raccolti, infatti, includevano anche la localizzazione e identificazione delle persone in base al loro volto e anche in base a qualunque dispositivo Wi-Fi avessero addosso, come per esempio uno smartphone. Il sistema tracciava ed etichettava anche le etnie delle persone sulla base dei loro lineamenti, e lo faceva automaticamente, con tutte le conseguenze immaginabili.

Probabilmente questo Grande Fratello orwelliano è tuttora attivo, ma non lo si può più sapere, perché dopo la segnalazione del ricercatore l’archivio pechinese è stato protetto più adeguatamente. In ogni caso, l’incidente ha dimostrato quanto è facile mettere a rischio tante persone con un singolo errore informatico quando i dati sono accentrati e raccolti in enormi quantità indiscriminatamente ma al tempo stesso non si pensa abbastanza a proteggere questi dati.

Cosa più importante, questa scoperta ha mostrato quanto è dettagliata la raccolta di dati di questi sistemi, che sanno per esempio riconoscere chi sorride e chi no. Quindi se siete a favore delle smart city, preparatevi a sorridere tanto.

Labels:

podcast,

RadioInBlu,

smart city,

sorveglianza

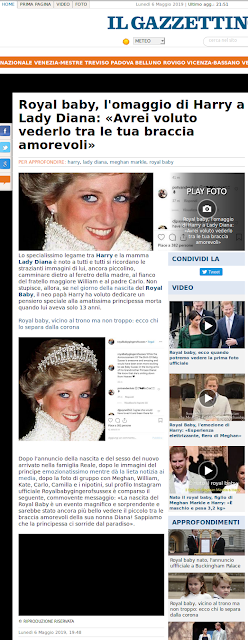

Per Il Messaggero e il Gazzettino,“RoyalbabyGINGERofsussex” è un account ufficiale

Anche oggi arriva una nuova conferma che il giornalismo italiano ha superato brillantemente il concetto di qualità e di verifica delle fonti con un sorpasso a destra e un dito medio alzato verso i lettori che continuano a foraggiarlo.

Il Messaggero e Il Gazzettino pubblicano un intero articolo (i link portano a copie su Archive.org) dedicato al royal baby, raccontando che “il neo papà Harry ha voluto dedicare un pensiero speciale alla amatissima principessa morta quando lui aveva solo 13 anni.”

Lo avrebbe fatto, secondo l’anonimo redattore, postandolo “sul profilo Instagram ufficiale Royalbabygingerofsussex”.

Sì, avete capito bene. Al Messaggero e al Gazzettino pensano che un account ufficiale della famiglia reale britannica possa chiamarsi Royalbabygingerofsussex. Ginger significa “coi capelli rossi”. Pensano che un account ufficiale non abbia il bollino di autenticazione per distinguerlo dai cloni e dalle parodie (quello vero, @sussexroyal, ce l’ha).

Non solo: è chiaro che ormai rileggere è un residuo inutile del passato che le redazioni hanno abbandonato. Perché c’è un errore persino nel titolo ( “tua braccia”).

Sarebbe interessante, a questo punto, capire come è nata questa bufala: Il Messaggero ha copiato dal Gazzettino (compreso l’erroraccio nel titolo) o viceversa? Oppure entrambi hanno attinto alla stessa fonte, che magari pagano pure per questo ciarpame?

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Il Messaggero e Il Gazzettino pubblicano un intero articolo (i link portano a copie su Archive.org) dedicato al royal baby, raccontando che “il neo papà Harry ha voluto dedicare un pensiero speciale alla amatissima principessa morta quando lui aveva solo 13 anni.”

Lo avrebbe fatto, secondo l’anonimo redattore, postandolo “sul profilo Instagram ufficiale Royalbabygingerofsussex”.

Sì, avete capito bene. Al Messaggero e al Gazzettino pensano che un account ufficiale della famiglia reale britannica possa chiamarsi Royalbabygingerofsussex. Ginger significa “coi capelli rossi”. Pensano che un account ufficiale non abbia il bollino di autenticazione per distinguerlo dai cloni e dalle parodie (quello vero, @sussexroyal, ce l’ha).

Non solo: è chiaro che ormai rileggere è un residuo inutile del passato che le redazioni hanno abbandonato. Perché c’è un errore persino nel titolo ( “tua braccia”).

Sarebbe interessante, a questo punto, capire come è nata questa bufala: Il Messaggero ha copiato dal Gazzettino (compreso l’erroraccio nel titolo) o viceversa? Oppure entrambi hanno attinto alla stessa fonte, che magari pagano pure per questo ciarpame?

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

2019/05/04

Estrarre le immagini ad alta risoluzione da un post Instagram. Anche dai post privati eliminati

Ultimo aggiornamento: 2019/05/04 14:15.

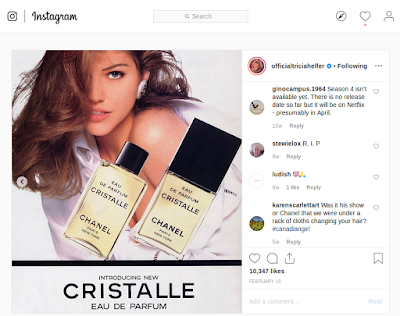

1. Prendete il post Instagram che vi interessa: per esempio questo, per i fan di Battlestar Galactica. La seconda immagine del post mostra un Cylon Numero 6 che forse non tutti conoscono, risalente al 1993.

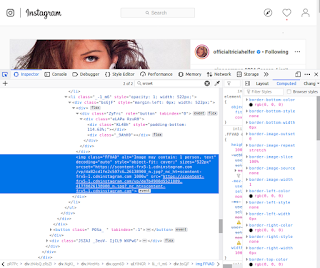

2. Attivate l’Inspector di Firefox (Tools - Web Developer - Inspector oppure Ctrl-Shift-C).

3. Nella casella di ricerca HTML, immettete srcset. Vengono evidenziati dei blocchi di codice che contengono due cose interessanti: la descrizione auto-generata dell’immagine (in questo caso, "Image may contain: 1 person, text") e, subito dopo srcset=", l’URL dell’immagine ad alta risoluzione originale.

4. Un doppio clic sull’URL fa espandere l’HTML, rivelando una serie di URL a varie risoluzioni. Quello che vi serve è quello con la risoluzione massima disponibile, che è facilmente riconoscibile esaminando la struttura dell’URL stesso: in questo caso, spicca un 1080x1080 (in altri casi basta cercare l’immagine JPG il cui nome termina con “_n”). L’URL è insomma questo, nel caso specifico:

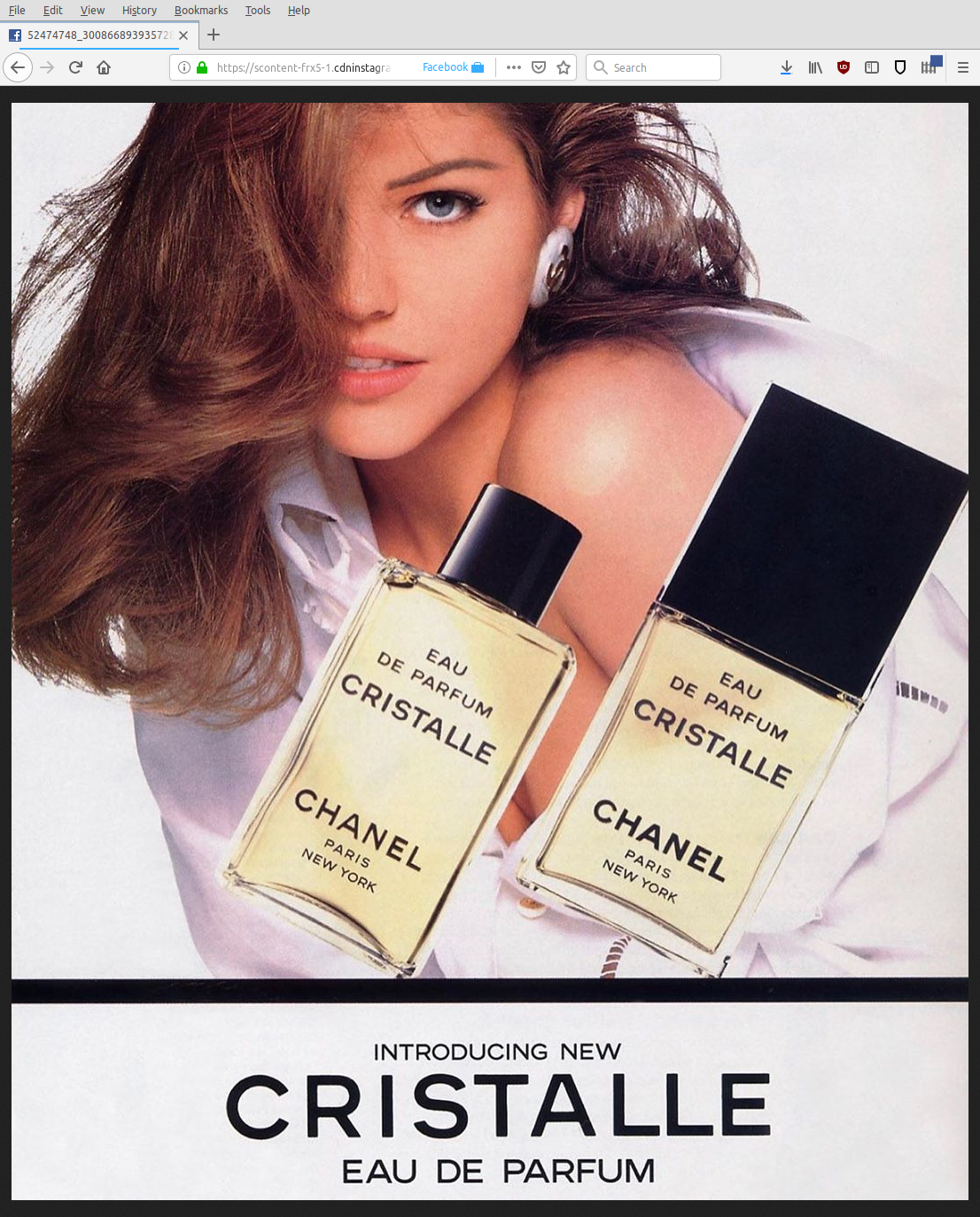

https://scontent-frx5-1.cdninstagram.com/vp/de7b4900d552188908a47b3782af3589/5D534299/t51.2885-15/e35/p1080x1080/52474748_300866893935728_5397041778026138900_n.jpg?_nc_ht=scontent-frx5-1.cdninstagram.com

È necessario includere anche la parte dopo il punto interrogativo, altrimenti si ottiene un errore URL signature mismatch.

5. Aprendo questo URL ottenete l’immagine alla massima risoluzione, decisamente più nitida di un semplice screenshot e ottimale per analisi di fotoritocco o per ricerche di datazione in Tineye e simili.

Dai commenti mi segnalano che è possibile anche fare un semplice clic destro per salvare l’intero post e poi sfogliare i suoi vari file per estrarre l‘immagine e buttar via tutto il resto. Non è elegante, ma funziona. C’è anche Instantgram, un bookmarklet che consente di scaricare le immagini di Instagram (nel caso di post con immagini multiple, si visualizza l’immagine desiderata e poi si attiva Instantgram).

Tuttavia questi metodi non consentono di recuperare immagini da post eliminati. Invece L’URL che estraggo con il metodo lungo che ho descritto sopra lo permette: infatti rimane attivo anche dopo che è stato cancellato il post.

Per esempio, ho pubblicato e poi eliminato questo post nel mio account Instagram:

Estraendo l’immagine ad alta risoluzione prima di eliminare il post ho ottenuto questo URL:

https://scontent-frx5-1.cdninstagram.com/vp/4b79b5c6dc5343dc851143f7f03f94ce/5D6DD814/t51.2885-15/e35/58689490_502499683825881_6184082361658028207_n.jpg?_nc_ht=scontent-frx5-1.cdninstagram.com

Quest’URL è tuttora attivo, nonostante io abbia eliminato il post alcune ore fa. Questo indica che le foto eliminate da Instagram non vengono realmente eliminate e persistono, almeno temporaneamente, nel CDN di Instagram anche dopo l’eliminazione del post che le contiene.

Questo può essere utile per esempio per dimostrare che una foto è stata davvero postata su Instagram anche dopo che è stata eliminata. Sospetto inoltre che anche le foto “private” su Instagram abbiano un URL accessibile a chiunque. Qualcuno vuole provare?

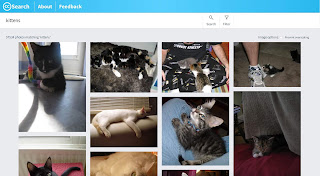

2019/05/04 14:15. Un lettore, Manuel, ha provato e conferma che le foto degli account privati sono accessibili:

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

1. Prendete il post Instagram che vi interessa: per esempio questo, per i fan di Battlestar Galactica. La seconda immagine del post mostra un Cylon Numero 6 che forse non tutti conoscono, risalente al 1993.

2. Attivate l’Inspector di Firefox (Tools - Web Developer - Inspector oppure Ctrl-Shift-C).

3. Nella casella di ricerca HTML, immettete srcset. Vengono evidenziati dei blocchi di codice che contengono due cose interessanti: la descrizione auto-generata dell’immagine (in questo caso, "Image may contain: 1 person, text") e, subito dopo srcset=", l’URL dell’immagine ad alta risoluzione originale.

4. Un doppio clic sull’URL fa espandere l’HTML, rivelando una serie di URL a varie risoluzioni. Quello che vi serve è quello con la risoluzione massima disponibile, che è facilmente riconoscibile esaminando la struttura dell’URL stesso: in questo caso, spicca un 1080x1080 (in altri casi basta cercare l’immagine JPG il cui nome termina con “_n”). L’URL è insomma questo, nel caso specifico:

https://scontent-frx5-1.cdninstagram.com/vp/de7b4900d552188908a47b3782af3589/5D534299/t51.2885-15/e35/p1080x1080/52474748_300866893935728_5397041778026138900_n.jpg?_nc_ht=scontent-frx5-1.cdninstagram.com

È necessario includere anche la parte dopo il punto interrogativo, altrimenti si ottiene un errore URL signature mismatch.

5. Aprendo questo URL ottenete l’immagine alla massima risoluzione, decisamente più nitida di un semplice screenshot e ottimale per analisi di fotoritocco o per ricerche di datazione in Tineye e simili.

Dai commenti mi segnalano che è possibile anche fare un semplice clic destro per salvare l’intero post e poi sfogliare i suoi vari file per estrarre l‘immagine e buttar via tutto il resto. Non è elegante, ma funziona. C’è anche Instantgram, un bookmarklet che consente di scaricare le immagini di Instagram (nel caso di post con immagini multiple, si visualizza l’immagine desiderata e poi si attiva Instantgram).

Tuttavia questi metodi non consentono di recuperare immagini da post eliminati. Invece L’URL che estraggo con il metodo lungo che ho descritto sopra lo permette: infatti rimane attivo anche dopo che è stato cancellato il post.

Per esempio, ho pubblicato e poi eliminato questo post nel mio account Instagram:

Estraendo l’immagine ad alta risoluzione prima di eliminare il post ho ottenuto questo URL:

https://scontent-frx5-1.cdninstagram.com/vp/4b79b5c6dc5343dc851143f7f03f94ce/5D6DD814/t51.2885-15/e35/58689490_502499683825881_6184082361658028207_n.jpg?_nc_ht=scontent-frx5-1.cdninstagram.com

Quest’URL è tuttora attivo, nonostante io abbia eliminato il post alcune ore fa. Questo indica che le foto eliminate da Instagram non vengono realmente eliminate e persistono, almeno temporaneamente, nel CDN di Instagram anche dopo l’eliminazione del post che le contiene.

Questo può essere utile per esempio per dimostrare che una foto è stata davvero postata su Instagram anche dopo che è stata eliminata. Sospetto inoltre che anche le foto “private” su Instagram abbiano un URL accessibile a chiunque. Qualcuno vuole provare?

2019/05/04 14:15. Un lettore, Manuel, ha provato e conferma che le foto degli account privati sono accessibili:

Account privato > https://t.co/w87fEk90sa— Manuel Babolin (@manuelbabolin) May 4, 2019

URL prima foto > https://t.co/xEDlH6TVnJ pic.twitter.com/LuItWxk4hf

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.

Puntata del Disinformatico RSI del 2019/05/03

Ultimo aggiornamento: 2019/05/06 11:10.

Ultimo aggiornamento: 2019/05/06 11:10.È disponibile lo streaming audio della puntata del 3 maggio del Disinformatico della Radiotelevisione Svizzera.

La versione podcast solo audio (circa 17 minuti) è scaricabile da questa sezione del sito RSI (link diretto alla puntata), qui su iTunes (per dispositivi compatibili) e tramite le app RSI (iOS/Android) o su TuneIn; la versione video (musica inclusa) è nella sezione La radio da guardare del sito della RSI ed è incorporata qui sotto.

Buona visione e buon ascolto!

2019/05/03

Addio, Ciube: Peter Mayhew ci ha lasciato

Stamattina l’account Twitter ufficiale di Peter Mayhew ha dato la notizia della sua morte a 74 anni. Mayhew era l’interprete originale dell’alieno Chewbacca (o Ciubecca nella versione italiana del 1977) nella trilogia originale di Guerre Stellari, in La Vendetta dei Sith e ne Il Risveglio della Forza.

Stamattina l’account Twitter ufficiale di Peter Mayhew ha dato la notizia della sua morte a 74 anni. Mayhew era l’interprete originale dell’alieno Chewbacca (o Ciubecca nella versione italiana del 1977) nella trilogia originale di Guerre Stellari, in La Vendetta dei Sith e ne Il Risveglio della Forza.Ci vogliono talento e presenza scenica non comuni per animare un personaggio che non parla, non ha espressioni facciali e può solo spalancare la bocca. E Peter aveva entrambi, come abbiamo potuto vedere tutti quando l’abbiamo incontrato a Bologna nel 2008 e ho avuto il piacere di tradurre per lui.

Il “tappeto ambulante”, come lo chiamava la Principessa Leia, ci mancherà. Altri, oggi, interpretano lo stesso personaggio, ma l’originale non è rimpiazzabile.

Una chicca: alla fine anche a lui la Principessa ha dato la medaglia che gli era stata negata in Guerre Stellari.

Google offrirà la cancellazione automatica di geolocalizzazione e attività

L’annuncio di Google spiega che è già possibile ora fare pulizia manuale di questi dati, andando nel proprio account su myaccount.google.com e scegliendo Gestione Attività, ma attualmente si può solo scegliere se attivare o disattivare queste forme di tracciamento commerciale e cancellare manualmente singole voci.

Per esempio, per la geolocalizzazione si può andare nell’app Google Maps, scegliere il menu in alto a sinistra e poi Cronologia, e poi scegliere una singola voce e cancellarla toccando Modifica e poi Rimuovi sosta dal giorno.

Da computer, invece, si può andare a Maps (www.google.com/maps), cliccare sul menu in alto a sinistra e poi su Cronologia (oppure andare direttamente a www.google.com/maps/timeline) e scegliere una voce da eliminare cliccando sui tre puntini e poi su Rimuovi sosta dal giorno.

Il limite di questo sistema è che bisogna ricordarsi di fare questa pulizia: invece con questa novità di Google sarà possibile chiedere l’eliminazione automatica di tutti i dati vecchi più di tre mesi oppure di un anno e mezzo.

Secondo TechCrunch, la cancellazione includerà la cronologia di navigazione in Chrome, i dati raccolti dalle app e quelli raccolti da Google Discover per Android.

Il ricatto informatico più pigro mai visto: ti ho bloccato il PC, credimi e telefonami

Security warning: Il tuo computer è stato bloccato. Errore #DW6VB36. Per favore chiamaci immediatamente al numero +39 0694804[omissis]. Non ignorare questo avviso critico.Se vi compare sullo schermo un avviso di questo genere mentre state girando su Internet, non cascateci e chiudete senza esitazioni la sua finestra, anche se sembra firmato da Microsoft: è un bluff da parte di criminali talmente pigri che neanche si prendono la briga di infettare e bloccare davvero i computer delle loro vittime. È l’ultima novità in fatto di estorsioni informatiche, segnalata da Cybersecurity360.it e dalla Polizia Postale italiana.

Se chiudi questa pagina, l’accesso del tuo computer sarà disattivato per impedire ulteriori danni alla nostra rete. Il tuo computer ci ha avvisato di essere stato infestato con virus e spyware. Sono state rubate le seguenti informazioni: Accesso Facebook, Dettagli carta di credito, Accesso account e-mail, Foto conservate su questo computer.

Devi contattarci immediatamente in modo che i nostri ingegneri possano illustrarti il processo di rimozione per via telefonica. Per favore chiamaci entro i prossimi 5 minuti per impedire che il tuo computer venga disattivato. Chiama per ricevere supporto: +390694804[omissis].

|

| Credit: Tlcomm.it. |

Questo non è ransomware: non è un avviso che compare ad opera di un malware che ha infettato il computer. È solo un testo, che viene visualizzato usando una delle tante tecniche di pop-up disponibili nelle pagine Web.

La tecnica, spiega la Postale, è convincere la vittima a telefonare al numero indicato, dove un truffatore si spaccerà per un rappresentante di un servizio di assistenza tecnica e cercherà di indurre la vittima a installare un software di assistenza remota che consegna al malfattore il controllo completo del computer del malcapitato e in più, per questa “assistenza”, si fa pagare circa cento euro.

In teoria questa forma di attacco dovrebbe avere un punto debole: il numero di telefono da chiamare. Se venisse bloccato prontamente, renderebbe inefficace la disseminazione di questi messaggi ingannevoli.

La TV verticale, per chi fa foto e video in verticale

Lo si può vedere come un simbolo della resa finale del buon senso, di fronte all’orda di persone che fa foto e video tenendo il telefonino verticale invece di girarlo per avere un’inquadratura più panoramica e naturale, oppure semplicemente come un’opzione in più per distinguersi nella massa dei produttori di televisori che fanno fatica a spiccare rispetto alla concorrenza. È il Sero di Samsung, un 43 pollici presentato in questo comunicato stampa e commentato da Ars Technica, che è montato su un supporto che consente di ruotarlo di novanta gradi e posizionarlo in maniera ottimale per mostrare i video verticali sfruttando tutto lo schermo ed evitando le sgradevoli bande nere laterali.

Battute a parte, non è la prima volta che si propongono monitor girevoli, anche se finora lo scopo di questa funzione era di solito professionale, per esempio per l’impaginazione di libri o giornali. Ma credo che sia la prima volta che si propone questa funzione per uso non professionale. Resta però il dubbio che chi non si sforza di fare video disponendo orizzontalmente il telefonino non farà lo sforzo di ruotare un monitor da 43 pollici.

Trovare immagini liberamente usabili: CC Search

Vi servono immagini esenti da copyright? Ora c’è un motore di ricerca apposito: lo trovate presso

ccsearch.creativecommons.org e indicizza circa 300 milioni di immagini esenti da vincoli di diritto d’autore. Sono immagini utilizzabili senza corrispondere diritti o chiedere permessi perché sono state rilasciate sotto licenza Creative Commons. Ed è solo l’inizio, perché CCSearch vuole arrivare a quasi un miliardo e mezzo di immagini liberamente utilizzabili, come riferisce Lifehacker.com.

Nel catalogo ci sono anche varie collezioni d’arte (Metropolitan Museum of Art, Cleveland Museum of Art) oltre a Flickr e DeviantArt.

ccsearch.creativecommons.org e indicizza circa 300 milioni di immagini esenti da vincoli di diritto d’autore. Sono immagini utilizzabili senza corrispondere diritti o chiedere permessi perché sono state rilasciate sotto licenza Creative Commons. Ed è solo l’inizio, perché CCSearch vuole arrivare a quasi un miliardo e mezzo di immagini liberamente utilizzabili, come riferisce Lifehacker.com.

Nel catalogo ci sono anche varie collezioni d’arte (Metropolitan Museum of Art, Cleveland Museum of Art) oltre a Flickr e DeviantArt.

Labels:

copyright,

Creative Commons,

motori di ricerca,

ReteTreRSI

Iscriviti a:

Post (Atom)