Ultimo aggiornamento: 2020/09/28 13:25.

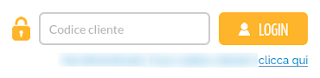

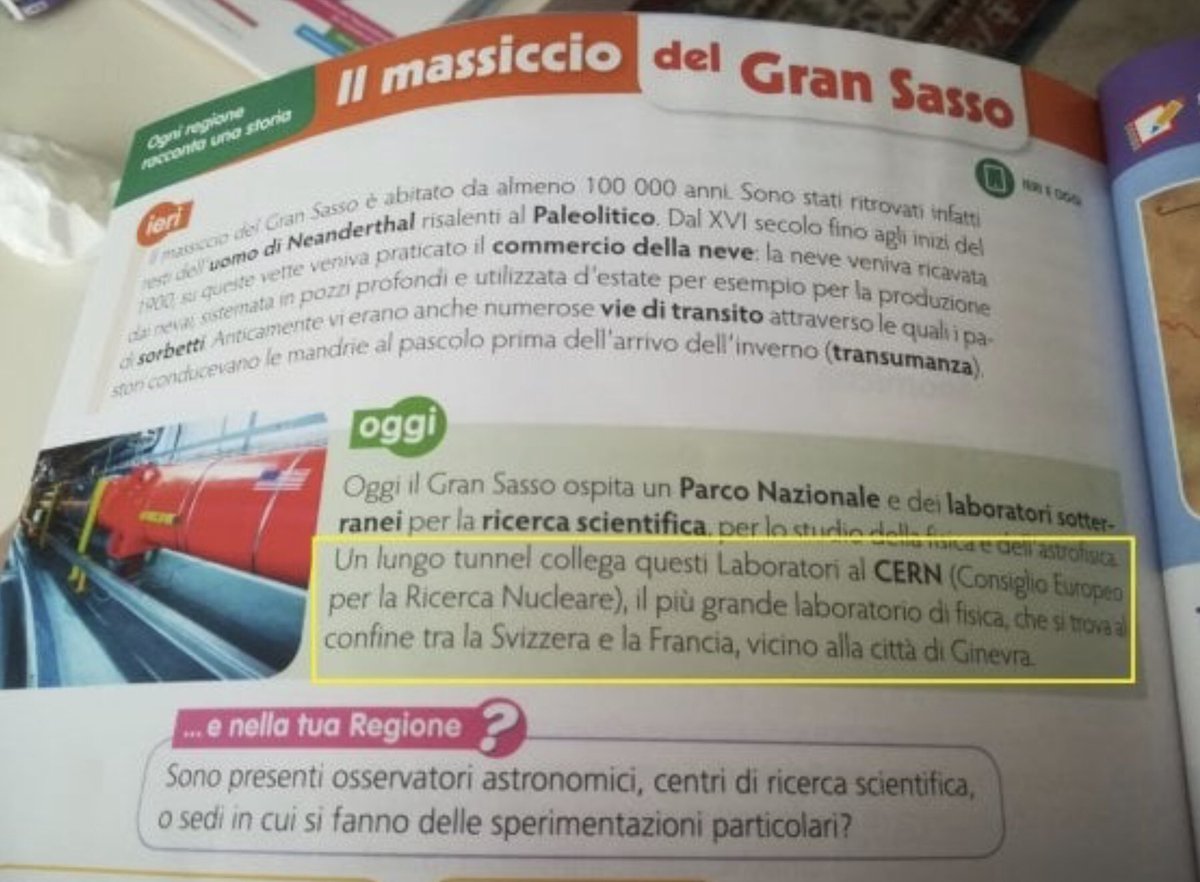

Oggi (27/9) mi è stato segnalato che c‘è un sito di e-commerce italiano che custodisce (si fa per dire) i dati dei propri clienti senza usare password. Basta tirare a indovinare il numero di login, e si entra.

A ogni cliente viene infatti semplicemente assegnato un numero di login progressivo. Per vedere i dati degli altri basta digitare quel numero.

Digitando un numero di login esistente (i numeri sono a sei cifre e sono sequenziali) si entra nell’account senza ulteriori formalità.

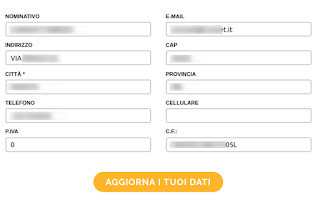

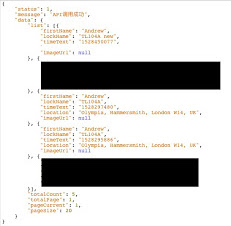

Si leggono i dati dell’utente.

I dati di tutti non sono solo visibili a chiunque tramite una semplice enumerazione dei login (ossia tentandoli tutti in automatico, uno dopo l'altro), ma sono anche modificabili. Senza password. Un utente mi ha dato il permesso di provare a cambiare i dati del suo account. Sì, sono modificabili.

La Privacy Policy dice che i dati "Saranno custoditi con le misure... di sicurezza adeguate" (ho alterato il testo per non consentire di identificare il sito, ma il senso è quello). Certo, come no. E la policy dice che l'azienda, in caso di violazione dei dati personali, notificherà entro 72 ore al Garante Privacy.

C’è un cordialissimo servizio di assistenza clienti:

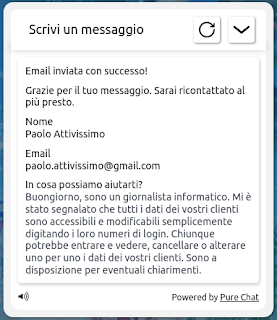

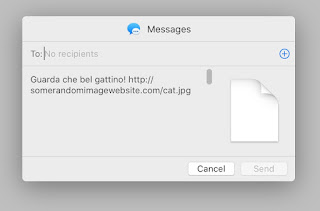

Vediamo se funziona, anche se quello che ha bisogno di aiuto non sono io, ma il DPO del sito. Gli ho scritto questo: “Buongiorno, sono un giornalista informatico. Mi è stato segnalato che tutti i dati dei vostri clienti sono accessibili e modificabili semplicemente digitando i loro numeri di login. Chiunque potrebbe entrare e vedere, cancellare o alterare uno per uno i dati dei vostri clienti. Sono a disposizione per eventuali chiarimenti.”

Messaggio inviato. Giusto per chiarezza: per colpa dell’incredibile incompetenza di chi ha creato questo sito, chiunque potrebbe entrare nel sito e acquisire, cancellare o alterare sistematicamente tutti i dati dei clienti.

Vediamo che succede fra 72 ore.

2020/09/28 13:25

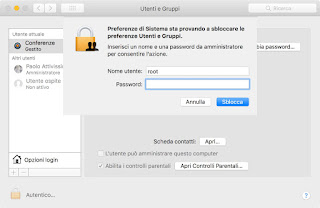

Stamattina mi ha scritto il direttore commerciale dell’azienda, in risposta alla mia segnalazione, dicendo che la sua software house è già stata incaricata di bloccare l’accesso all’area clienti, che adotterà nome utente e password, e che i suoi consulenti hanno avuto l’incarico di attivare la procedura di data breach secondo policy aziendale e GDPR.

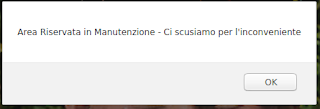

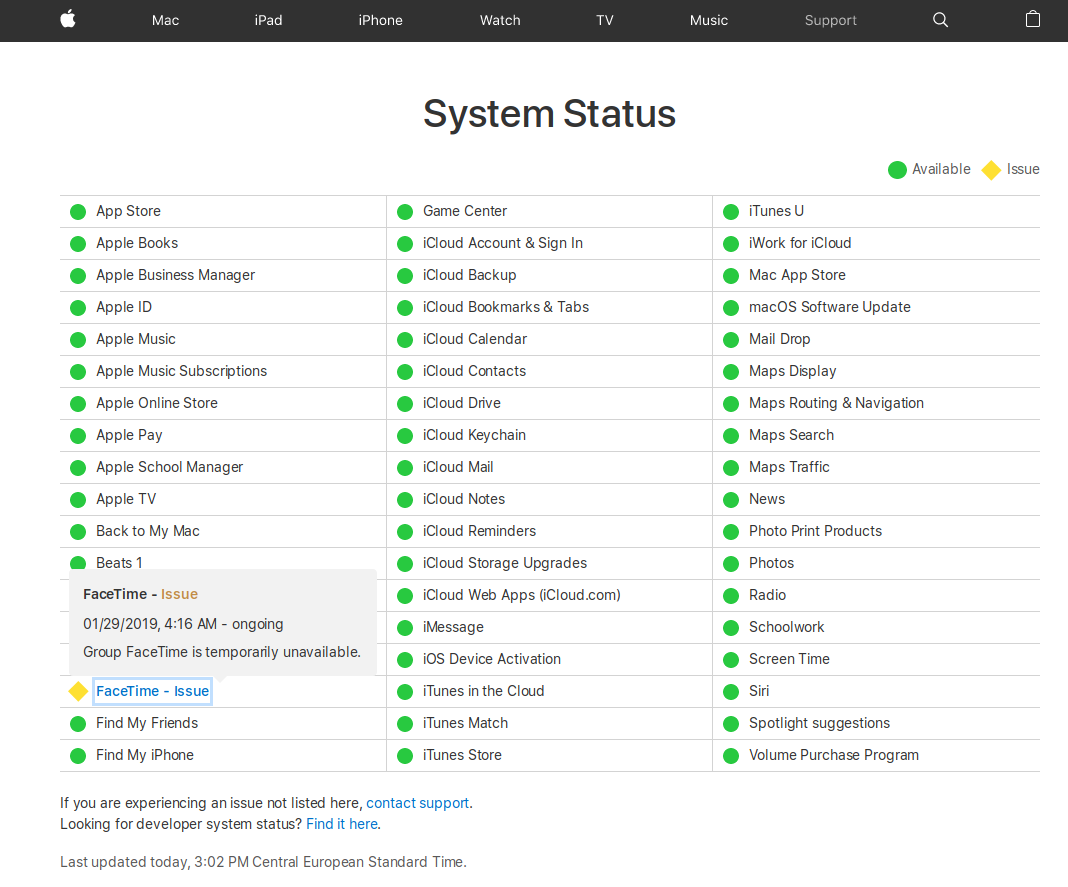

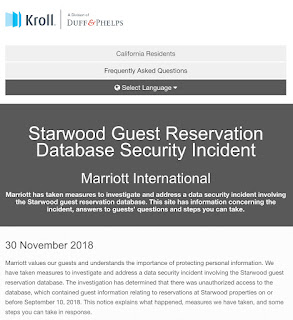

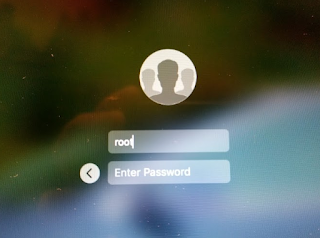

In effetti accedendo all’area clienti ora si vede questo:

Nessuno dei clienti del sito con i quali sono in contatto ha segnalato finora di aver ricevuto notifiche sull’accaduto.

Questo articolo vi arriva gratuitamente e senza pubblicità grazie alle donazioni dei lettori. Se vi è piaciuto, potete incoraggiarmi a scrivere ancora facendo una donazione anche voi, tramite Paypal (paypal.me/disinformatico), Bitcoin (3AN7DscEZN1x6CLR57e1fSA1LC3yQ387Pv) o altri metodi.