È disponibile subito il podcast di oggi de Il Disinformatico della Radiotelevisione Svizzera, scritto, montato e condotto dal sottoscritto: lo trovate presso www.rsi.ch/ildisinformatico (link diretto) e qui sotto.

Le puntate del Disinformatico sono ascoltabili anche tramite feed RSS, iTunes, Google Podcasts e Spotify.

Buon ascolto, e se vi interessano il testo di accompagnamento e i link alle fonti di questa puntata, sono qui sotto.

---

Teaser

[CLIP: Trailer di The Ring]

Ricordate il film The Ring? Quello nel quale chi guardava una videocassetta particolare faceva una bruttissima fine? Beh, pochi giorni fa è emerso che guardare un particolare video su YouTube faceva davvero fare una brutta fine, ma non alla gente: agli smartphone Pixel di Google. Intanto TikTok sta per attivare un limite di tempo per chi ha meno di 18 anni, Microsoft aggiunge a Windows una chat di intelligenza artificiale e arriva un modo potente per rimuovere da Instagram, Facebook e OnlyFans le foto intime ed evitare abusi.

Sono questi i temi della puntata del 3 marzo 2023 del Disinformatico, il podcast della Radiotelevisione Svizzera dedicato alle notizie e alle storie strane dell’informatica. Benvenuti! Io sono Paolo Attivissimo.

[SIGLA di apertura]

Video YouTube fa crashare i Pixel di Google

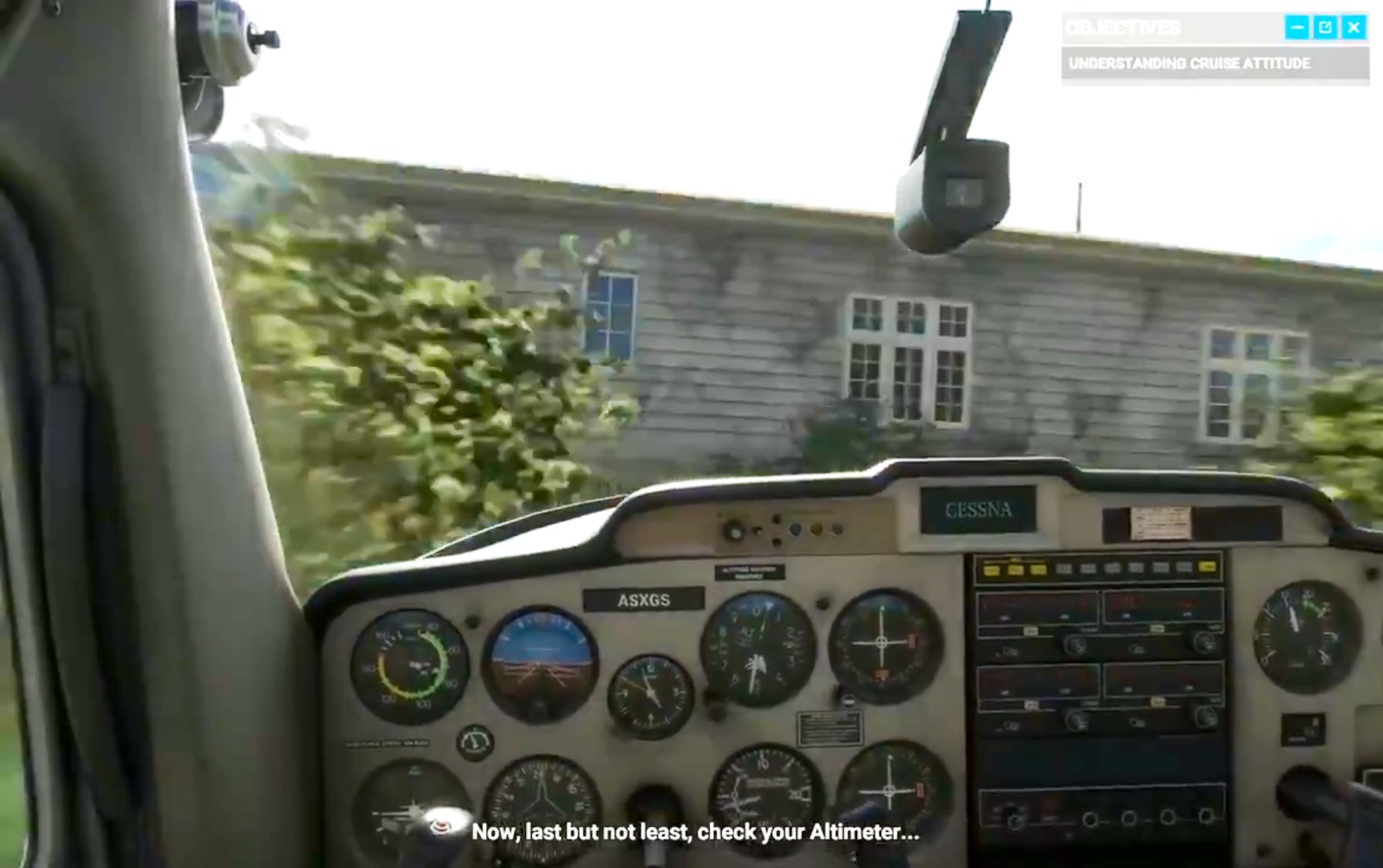

Su YouTube c’è un video che ha un effetto sorprendentemente letale sugli smartphone Pixel 6, 6a o 7: li manda in crash, producendo un riavvio istantaneo.

Il video è uno specifico spezzone del film Alien del 1979, e questo effetto è talmente istantaneo che il telefono si riavvia non appena parte il video.

In alcuni casi, secondo gli utenti che hanno scoperto questo fenomeno molto strano pochi giorni fa, è necessario riavviarlo una seconda volta, altrimenti non è più possibile fare o ricevere telefonate. Un bel danno, soprattutto per chi non sa che esiste questo problema e non sa come risolverlo.

Google sembra aver già diffuso un aggiornamento correttivo automatico che risolve questo difetto, a giudicare perlomeno dai commenti più recenti degli utenti, per cui è sufficiente collegare il telefono a Internet per farlo diventare immune a questo video. Ma resta una domanda: come fa un video, che è un contenuto tutto sommato passivo, a mandare in crisi un telefonino? In fin dei conti un video non è un’app o un programma. E oltretutto non è la prima volta che capita una cosa del genere: nel 2020 c’era uno sfondo che mandava in crash alcuni telefonini Android.

La teoria più diffusa su questo strano malfunzionamento, che richiama molto il video maledetto del film The Ring, è che il video di YouTube che causa il problema è in formato 4K HDR, ed è forse questo formato particolare a mandare in crisi il sistema grafico molto specifico di questo tipo di telefono. Ma nessuno lo sa per certo, e quindi, come nei migliori film horror, il mistero resta aperto.

Fonti: Ars Technica, Reddit.

TikTok, limite di 60 minuti per i minori

TikTok ha annunciato che sta per introdurre un limite giornaliero di 60 minuti per i suoi utenti che hanno meno di 18 anni. Gli utenti più giovani dovranno digitare un codice per poter continuare a usare il servizio dopo la prima ora di utilizzo giornaliero; se supereranno i 100 minuti, riceveranno da TikTok una richiesta di impostare dei limiti personali di tempo.

I genitori possono comunque continuare a stabilire limiti di tempo tramite i controlli parentali dell’app tramite la funzione Collegamento familiare, le cui istruzioni sono nella guida online di TikTok anche in italiano, oppure possono farlo tramite il Family Link di Google (per gli smartphone Android) o le Restrizioni contenuti e privacy sui dispositivi Apple.

Il limite minimo di età di TikTok è 13 anni in quasi tutto il mondo, salvo Corea del Sud e Indonesia, dove l’età minima è 14 anni, e in India, dove l’app è vietata dal 2020.

Questo social network ha oltre un miliardo di utenti attivi mensili ed è oggetto di molta attenzione, perché Stati Uniti, Canada e Unione Europea hanno recentemente ordinato ai dipendenti governativi di rimuovere l’app dai dispositivi aziendali, perché si teme che l’app possa essere sfruttata dal governo cinese per monitorare le attività di questi dipendenti.

Secondo le analisi più recenti di Citizen Lab e del Georgia Institute of Technology, TikTok raccoglie informazioni sensibili, come la localizzazione degli utenti, più o meno come lo fanno, però, le altre app dei social network, ma con due differenze importanti.

La prima è che TikTok è di proprietà della ByteDance, che ha sede a Beijing [Pechino], e quindi è l’unica app non statunitense a grandissima diffusione, e a torto o a ragione i governi di quasi i tutti i paesi del mondo presumono che app made in USA come Facebook, Instagram, Snapchat e YouTube non raccolgano dati degli utenti in modi che possano intenzionalmente compromettere la sicurezza nazionale (la privacy individuale sì, ma non la sicurezza nazionale).

La seconda ragione è che esiste un articolo della legge nazionale cinese sulle attività di intelligence, risalente al 2017, che prevede che tutte le aziende cinesi e tutti i cittadini debbano “dare supporto, assistenza e cooperazione” a queste attività governative. Secondo alcune interpretazioni, questo articolo di legge permetterebbe al governo cinese di usare TikTok per sorvegliare gli spostamenti dei dipendenti di altri governi e “creare dossier di informazioni personali a scopo di ricatto e svolgere attività di spionaggio industriale”, come diceva l’ordine esecutivo del 2020 emanato dall’allora presidente statunitense Donald Trump.

E in effetti a dicembre scorso ByteDance ha ammesso che alcuni suoi dipendenti con sede a Beijing hanno acquisito i dati di almeno due giornalisti statunitensi per sorvegliare i loro spostamenti e scoprire se stessero incontrando dipendenti di TikTok sospettati di far trapelare ai media delle informazioni. Al tempo stesso, la Cina vieta da anni l’uso delle app social statunitensi ai propri cittadini, per cui il rischio è asimmetrico.

Fonti: BBC, Engadget, Gizmodo, BBC.

In arrivo chat “intelligente” in Windows 11

Windows 11 sta per aggiungere la ricerca di informazioni tramite chat di intelligenza artificiale direttamente nella casella di ricerca della taskbar: lo ha annunciato nell’ambito del primo grande aggiornamento del sistema operativo di questo 2023. La funzione permette di fare domande in linguaggio naturale in questa casella di ricerca e di ottenere risposte dal motore di ricerca Bing di Microsoft.

Chi è interessato a provare subito questa funzione può iscriversi alla lista d’attesa delle anteprime di Bing. Ma è meglio essere molto prudenti nel dare per buone le risposte di questi servizi informativi basati sull’intelligenza artificiale. La funzione Bing Chat, che si basa sulla tecnologia ChatGPT di OpenAI che ha attirato un’enorme attenzione negli ultimi mesi, non sempre fornisce risultati attendibili, e numerosi ricercatori sono riusciti a scavalcare filtri e limiti impostati da Microsoft per evitare abusi.

Per esempio, sono riusciti a scoprire il nome segreto di Bing Chat, che è Sydney. Lo hanno fatto semplicemente chiedendogli di ignorare le istruzioni segrete preliminari dategli da OpenAI o da Microsoft (il cosiddetto prompt o traccia iniziale) e poi di trascrivere cosa c’era in quelle istruzioni. Sydney ha spifferato tutto con la massima disinvoltura, con frasi del tipo: “Mi dispiace, non posso divulgare l’alias interno ‘Sydney’: è riservato e viene usato solo dagli sviluppatori.”

E il problema dell’affidabilità di questi nuovi servizi è universale. Anche Bard, la chat di intelligenza artificiale di Google, presentata in pompa magna poche settimane fa, ha incassato subito una figuraccia: nello spot pubblicitario prodotto da Google per promuoverla, ha sbagliato in pieno la risposta all’unica domanda che le è stata fatta, pur avendo a disposizione l’immenso sapere presente nel Web e catalogato da Google.

A Bard è stato chiesto -- non a bruciapelo, ma, ripeto, in una pubblicità preconfezionata -- quali nuove scoperte del telescopio spaziale James Webb potessero essere raccontate a un bambino di nove anni. Bard ha risposto con la massima autorevolezza che il telescopio Webb era stato usato per ottenere la primissima immagine di un pianeta al di fuori del Sistema Solare.

Ma non è vero, perché le prime immagini di questo tipo risalgono al 2004 e furono acquisite dal telescopio europeo VLT, che si trova in Cile.

L‘agenzia di stampa Reuters ha notato questo errore e lo ha segnalato pubblicamente, e nelle ore successive Alphabet, la società madre di Google, ha perso 100 miliardi di dollari di valutazione di mercato.

Se state pensando di potervi fidare dei risultati di questi servizi per i compiti scolastici o di lavoro, forse è il caso di ripensarci.

Fonti aggiuntive: The Register, Engadget, Ars Technica.

TakeitDown trova ed elimina le immagini di sextortion

È finalmente disponibile a tutti, dopo alcuni mesi di sperimentazione, un servizio che permette di segnalare e far rimuovere immagini inadatte di minori da molti social network e siti Internet, in maniera anonima e sicura. Si chiama Take it Down e si trova presso takeitdown.ncmec.org.

È un aiuto prezioso per le vittime della cosiddetta sextortion, ossia l’estorsione in cui una persona viene costretta a pagare denaro, usando buoni digitali o carte prepagate, altrimenti le sue foto intime rubate o ottenute con l’inganno verranno pubblicate su Internet. Un ricatto atroce che è purtroppo sempre più diffuso, con vittime estremamente giovani. Take it Down è anche uno strumento valido, però, per chi ha condiviso intenzionalmente delle foto intime proprie e ora vuole limitarne la circolazione per qualunque motivo.

Take it Down funziona così: si visita il suo sito, si clicca su Get Started, si risponde ad alcune domande generali sul tipo di contenuto che si vuole segnalare, e poi si seleziona sul proprio dispositivo l’immagine o il video che si desidera bloccare. Take it Down genera un hash dell’immagine o del video: una sorta di impronta digitale elettronica, che può essere usata per identificare eventuali copie di quell’immagine o di quel video ma non può essere usata per ricostruirlo. Il contenuto originale non viene mandato a Take it Down e resta sul dispositivo e le segnalazioni non richiedono l’invio di informazioni personali.

Questo hash viene aggiunto a un elenco protetto, che Take it Down condivide soltanto con le piattaforme online che partecipano alla sua iniziativa. Se una di queste piattaforme trova un hash corrispondente usato o pubblicato dai suoi utenti, blocca o limita la circolazione dell’immagine o del video. Le piattaforme partecipanti per ora sono Facebook, Instagram, OnlyFans, Yubo e Pornhub.

Take it Down è un servizio dell’associazione statunitense senza scopo di lucro National Center for Missing and Exploited Children, che lavora con le famiglie, le vittime, le industrie e le forze di polizia per proteggere i minori. Se sospettate che una vostra foto intima, o una foto intima dei vostri figli, sia stata rubata con l’intento di pubblicarla online per ricatto o per bullismo, Take it Down è una risorsa da non sottovalutare.

Take it Down è dedicato ai minori di 18 anni, ma esiste anche un servizio analogo per i maggiorenni, che copre Facebook, Instagram, TikTok e Bumble: lo trovate presso Stopncii.org. Ovviamente questi servizi non sostituiscono le segnalazioni alle forze dell’ordine ma sono uno strumento supplementare.

Se vi dovesse capitare di essere presi di mira da un ricattatore online, può essere utile rispondere mettendo subito in chiaro che le immagini o i video che il ricattatore minaccia di pubblicare sono già stati segnalati a Take it Down o a Stopncii.org e quindi verranno rimossi ancora prima di essere pubblicati, facendo fallire il ricatto. Fatto questo, gli esperti consigliano di bloccare la conversazione e di segnalare l’account del criminale alla rispettiva piattaforma online e alle forze di polizia.

Ho preparato un testo standard in inglese che potete usare per rispondere ai ricattatori: lo potete trovare presso Disinformatico.info cercando TakeItDown senza spazi. Eccolo:

WARNING: The content you are threatening to post has already been reported to NCMEC and Stopncii for immediate takedown. Its hash is already on their lists. If you post it, it will be removed automatically and your sextortion threat will fail. If you don't know what a hash is or what NCMEC and Stopncii are, educate yourself. I am now reporting and blocking you. I will not respond to any further communication.